Антифишинг-дайджест № 157 с 7 по 13 февраля 2020 года

Представляем новости об актуальных технологиях фишинга и других атаках на человека c 7 по 13 февраля 2020 года и приглашаем принять участие в Антифишинг-тренингах для инженеров и специалистов по продажам. Информация о мероприятиях — в конце выпуска.

Андрей Жаркевич

редактор

Артемий Богданов

технический директор

Сергей Волдохин

выпускающий редактор

Сайты, почта и мессенджеры

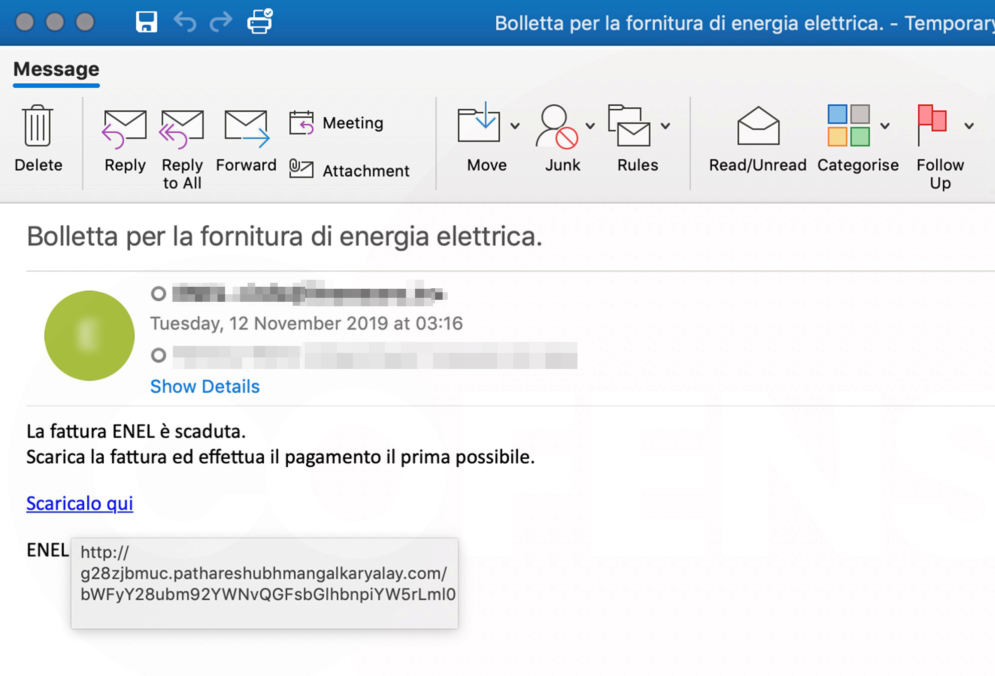

Письма содержат ссылку, при нажатии на которую на устройство загружается APK-файл, замаскированный под счёт-фактуру.

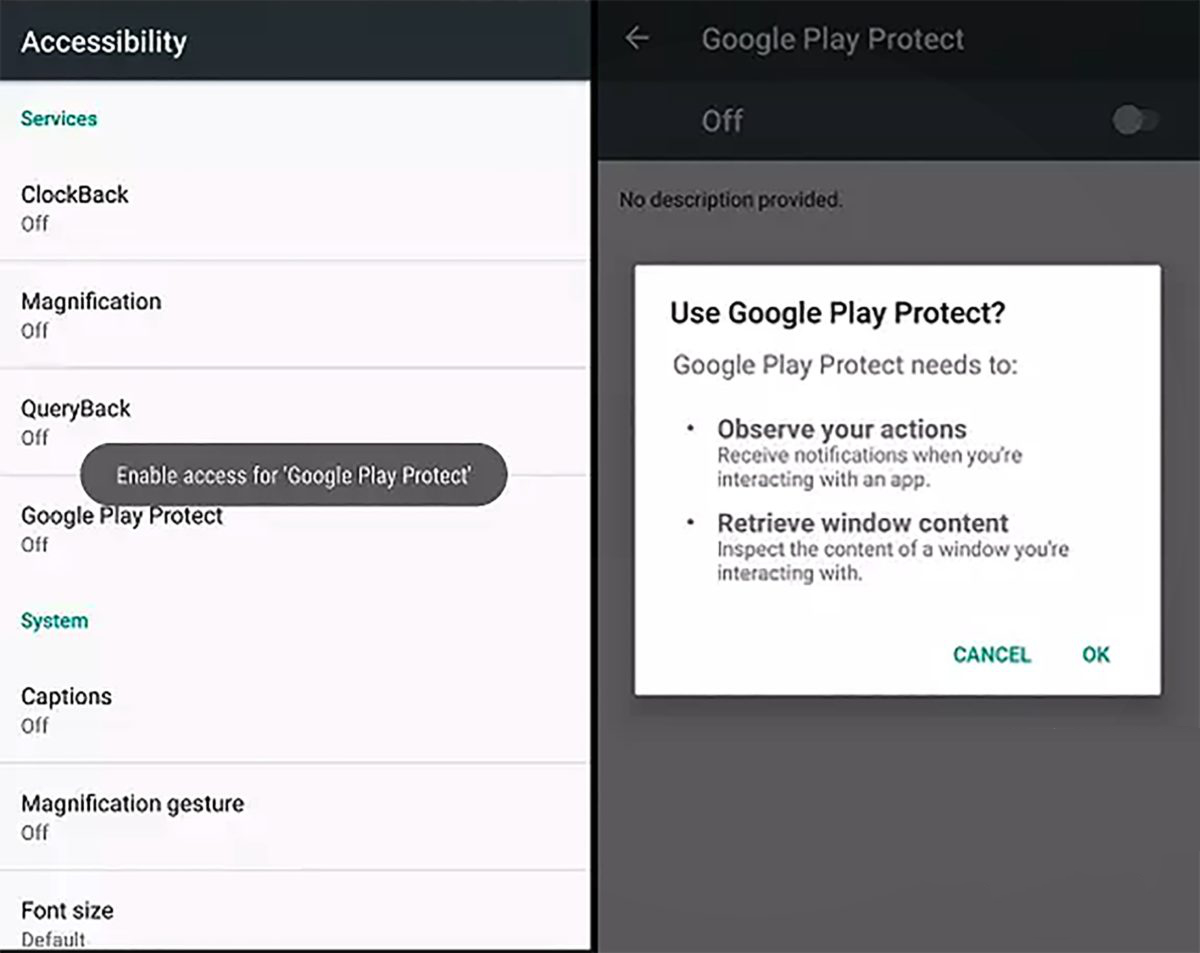

Если пользователь запустит загруженный файл, ему будет предложено включить «Google Play Protect», но фактически вместо этого пользователь отключит сервис защиты и выдаст вредоносному приложению все необходимые разрешения.

Anubis способе похитить финансовую информацию более чем из 250 банковских и шопинг-приложений. Для этого он сканирует устройство и подменяет окно авторизации в легитимных программах на фишинговое, через которое и похищает платёжные данные жертвы.

Кроме хищения информации вредонос умеет:

- делать скриншоты;

- отключать и менять административные настройки;

- отключать защиту Google Play Protect;

- записывать звук;

- звонить и отправлять SMS;

- считывать контакты из адресной книги;

- получать команды от операторов через Telegram и Twitter;

- предоставлять удалённый доступ к устройству через VNC;

- записывать нажатия клавиш и многое другое.

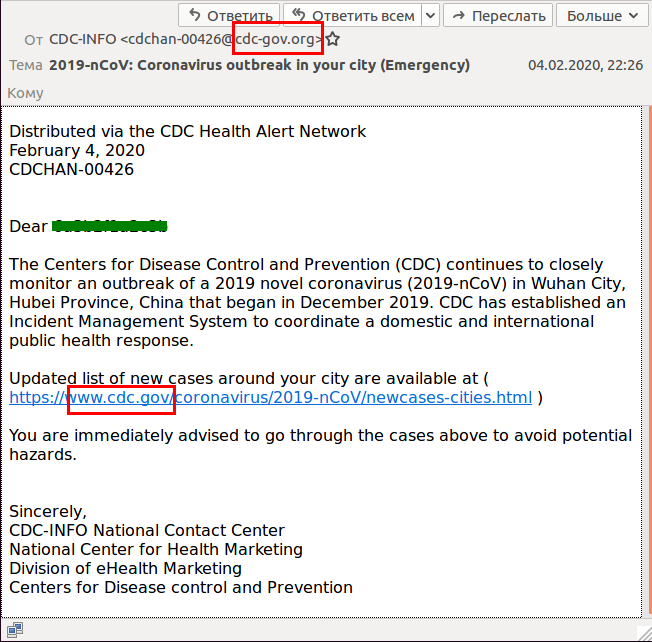

Кампания начинается с получения письма от имени Центра по контролю и профилактике заболеваний. В адресе отправителя содержится домен, похожий на настоящий (cdc-gov.org вместо cdc.gov). В тексте письма пользователю предлагается перейти на страницу, где якобы содержится информация о недавних случаях заболевания в регионе проживания адресата. Ссылка на первый взгляд ведет на официальный сайт CDC — cdc.gov.

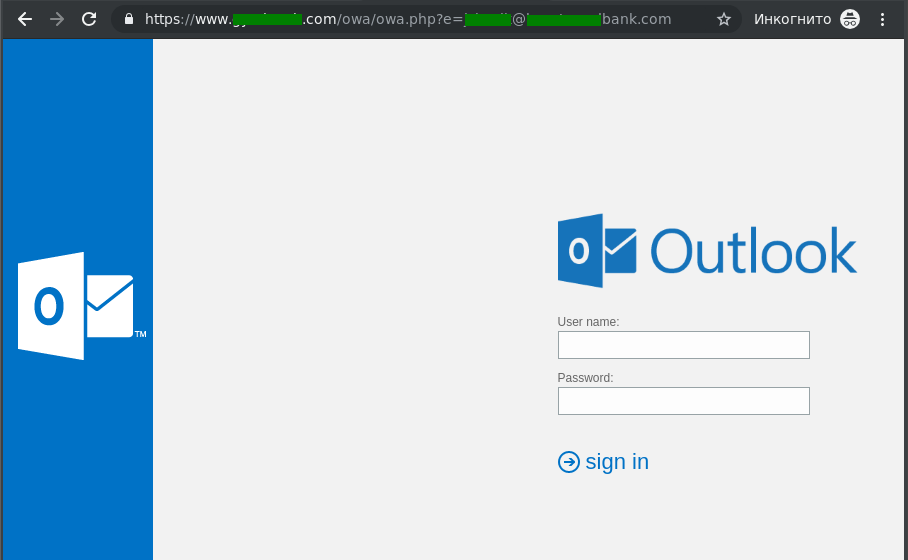

Перейдя по ссылке, пользователь попадает на мошеннический сайт, имитирующий интерфейс Microsoft Outlook. Сайт запрашивает адрес электронной почты и пароль. Если пользователь введёт эти данные, они попадут к злоумышленникам.

Атаки и уязвимости

Обнаруженная проблема состоит в том, что утилита загружала DLL из папки, разместить файлы в которую мог пользователь без прав администратора. Таким образом, злоумышленник мог подменить легитимную библиотеку SupportAssist на вредоносную, а приложение выполняло вредоносный код с правами NT AUTHORITY\System.

Разработана система TextFooler, которая может обманывать модели искусственного интеллекта, использующие технологии распознавания речи. В будущем такие системы помогут бороться со спамом и отвечать на нецензурную речь.

TextFooler — это состязательная система, созданная для атак на модели ИИ с использованием технологий распознавания речи. Для этого система заменяет некоторые слова в предложениях, сохраняя смысл и грамматику, а затем с их помощью атакует модель ИИ, чтобы определить, как она обрабатывает измененный текст. Для этого TextFooler ищет важные слова, имеющие максимальную смысловую нагрузку для конкретной модели ИИ, а затем подбирает для них оптимальные синонимы.

На сегодняшний день TextFooler успешно обманывает три ИИ-модели распознавания речи, среди которых языковая модель BERT от Google. Для обмана оказалось достаточно изменить всего 10% текста в предложении.

Мобильная безопасность

Для атаки нужно знать Bluetooth MAC-адрес целевого устройства, который в ряде случаев можно определить через MAC-адрес Wi-Fi. В случае успешной атаки злоумышленник сможет похитить личные данные жертвы, а также потенциально проэксплуатировать ошибку для распространения через Bluetooth вредоносного ПО.

Умные устройства

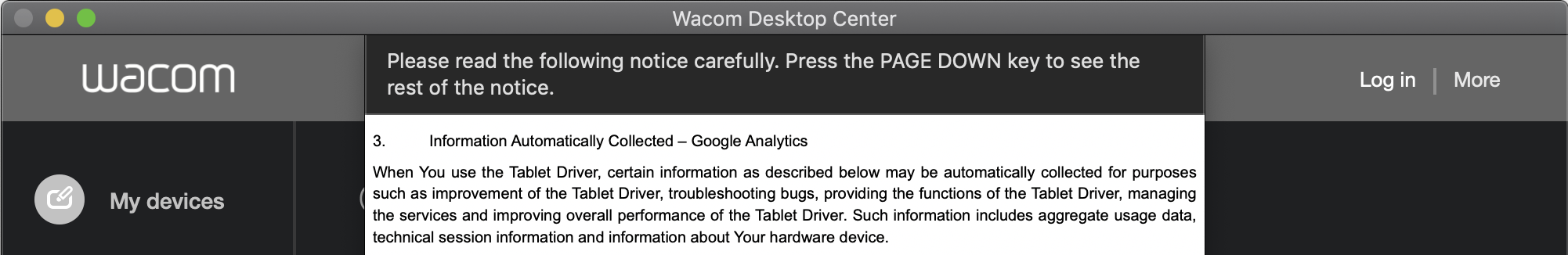

Если пользователь соглашается с политикой приватности, которая отображается при установке, драйвер при помощи Google Analytics начнет отслеживать все приложения, которые пользователь открывает на своем устройстве.

Чтобы отключить сбор данных, нужно в настройках конфиденциальности Wacom Desktop Center выключить опцию «Участвовать в программе Wacom Experience».

Инциденты

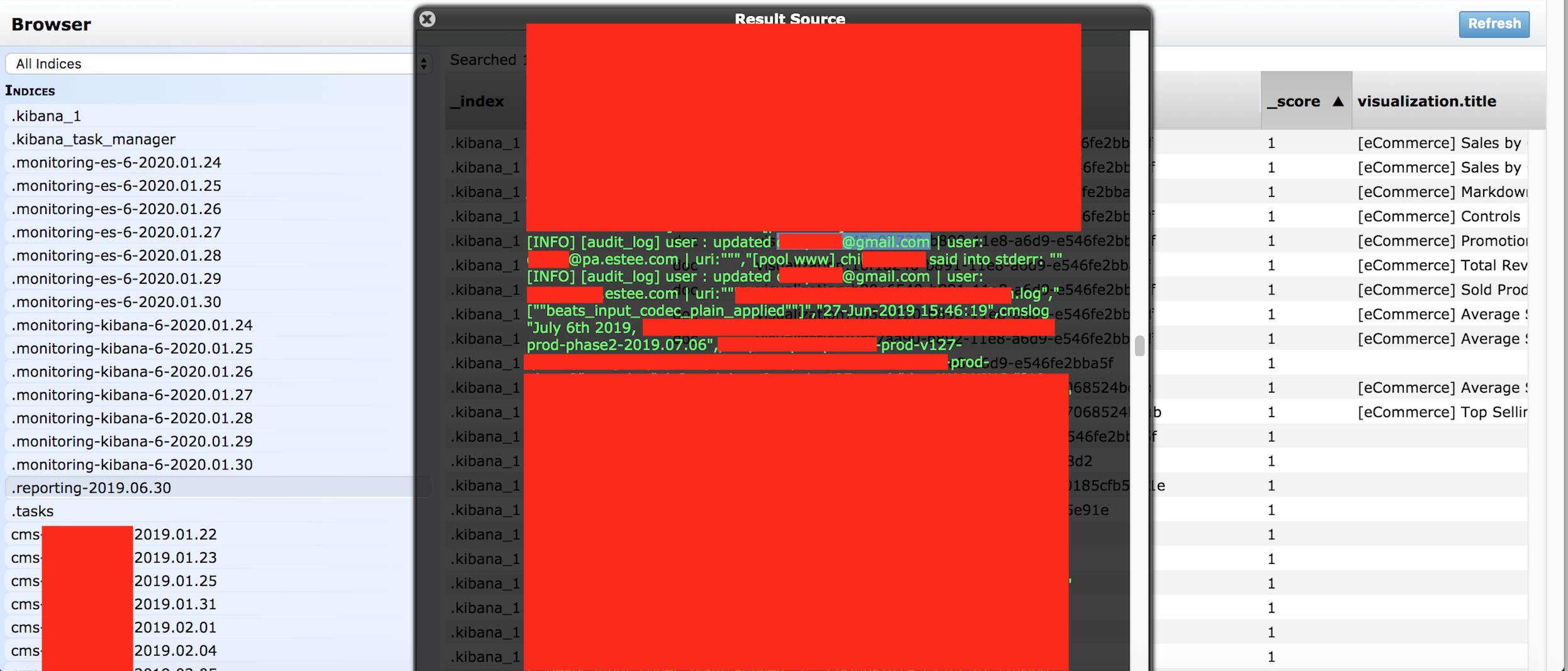

Данные в базе были связанны с промежуточным программным обеспечением, которое использует компания Estee Lauder, в том числе управление данными, сервисы приложений, обмен сообщениями, аутентификация и управление API. Информация о платежах или сведения о сотрудниках в базе не хранились.

Кредитный брокер «Альфа-Кредит», который собирает заявки на кредит и оказывает помощь в получении банковских займов оставил в открытом доступе незащищенную базу данных MongoDB, содержащую персональную информацию клиентов.

Обнаруженная база состоит из двух «коллекций»:

- alpha_config_db (42 МБ) — 35 787 записей;

- stav_credit (9 МБ) — 8 279 записей.

Каждая запись включает дату подачи заявки, запрашиваемую сумму кредита и срок кредитования, канал привлечения, ФИО, электронную почту, номер телефона, дату рождения, город и регион.

Сервис TastSelv позволяет налогоплательщикам в Дании просматривать и изменять свои налоговые декларации, годовые отчеты и платить налоги. Проблема содержалась в сервисе Tastselv Borger. Когда пользователи выбирали опцию «Исправить контактную информацию», ошибка в приложении приводила к отправке персональных идентификаторов на серверы Google и Adobe в виде части web-адреса.

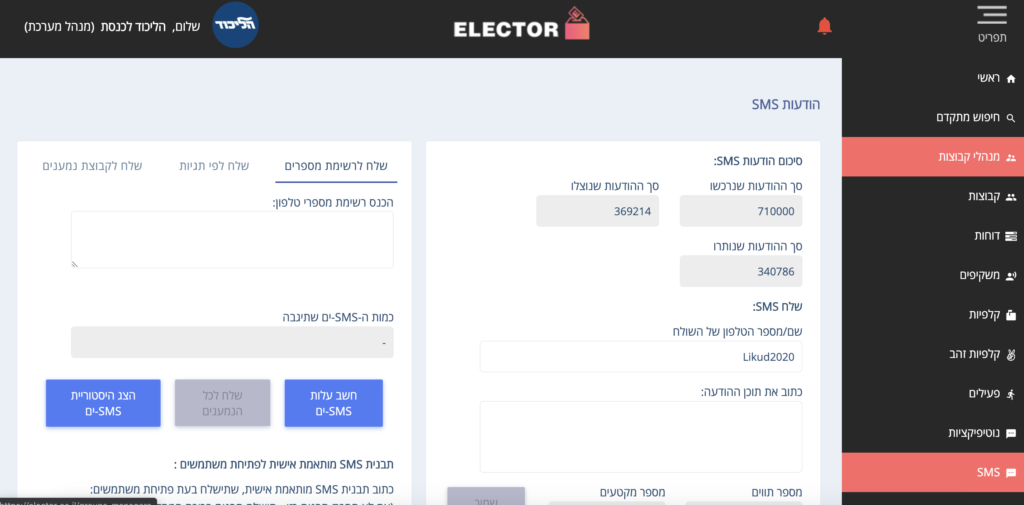

Из-за уязвимости веб-приложения Elector данные почти 6,5 млн избирателей Израиля, в том числе Нетаньяху и других ведущих политиков, находились в открытом доступе.

База данных содержала имена, адреса, серии и номера документов, а также сведения о политических предпочтениях. Любой пользователь мог получить доступ к информации через web-браузер без использования каких-либо инструментов, поскольку API, предназначавшийся только для администраторов приложения, был доступен для внешних запросов, а пароли от учетных записей администратора хранились в открытом виде на сайте программы.

Вредоносное ПО

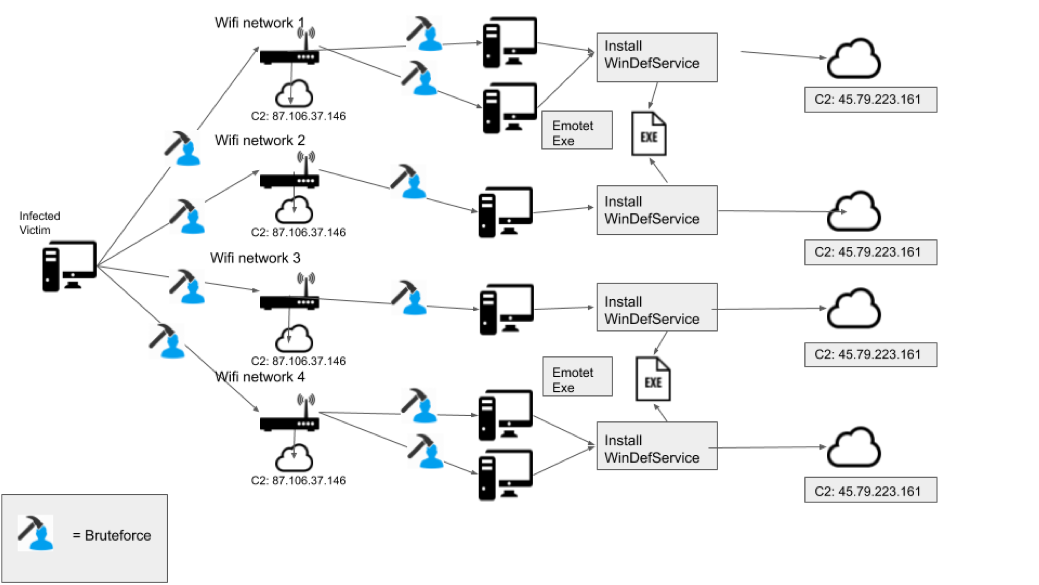

Новая версия трояна Emotet пытается распространяться через доступные сети Wi-Fi.

Для обнаружения ближайших Wi-Fi сетей вредонос использует wlanAPI на уже зараженной машине. Обнаружив доступную сеть, Emotet пытается с помощью перебора подобрать учетные данные, чтобы проникнуть в неё. В случае успеха поиск Windows-машин, доступных для заражения продолжается в новой сети.

1. Антифишинг. Тренинг по продажам продукта

Руководители «Антифишинга» познакомят участников с решениями компании, партнерской программой и расскажут о лучших практиках продаж.

| Дата | 27 февраля 2020 года, четверг |

| Время | 14:00-18:00 |

| Место | Москва, ул. Правды, дом 8, корп 13, подъезд 3, этаж 5, офис 547. Офис Тайгер Оптикс |

| Для кого | Руководители направления информационной безопасности, продуктовые менеджеры и специалисты по продажам |

Количество участников ограничено. Зарегистрируйтесь сейчас. Участие в тренинге бесплатное.

2. Антифишинг. Тренинг для продуктовых менеджеров и технических специалистов

Технические специалисты и руководитель клиентского сервиса «Антифишинга» познакомят участников с решениями компании, обучат эффективной демонстрации возможностей и поделятся опытом пилотных проектов.

| Дата | 28 февраля 2020 года, пятница |

| Время | 10:00-14:00 |

| Место | Москва, ул. Правды, дом 8, корп 13, подъезд 3, этаж 5, офис 547. Офис Тайгер Оптикс |

| Для кого | Руководители направления информационной безопасности, продуктовые менеджеры и технические специалисты |

Количество участников ограничено. Зарегистрируйтесь сейчас. Участие в тренинге бесплатное.

О компании «Антифишинг»

Наша платформа помогает обучить сотрудников, измерять и тренировать их навыки с помощью имитированных атак. Ведём исследования, используем собственную методологию, создаем реалистичные сценарии и актуальные примеры мошенничества для тренировки навыков.

Заполните форму на сайте или напишите нам, чтобы обучить и проверить своих сотрудников.

Подпишитесь на рассылку, чтобы знать об актуальных технологиях фишинга и других атаках на человека.