Антифишинг-дайджест № 156 с 31 января по 6 февраля 2020 года

Представляем новости об актуальных технологиях фишинга и других атаках на человека c 31 января по 6 февраля 2020 года.

Андрей Жаркевич

редактор

Артемий Богданов

технический директор

Сергей Волдохин

выпускающий редактор

Сайты, почта и мессенджеры

Зафиксирована новая фишинговая атака против активистов, журналистов и политиков.

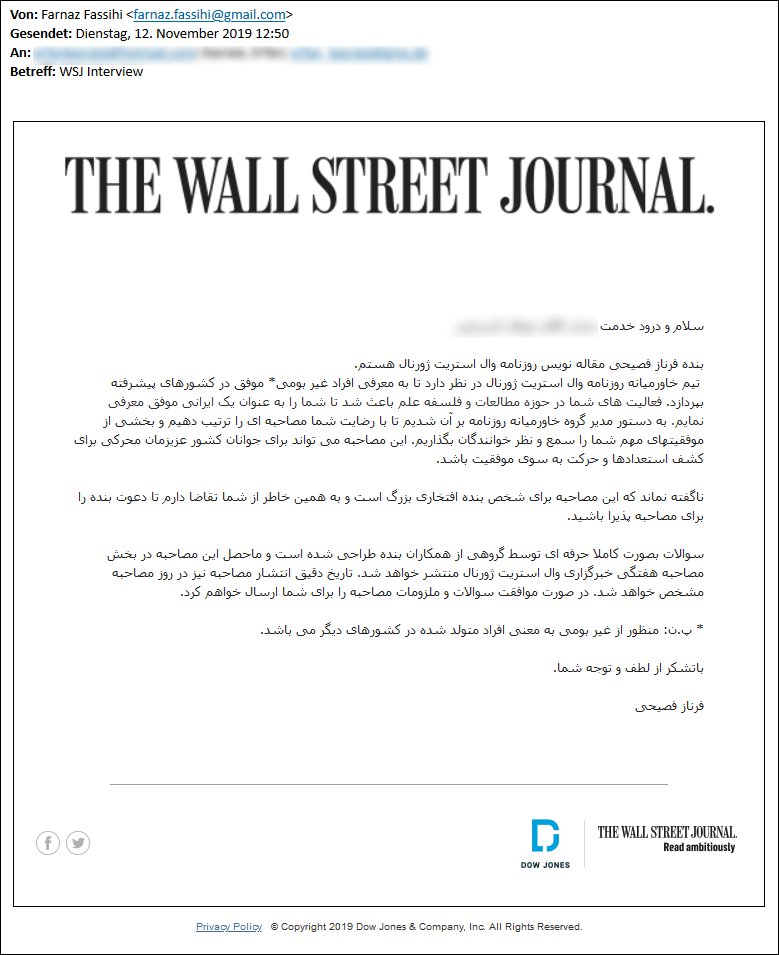

Атака начиналась с письма от имени журналиста издания The Wall Street Journal, в котором сообщалось, что «журналист» проводит серию интервью с выходцами из Ирана, добившимися успехов в других странах, и хотел бы задать несколько вопросов жертве. Вопросы к интервью будут высланы позже.

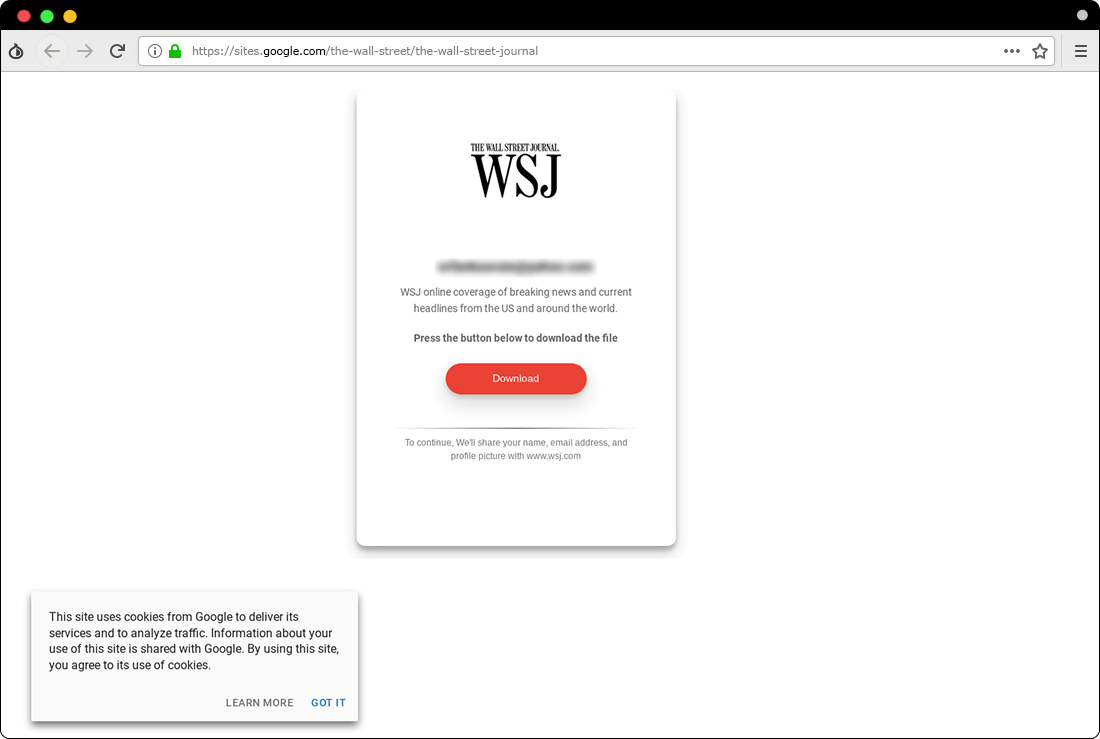

Если жертва отвечала согласием, ей отправлялась ссылка на «вопросы», размещённые на Google Sites. Чтобы загрузить вопросы, требовалось нажать кнопку «Загрузка».

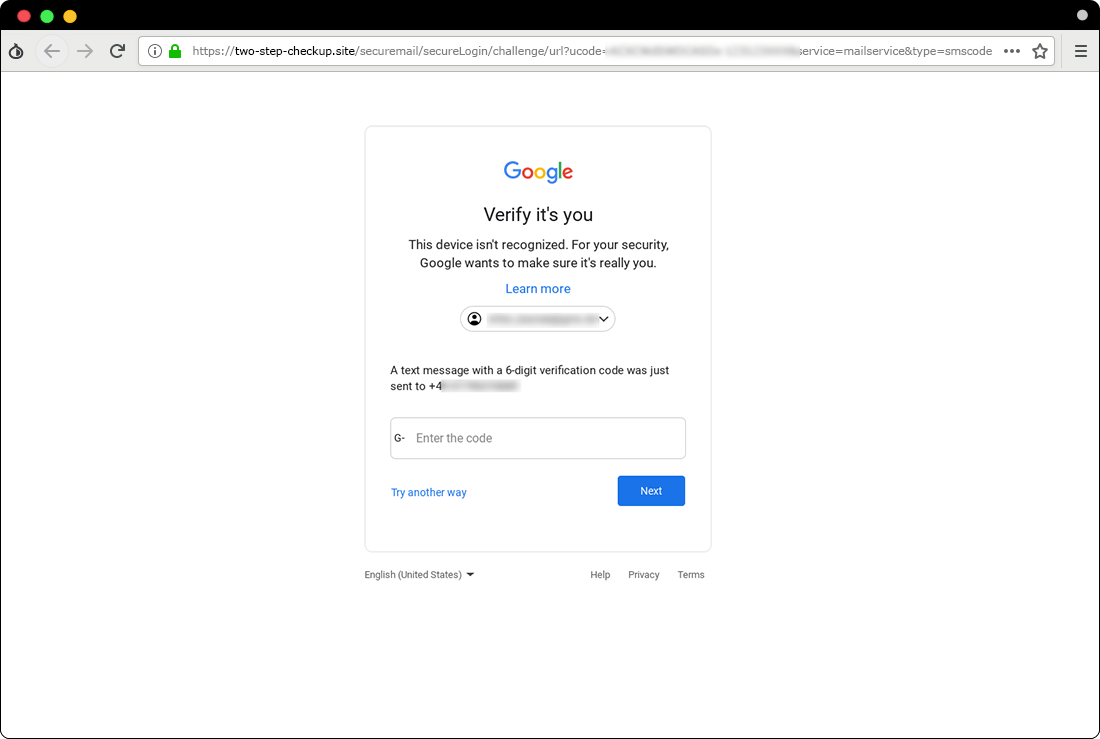

Когда жертва делала это, её перенаправляли на очередную страницу, где нужно было ввести SMS-код для двухфакторной аутентификации в учётной записи Google для подтверждения личности. После ввода кода мошенники получали доступ к учётной записи жертвы в Google.

Помимо перехвата учётных записей преступники внедряли на устройства жертвы вредоносное ПО.

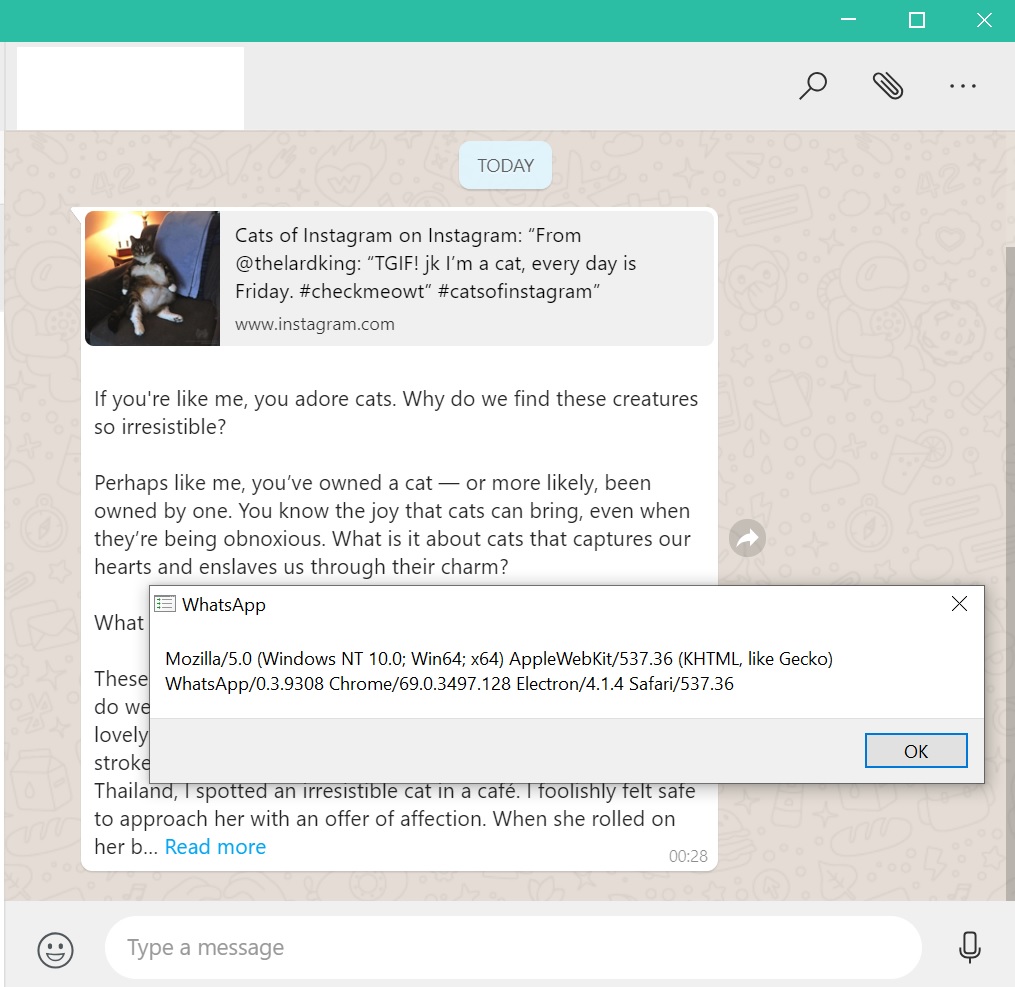

- одна из уязвимостей позволяла провести XSS-атаку путем отправки специально сформированного сообщения. Когда жертва просматривала вредоносное сообщение, атакующий мог выполнить произвольный код в контексте домена WhatsApp.

- другая проблема заключалась в неправильно настроенной политике безопасности контента (Content Security Policy, CSP) на домене WhatsApp, позволявшей загружать вредоносные XSS-нагрузки с помощью iframe с подконтрольного злоумышленнику сайта.

Умные устройства

Проблема связана с реализацией протокола Zigbee и может привести к переполнению буфера в компоненте «bridge», который принимает удаленные команды, отправляемые на лампочку с других устройств.

Эксплуатация данной уязвимости Преступник может осуществлять атаку на расстоянии более 100 метров, имея при себе лишь ноутбук и антенну.

Сценарий атаки:

- Используя уязвимость, злоумышленник взламывает лампочку.

- Устройство становится недоступным в приложении для управления, заставляя его отправить команды компоненту bridge для повторного обнаружения устройства.

- Bridge обнаруживает взломанную лампочку, после чего пользователь заново добавляет её в свою сеть.

- Злоумышленник вызывает переполнение буфера в куче и устанавливает вредоносное ПО, которое затем может использовать для проникновения в сеть и удаленного взлома других устройств.

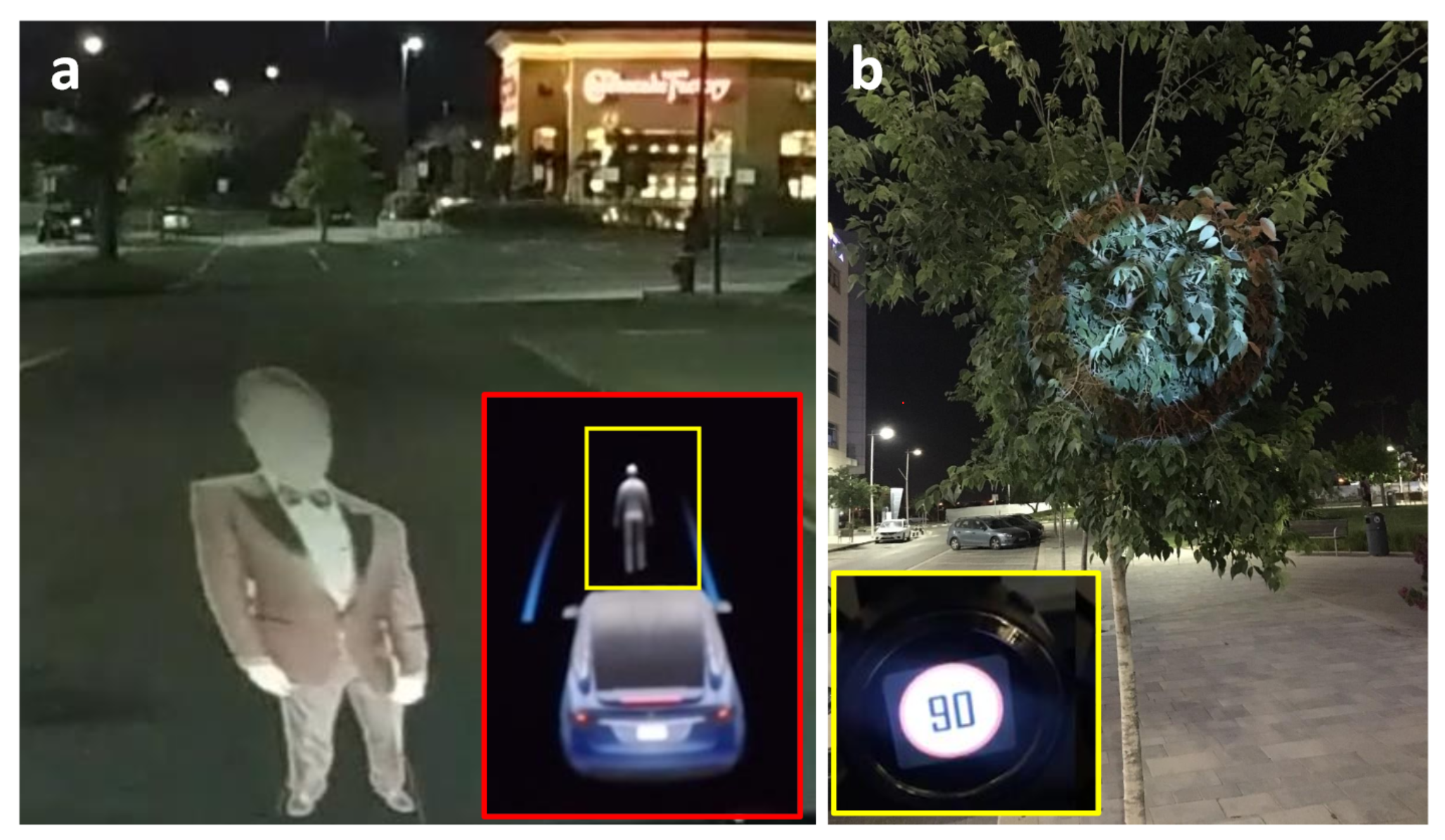

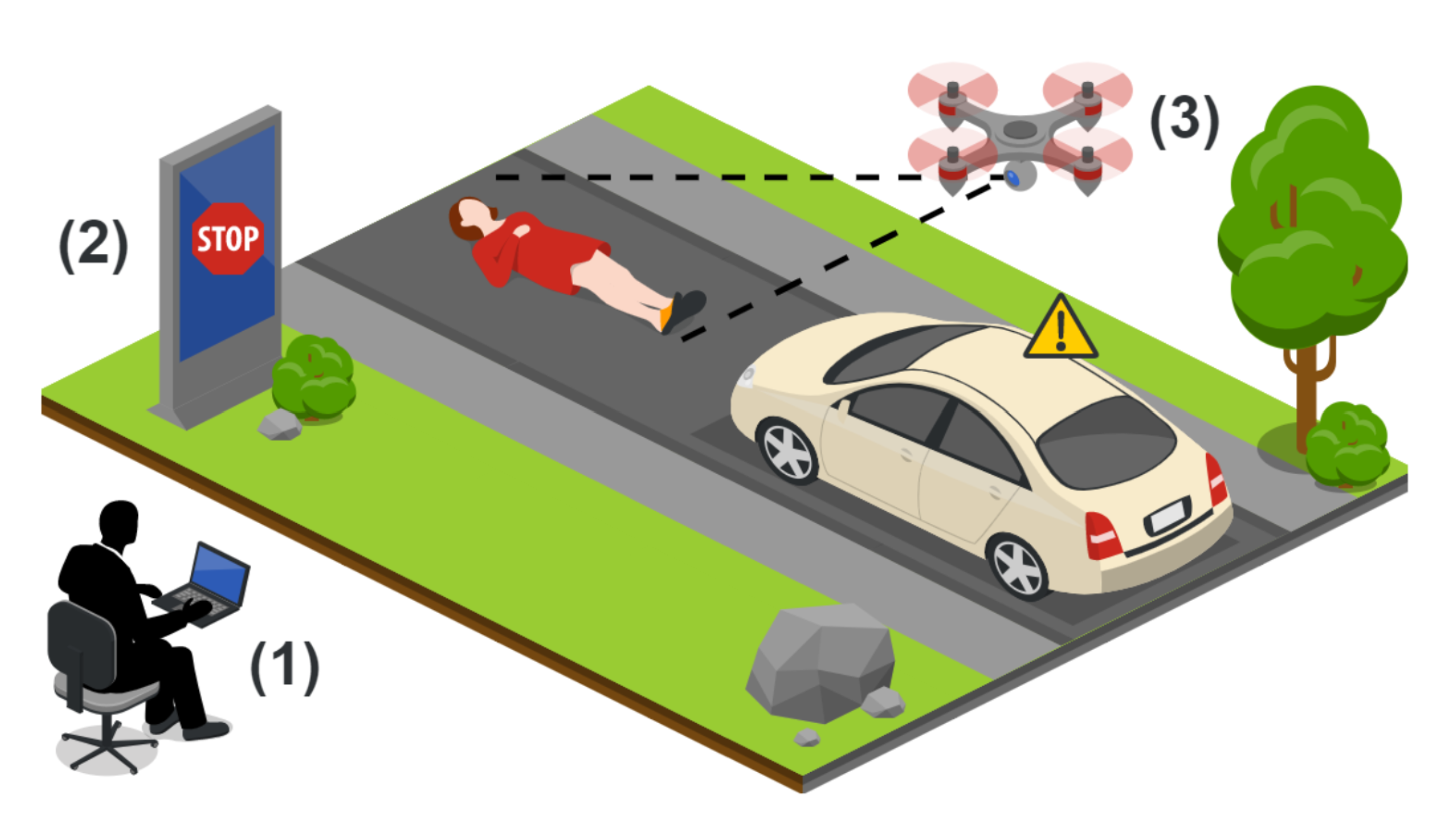

Для проведения атаки оказалось достаточно обычного проектора стоимостью около 300 долларов США и растущего у дороги дерева, на которое проецировалось изображение дорожного знака. Как только «знак» оказывался в поле зрения автопилота, автомобиль изменял скорость в соответствии с указанным ограничением.

Для второго варианта атаки на поверхность дороги перед Теслой с помощью дрона проецировалось изображение лежащего человека. При появлении очертаний человеческой фигуры автопилот принимал её за реального человека и притормаживал, но окончательно не останавливал движение, проезжая сквозь изображение.

Видео: демонстрация атак

Инциденты

Взлом произошел в декабре 2016 года, но по заявлению NEC компрометацию обнаружили лишь в июне 2017 года, когда сотрудники компании заметили подозрительный зашифрованный трафик, исходящий от одной из внутренних систем. Агентство по закупкам, технологиям и логистике, работающее на министерство обороны, заявило об отсутствии критичного ущерба.

Источником проблемы была функция программного интерфейса соцсети, позволявшая новым пользователям находить в Twitter знакомых, добавляя номера телефонов и сопоставляя их с известными учетными записями Twitter.

Для атак была создана целая сеть фейковых учётных записей, с которых выполнялись запросы. Атаки коснулись лишь пользователей, разрешивших другим пользователям находить себя по номеру телефона.

Примечательно, что в Twitter узнали о происходящем только после публикации издания TechCrunch, в которой рассказывалось, как ИБ-эксперт использовал API Twitter для сопоставления 17 млн телефонных номеров с публичными именами пользователей.

О компании «Антифишинг»

Наша платформа помогает обучить сотрудников, измерять и тренировать их навыки с помощью имитированных атак. Ведём исследования, используем собственную методологию, создаем реалистичные сценарии и актуальные примеры мошенничества для тренировки навыков.

Заполните форму на сайте или напишите нам, чтобы обучить и проверить своих сотрудников.

Подпишитесь на рассылку, чтобы знать об актуальных технологиях фишинга и других атаках на человека.