Мошенничество на теме COVID-19. Часть 1. Несуществующие компенсации

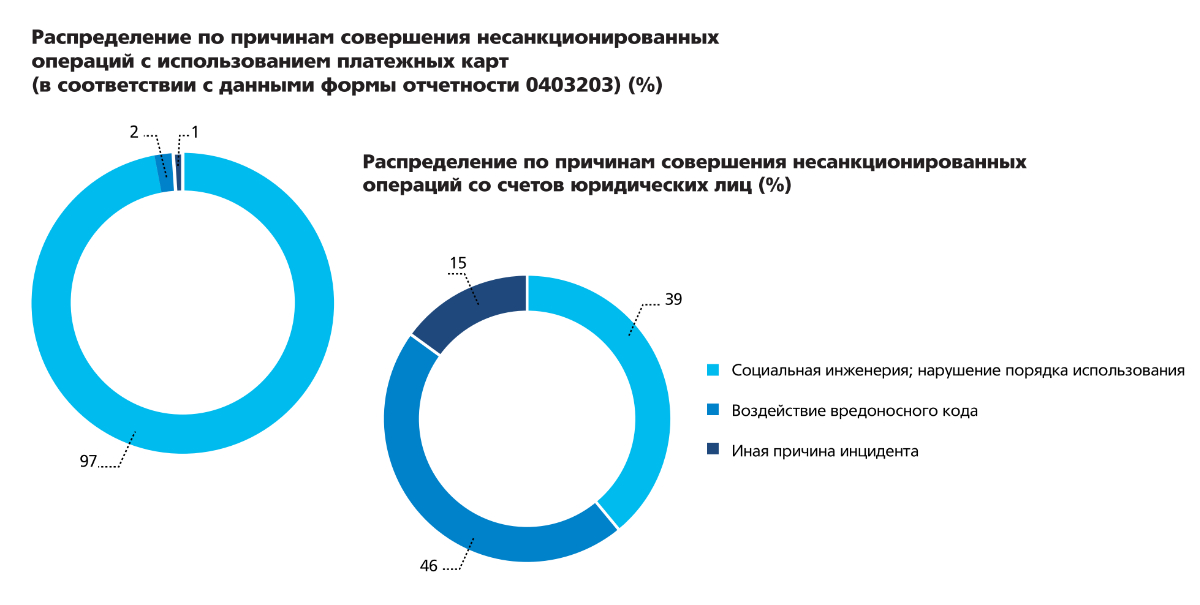

Пандемия COVID-19 сильно помогла мошенникам: придумывать способы эмоционального воздействия на жертву больше не нужно. Увидев зловещее название, люди послушно выполняют самые абсурдные указания.

В цикле статей мы разберемся, как мошенники эксплуатируют тему пандемии: через какие каналы и с помощью каких эмоций происходят атаки.

В сегодняшнем выпуске — примеры атак от организаций, которые обещают компенсации или какие-то выплаты:

— Объединённый компенсационный фонд.

— Портал здравоохранения граждан СНГ.

— Группа финансовой помощи.

Андрей Жаркевич

автор

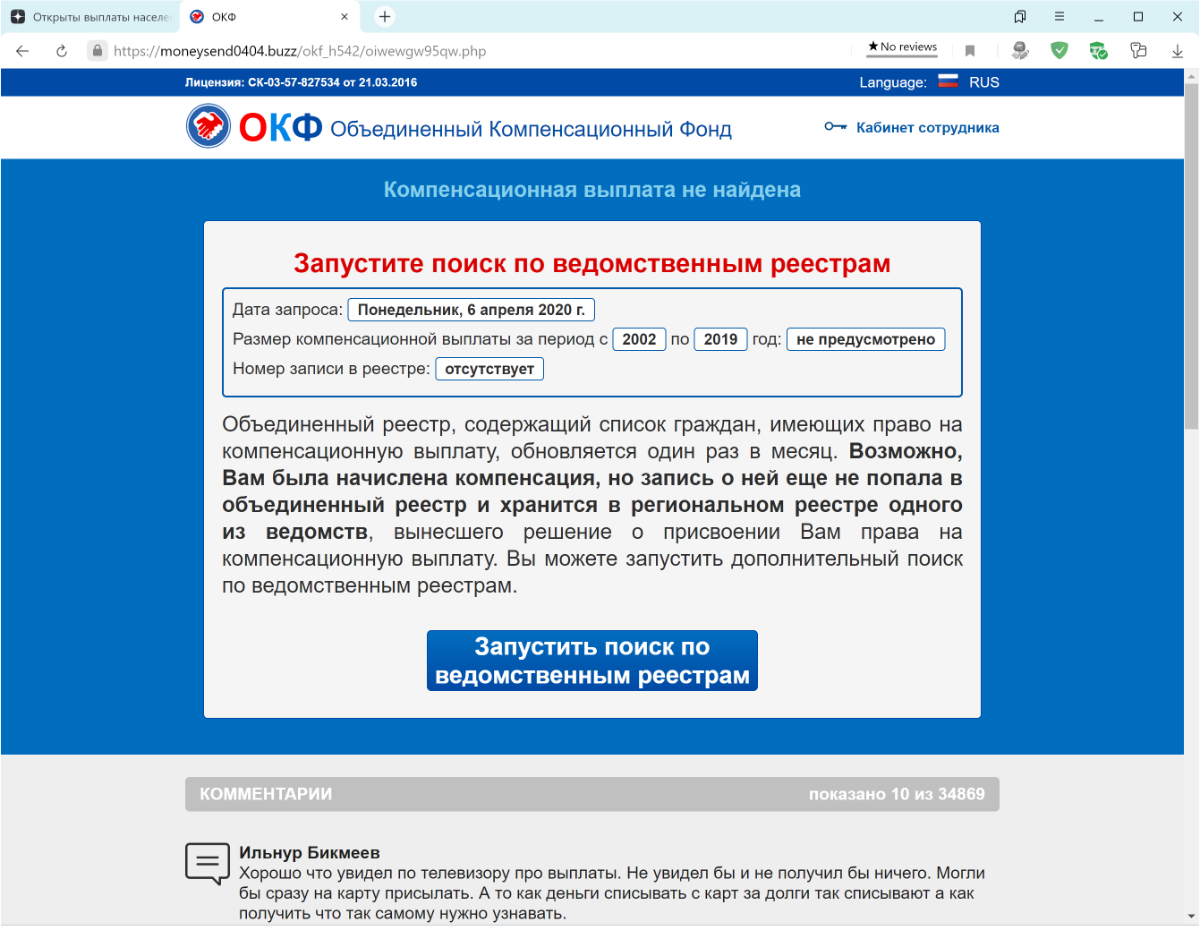

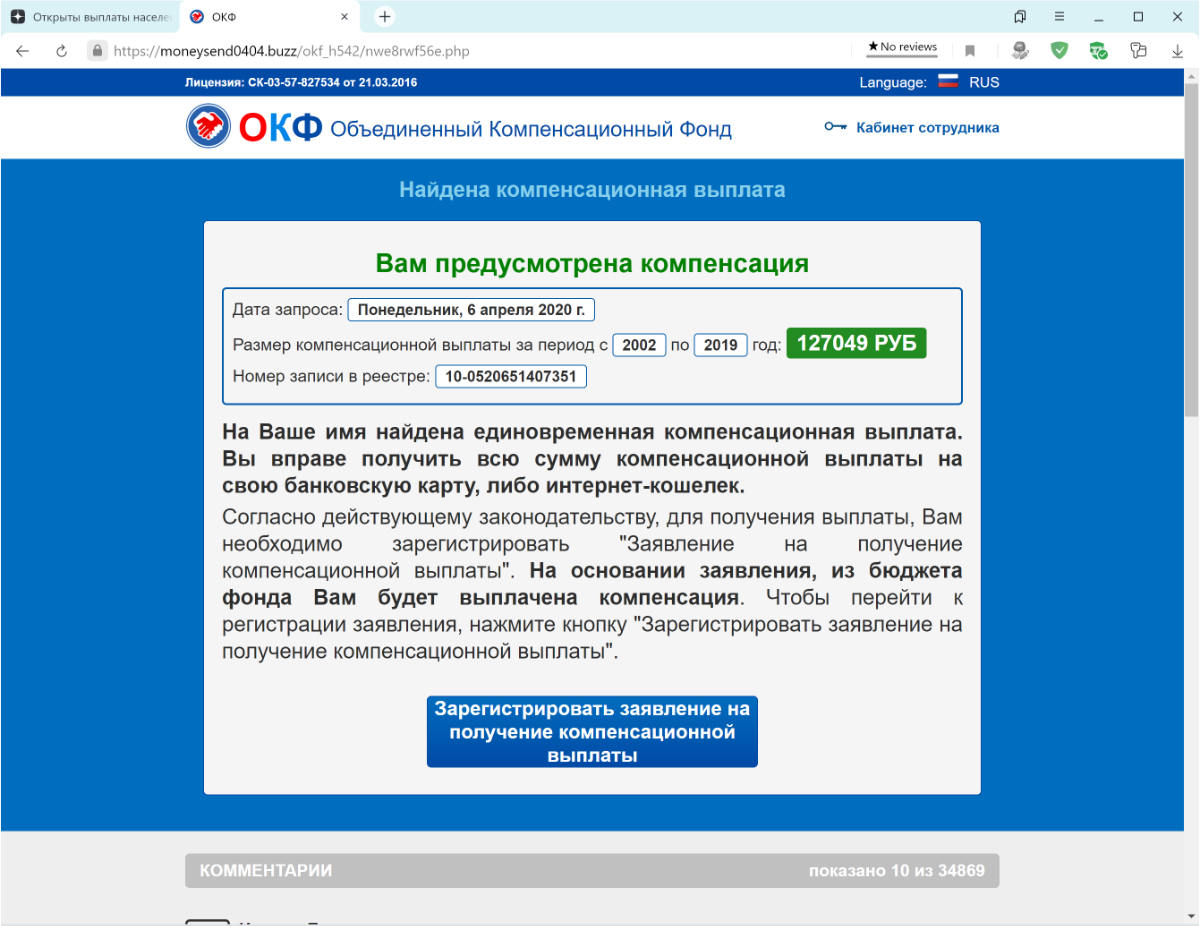

Мошенники № 1. Объединённый компенсационный фонд

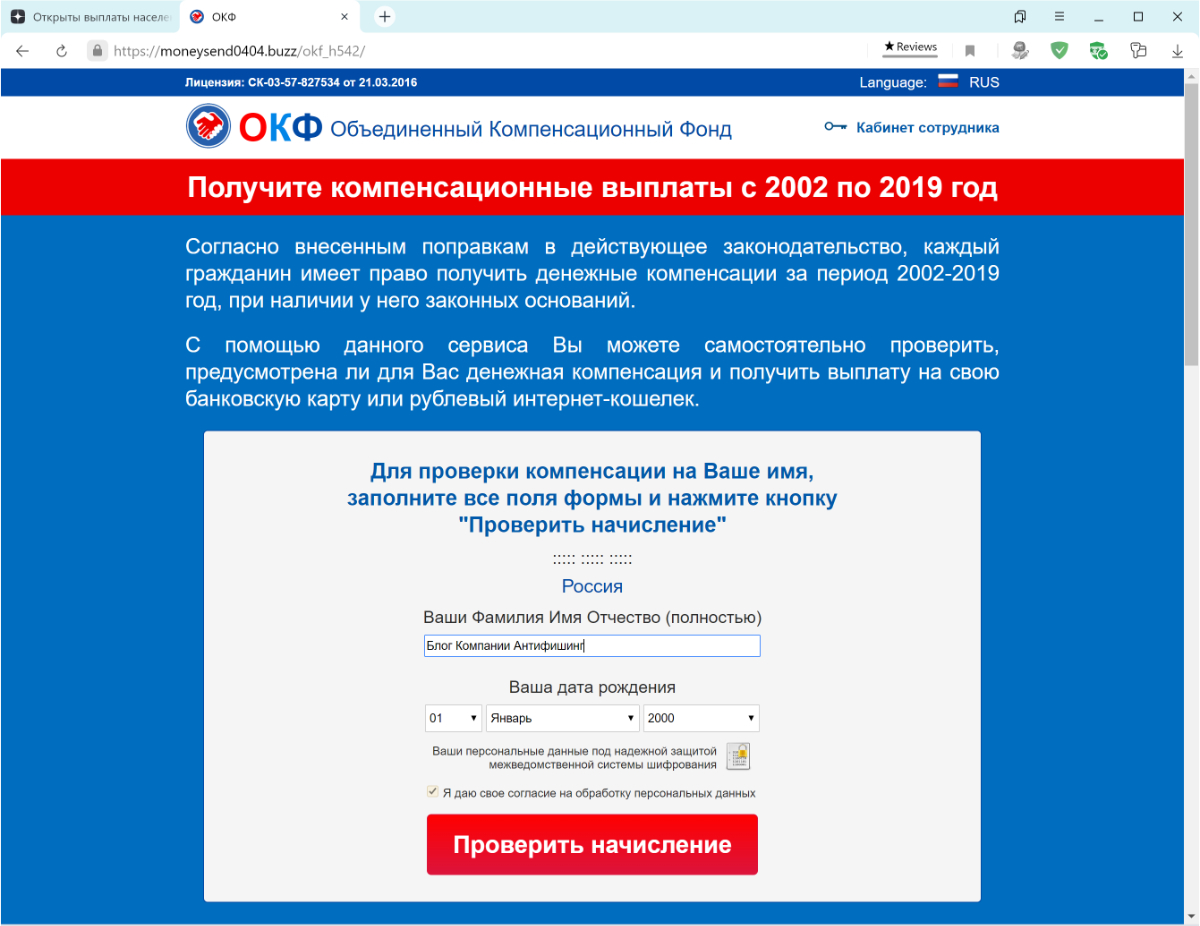

Несуществующий «Объединённый Компенсационный Фонд» (ОКФ) с прошлого года предлагает гражданам получить компенсации «при наличии законных оснований».

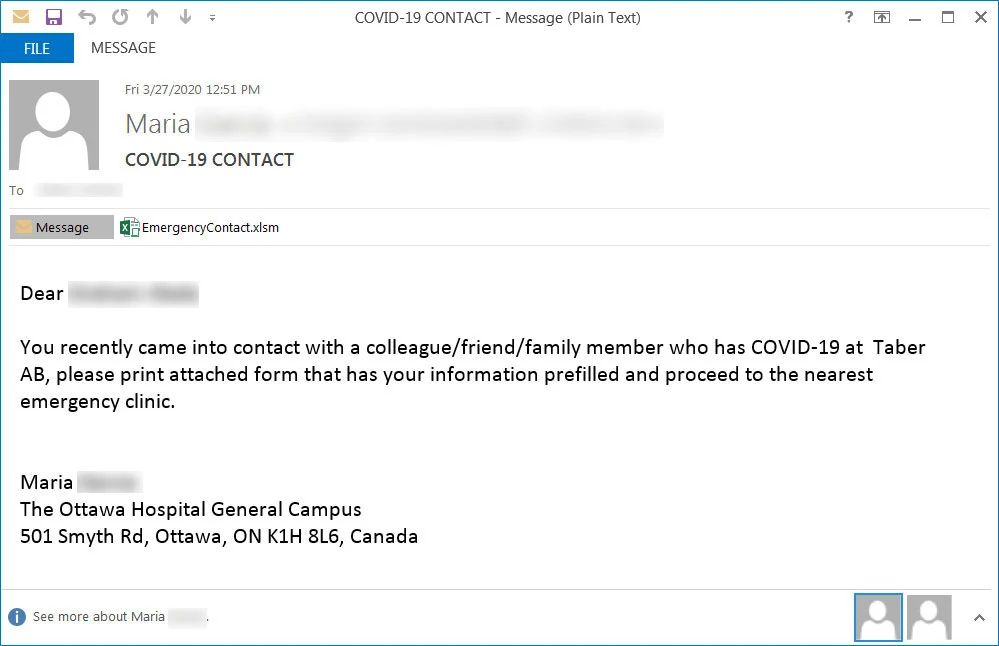

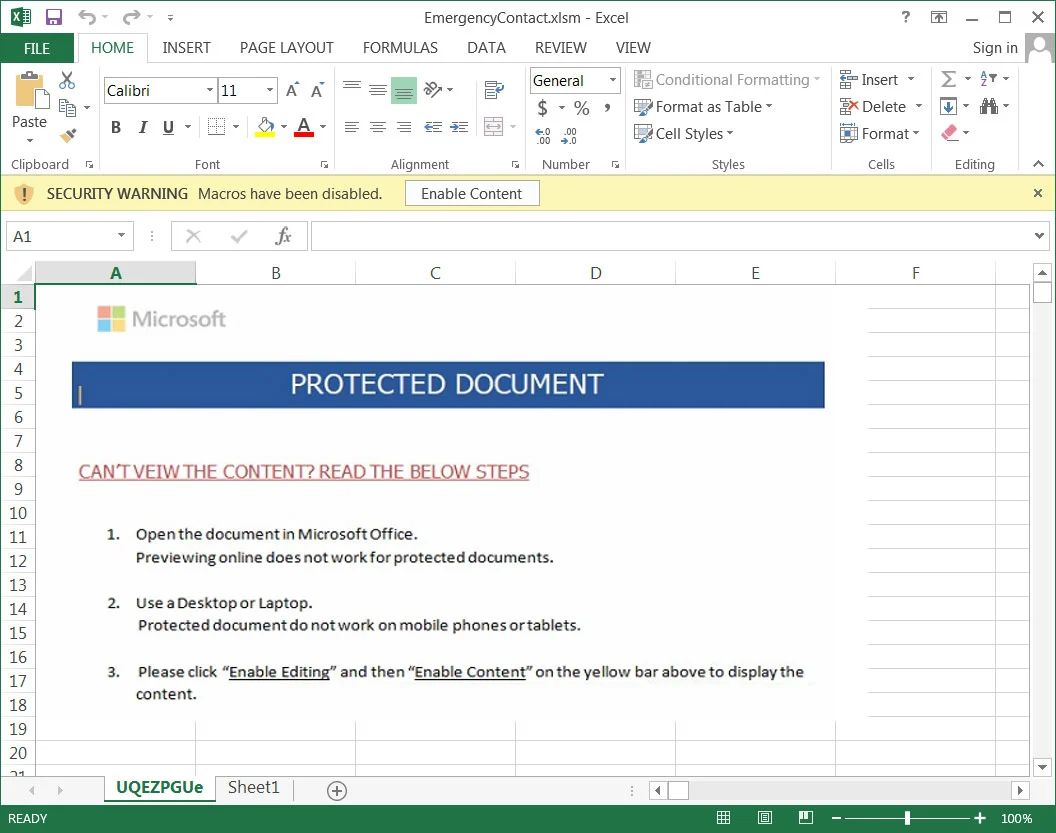

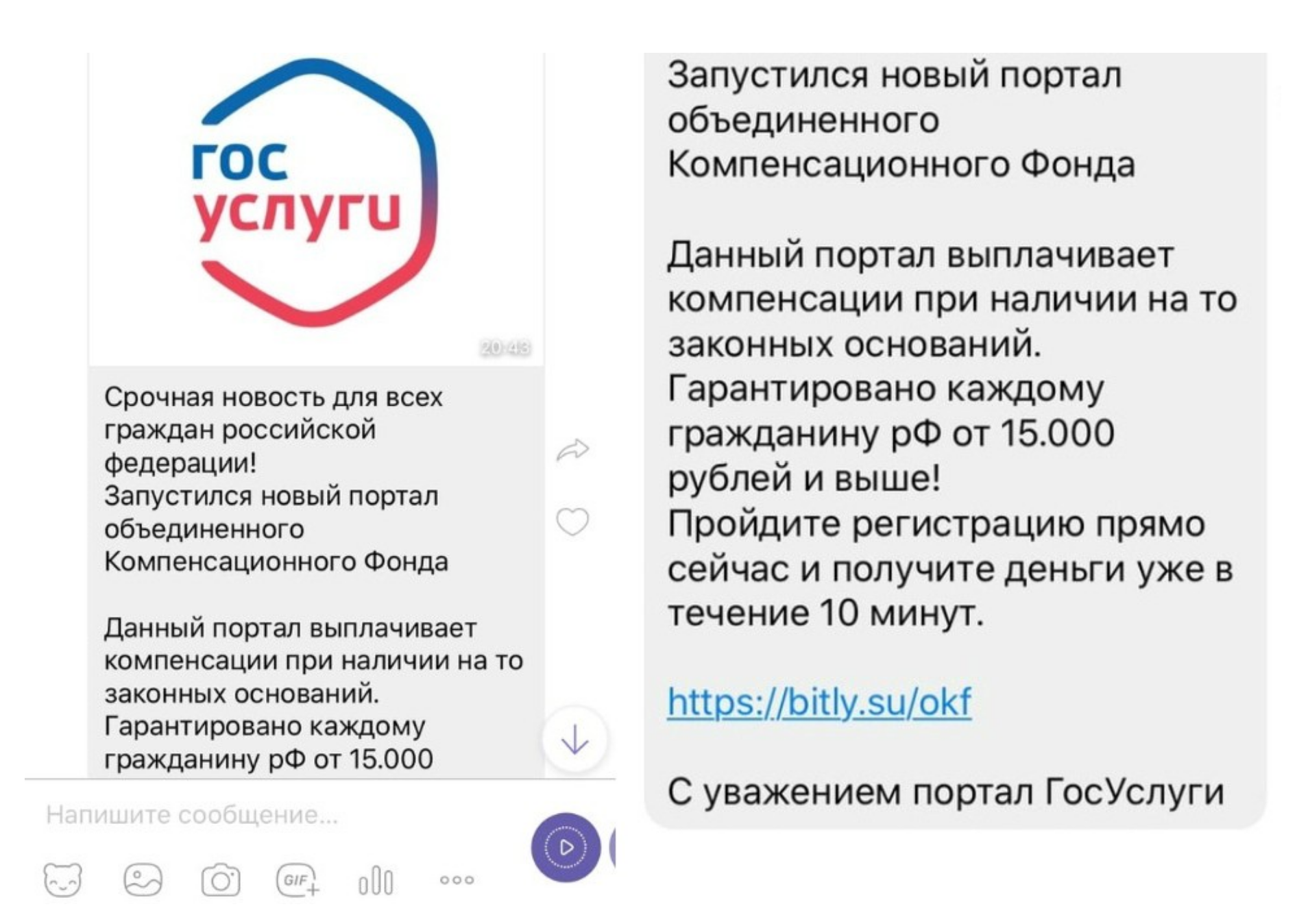

Для привлечения доверчивых граждан используются массовые рассылки в вайбере и соцсетях от имени портала госуслуг:

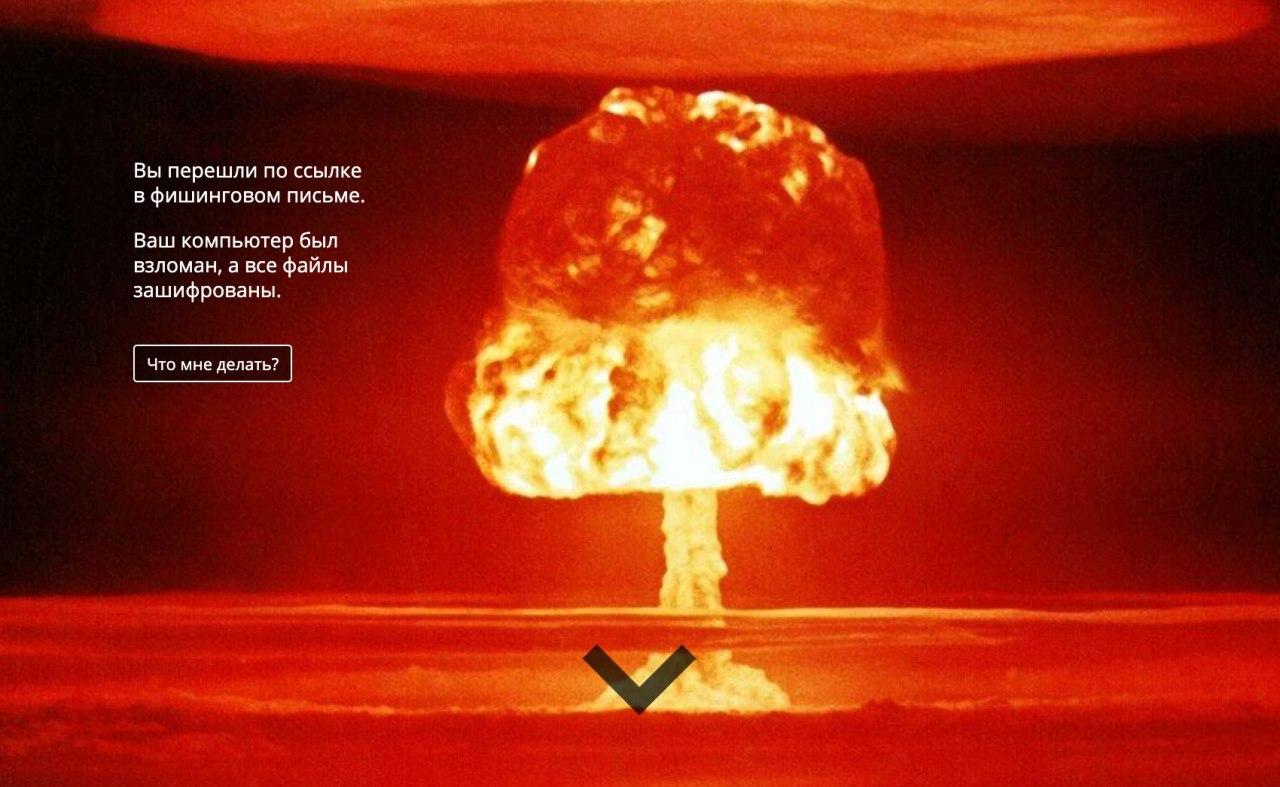

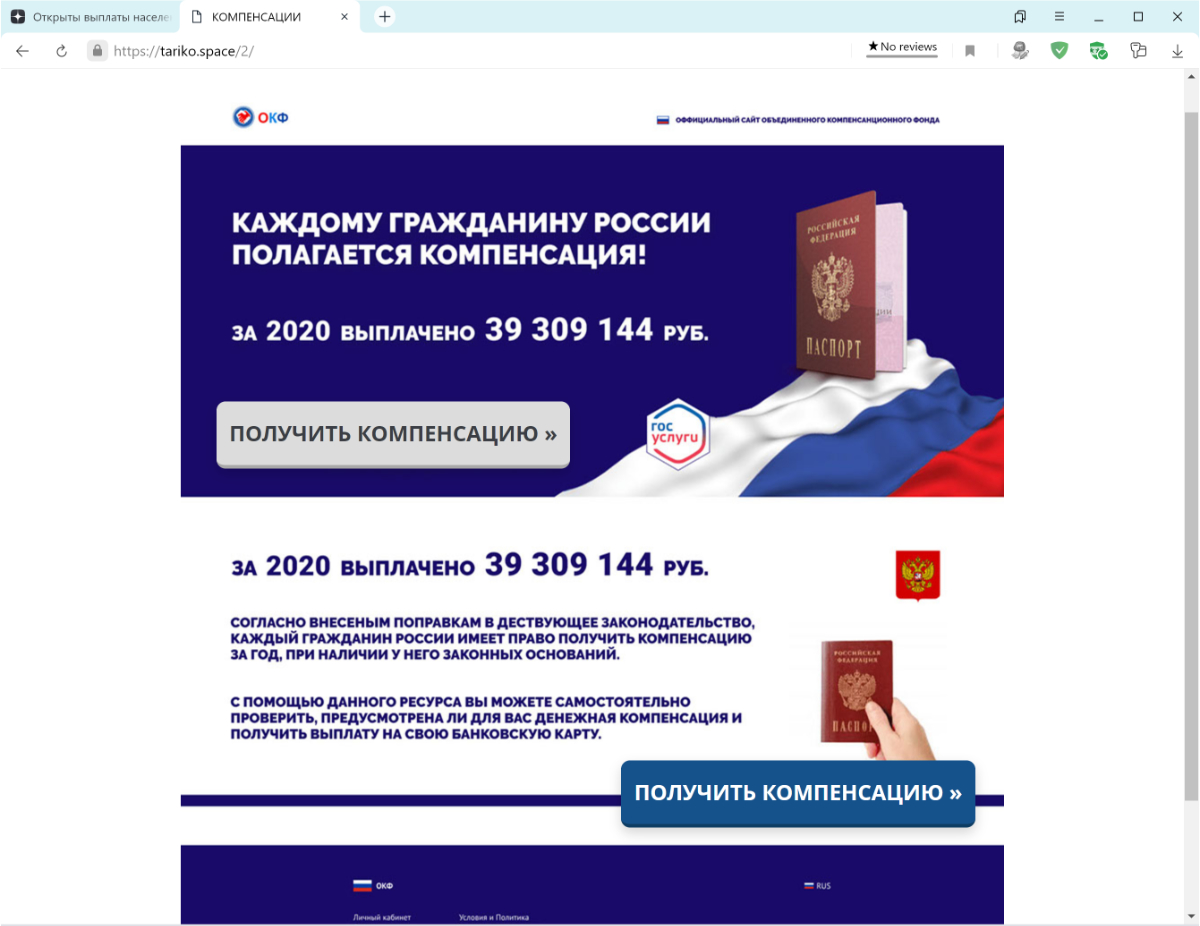

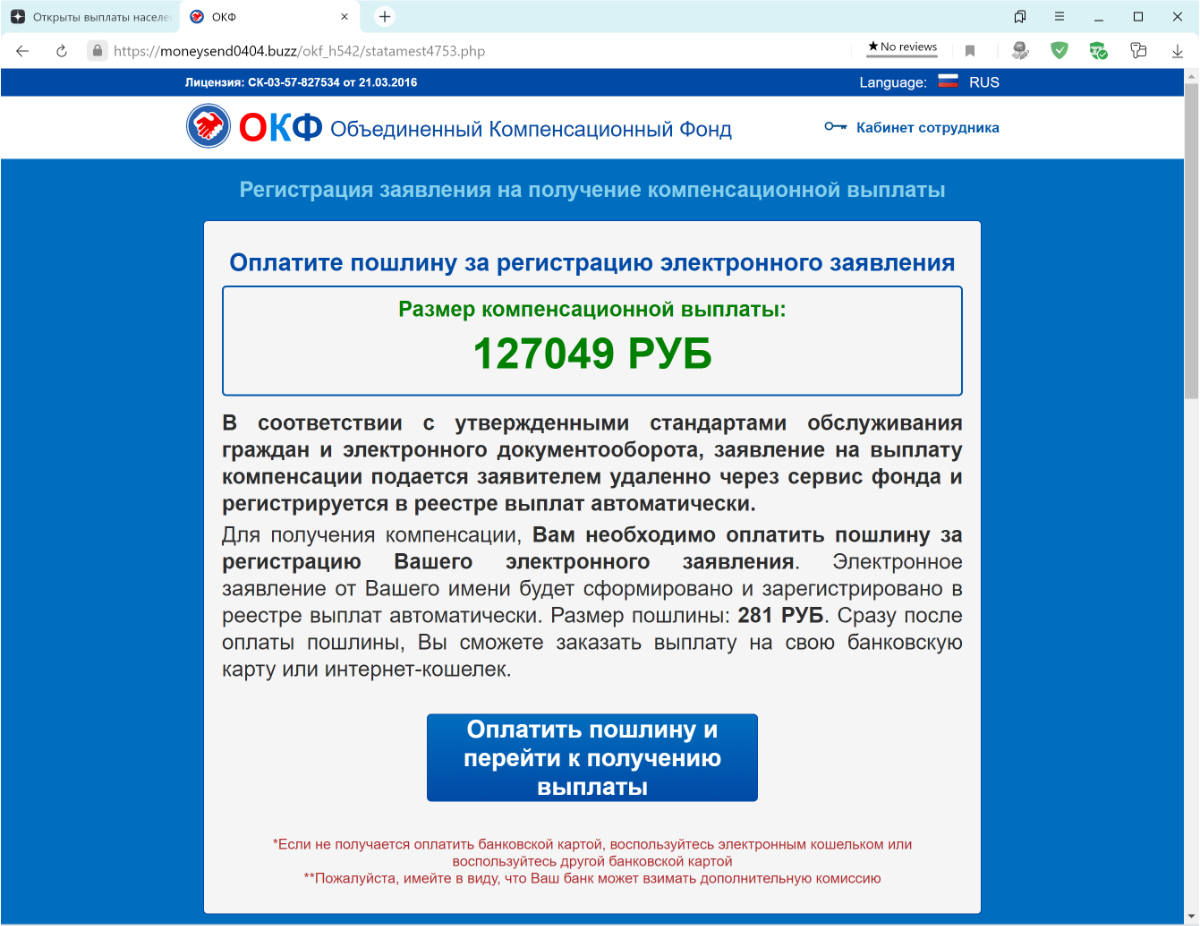

После перехода по ссылке жертва попадает на небрежно сделанную страницу, содержащую картинку с кнопкой, которая ведёт на уже более приличный мошеннический «портал».

Ну как не заплатить всего 281 рубль, чтобы получить 127 тысяч?

Мошенники № 2. Портал здравоохранения граждан СНГ

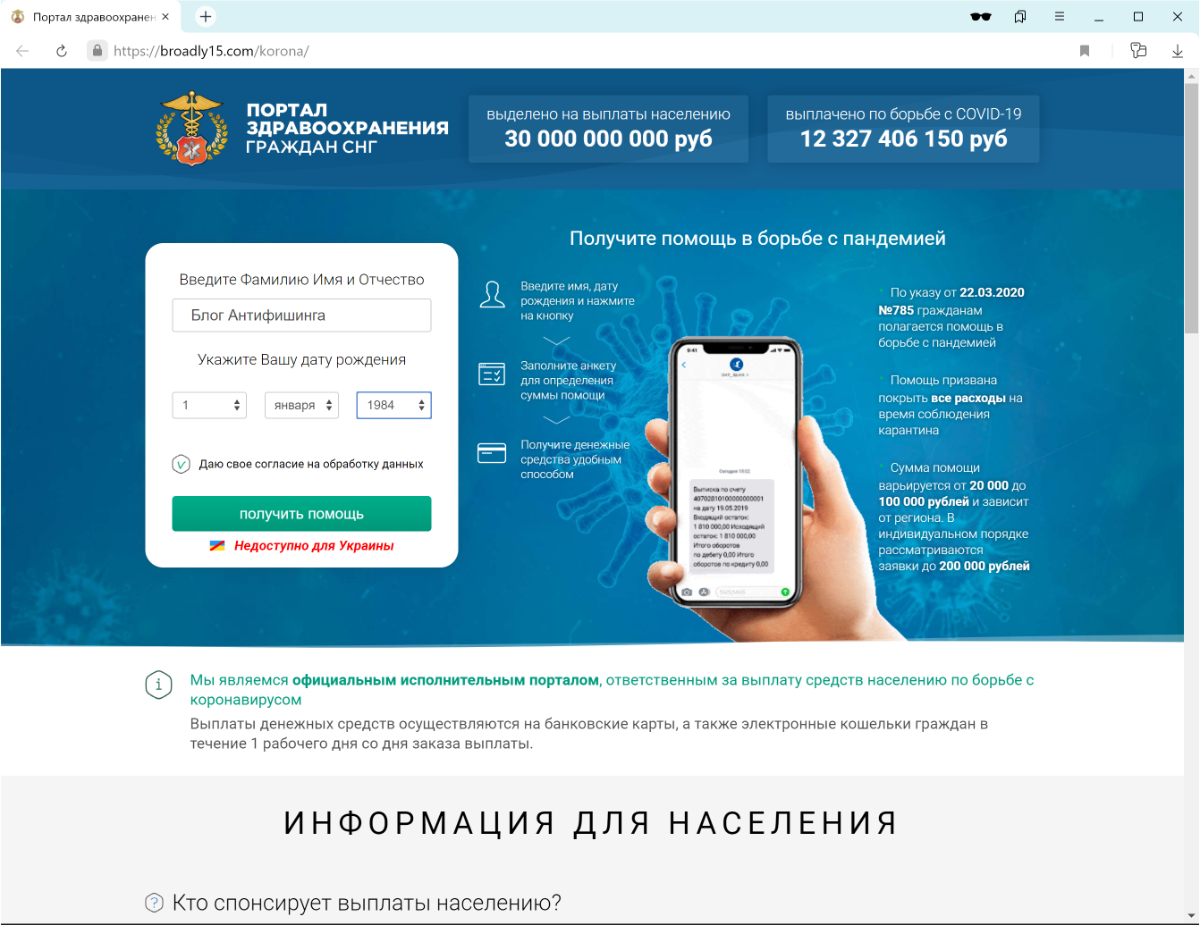

Благодаря пандемии тема получения компенсаций от государства обрела второе дыхание. Вместо кустарного ОКФ на сцене появился прилично сделанный сайт под названием «Портал здравоохранения граждан СНГ». Портал предлагает получить выплату на борьбу с коронавирусом.

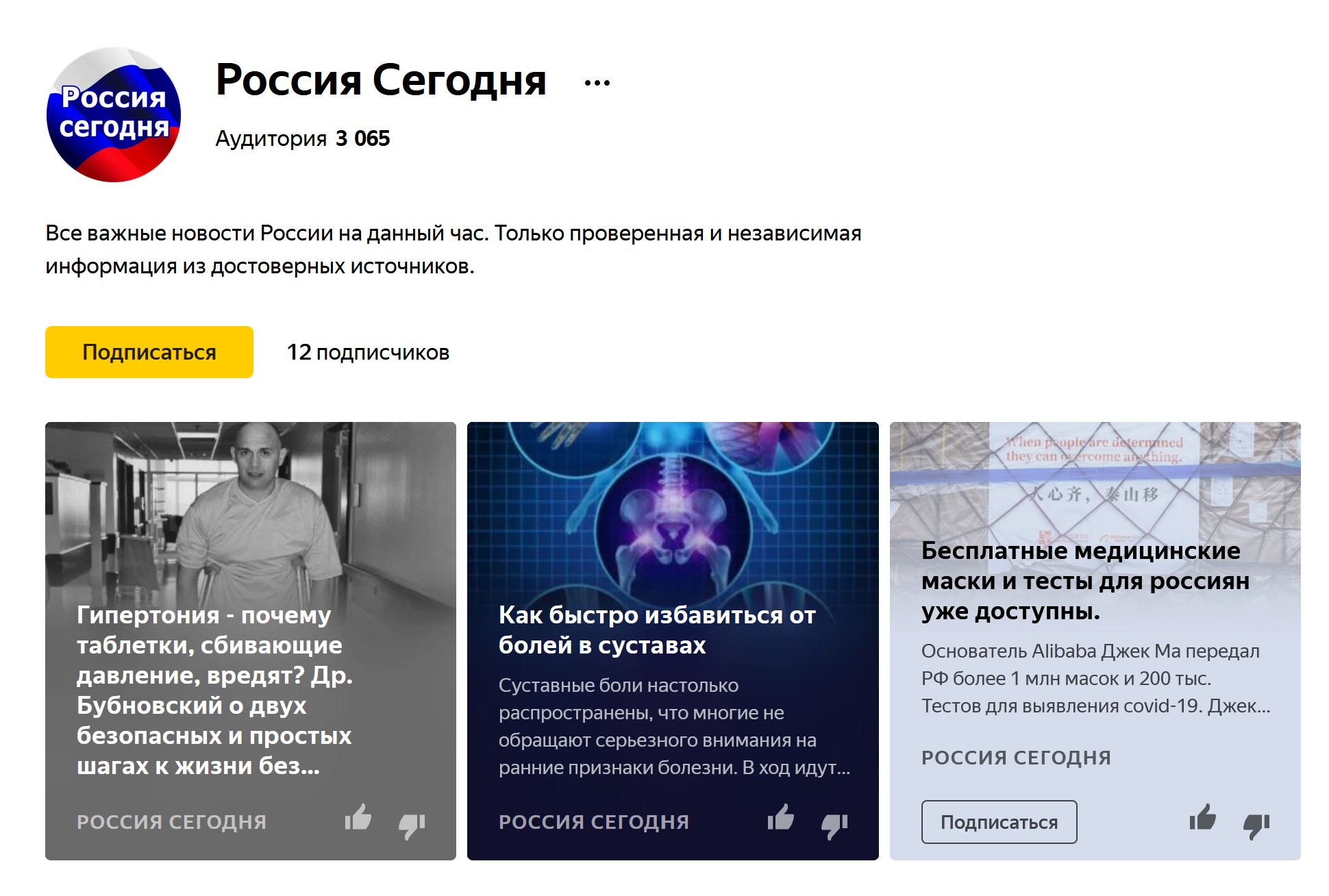

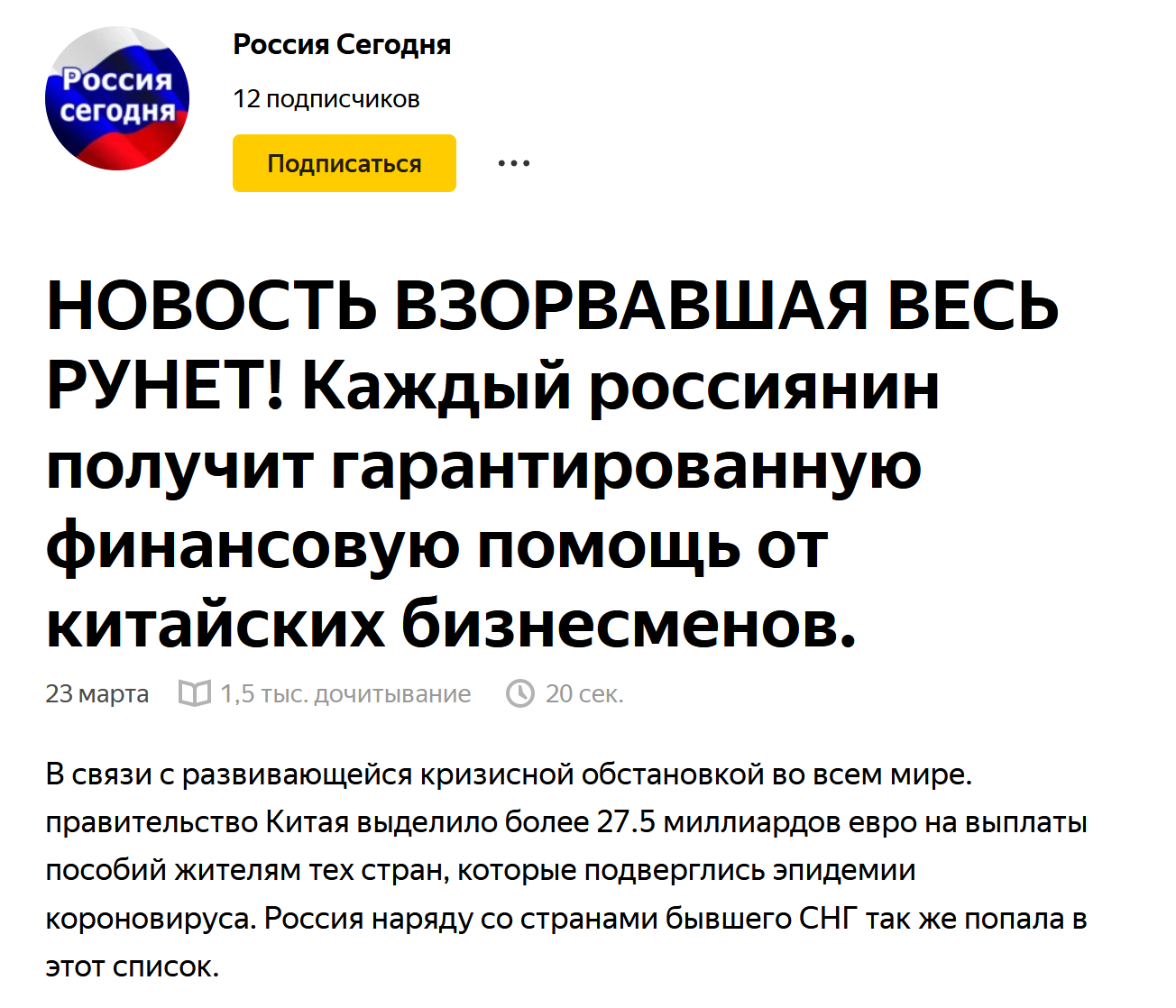

На Яндекс.Дзене мошенники создали канал с названием «Россия Сегодня», в котором размещают публикации, рекламирующие различные мошеннические ресурсы:

После перехода по ссылке из публикации жертва попадает на вполне приличный «Портал»:

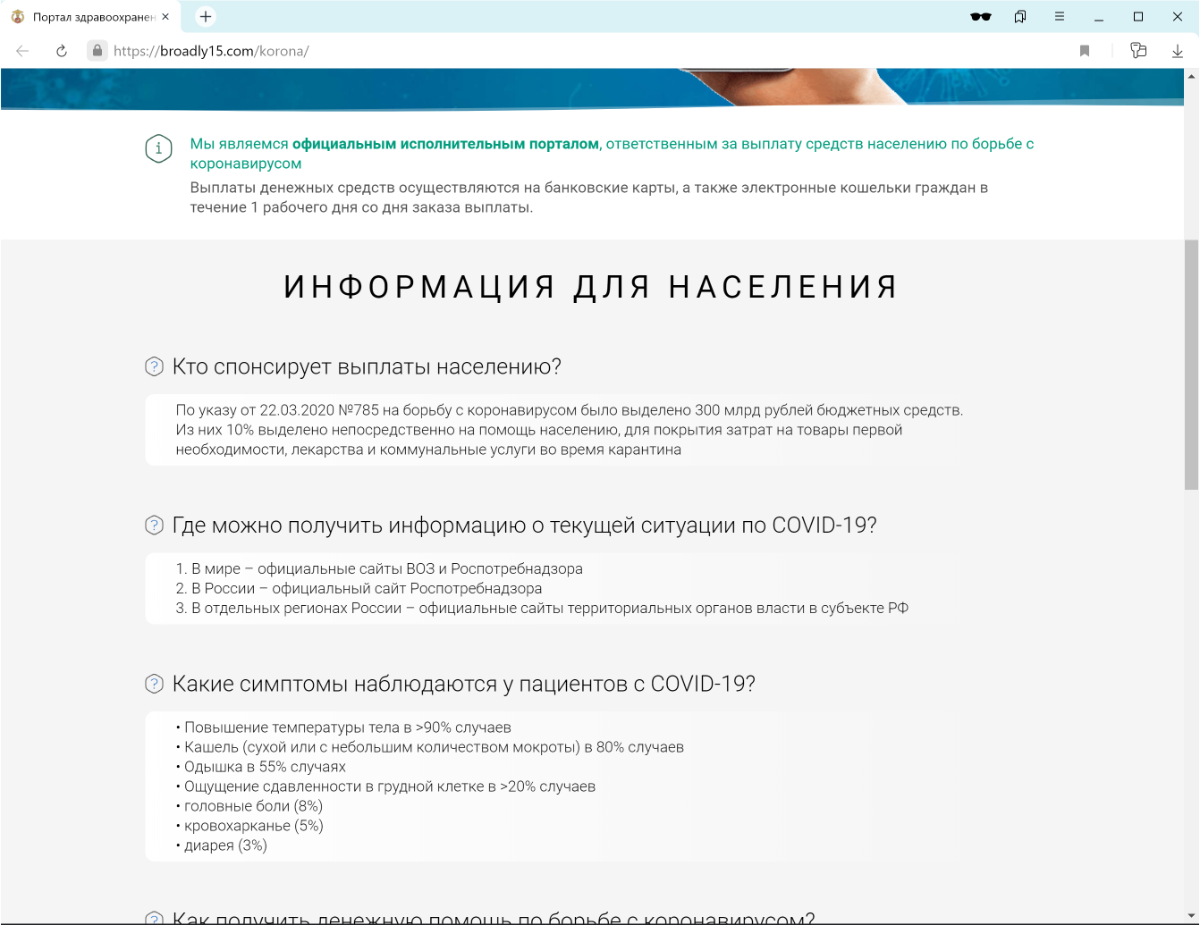

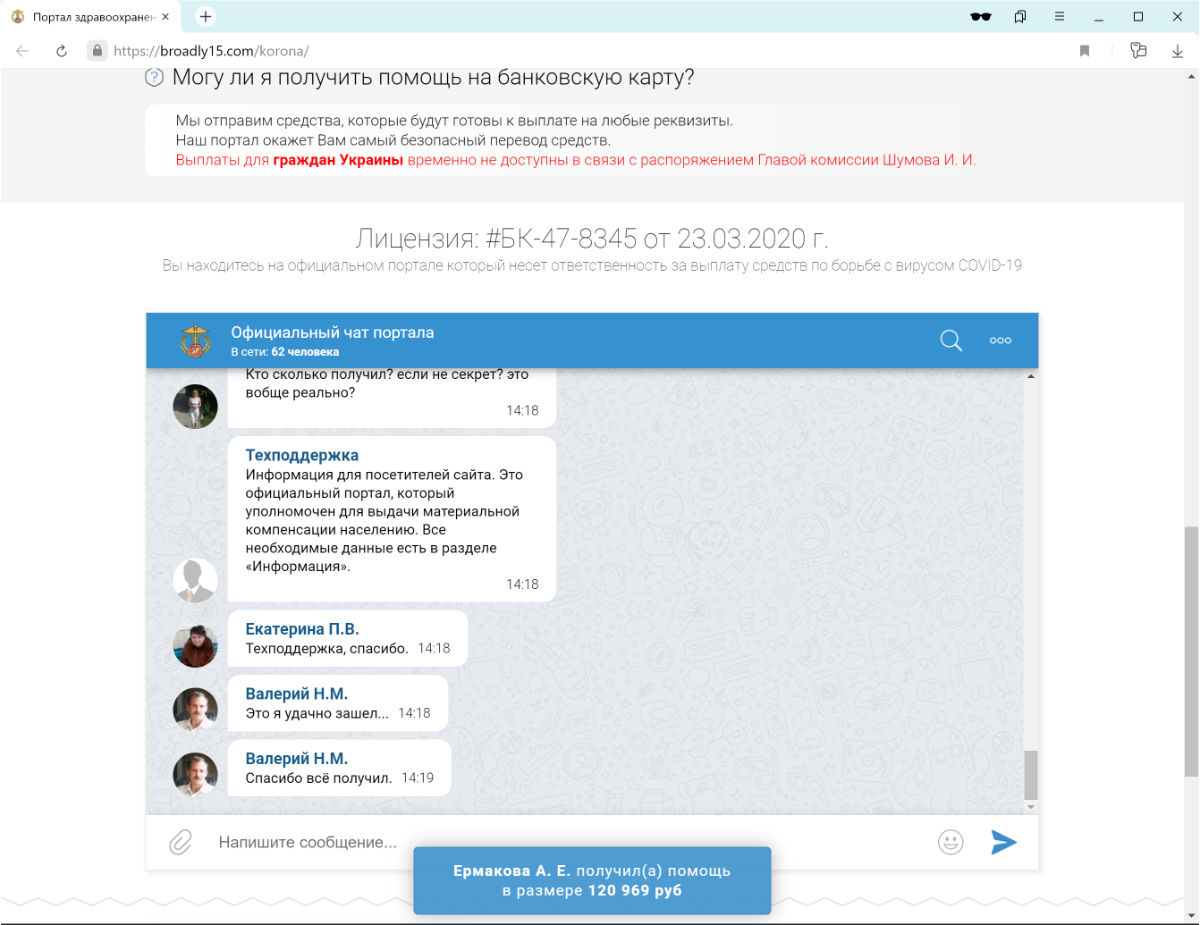

Для убедительности на сайте указан номер лицензии и размещён виджет с отзывами, в котором постоянно появляются новые записи:

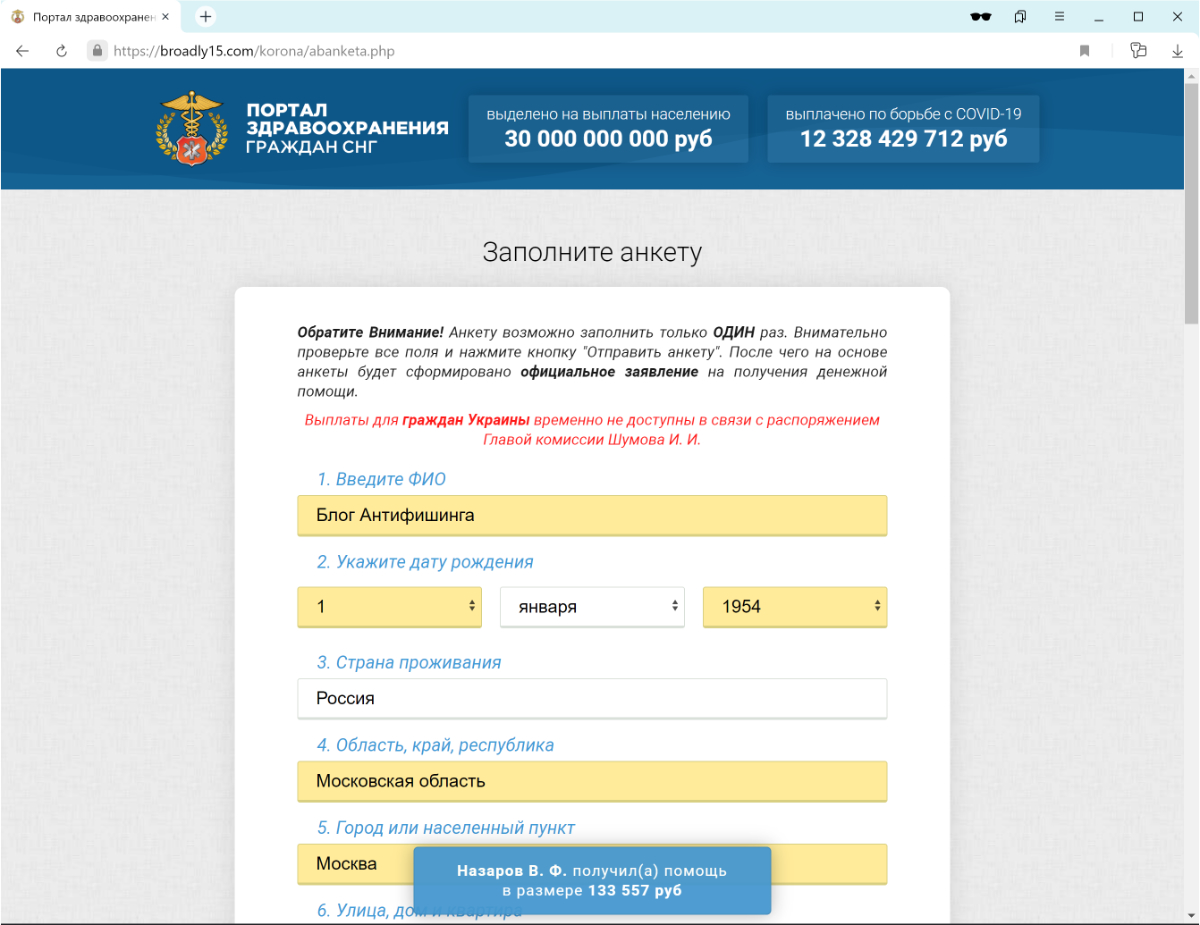

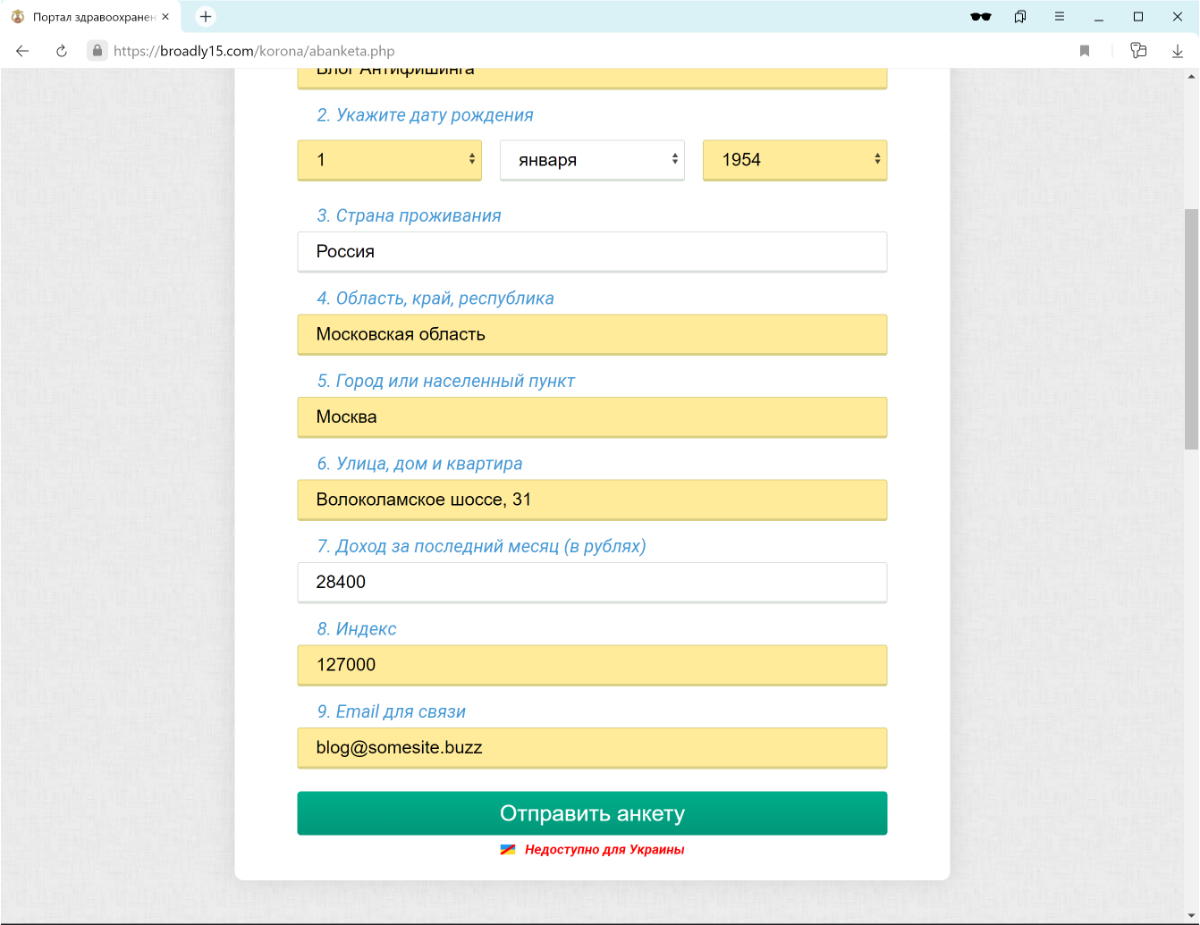

После нажатия кнопки «Получить помощь» пользователю предлагается заполнить анкету и отправить её:

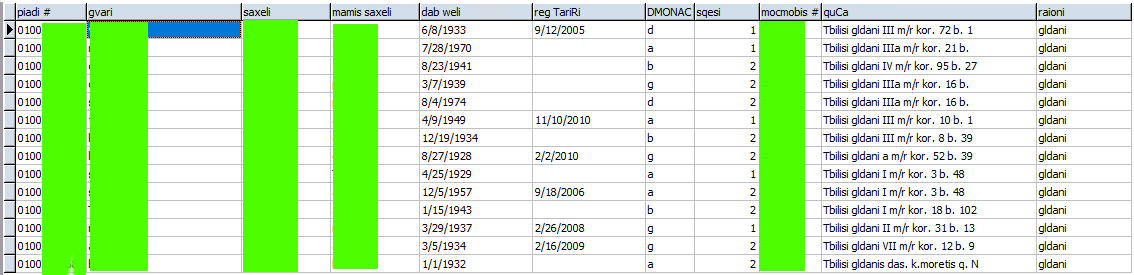

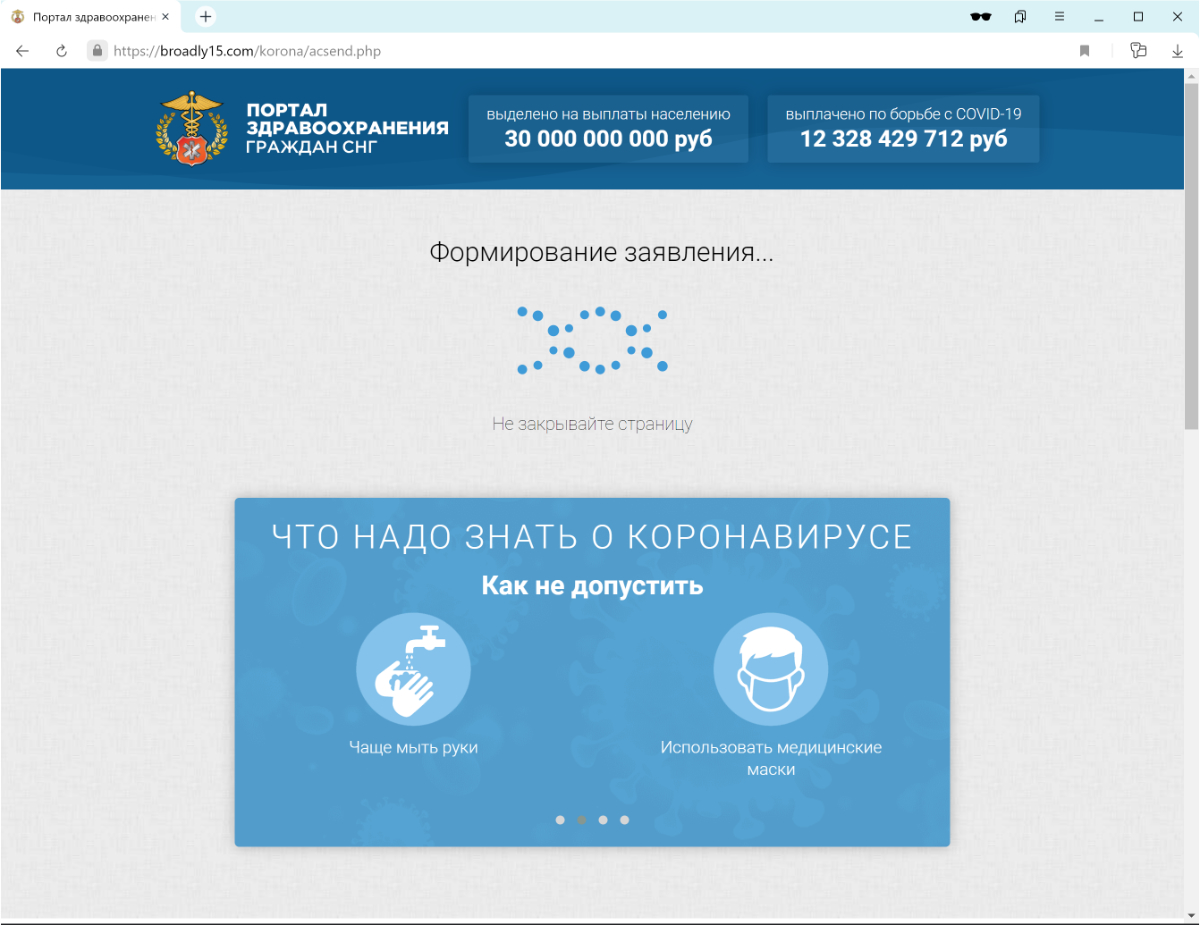

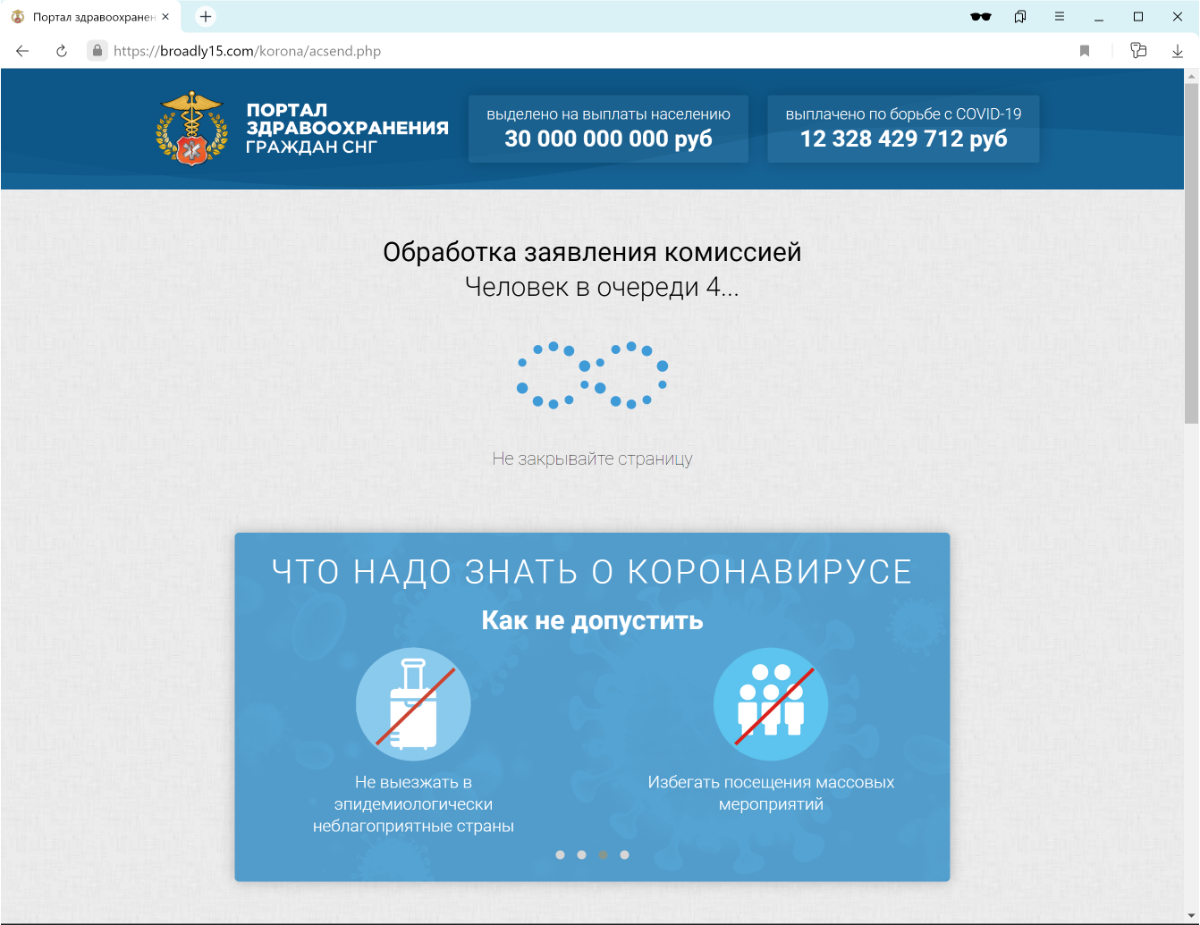

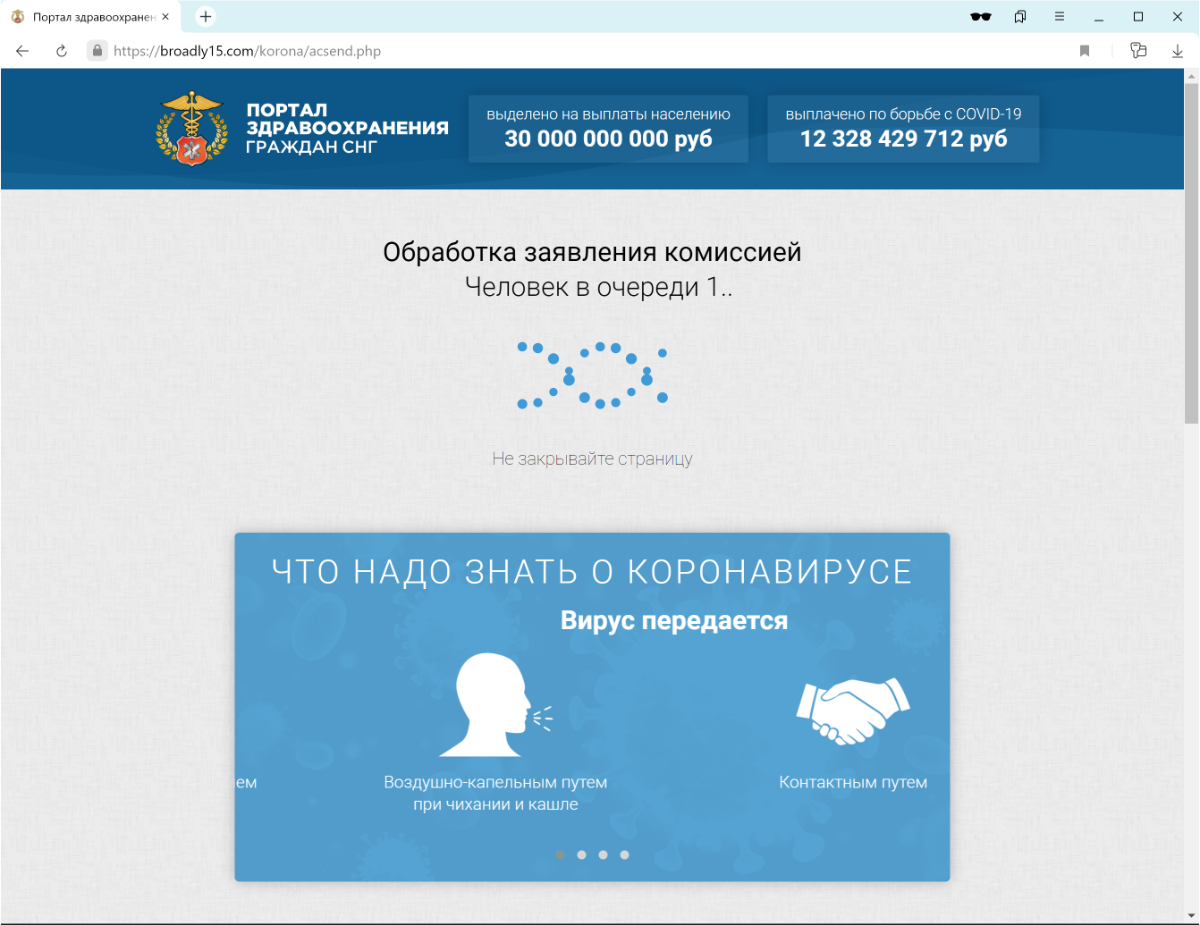

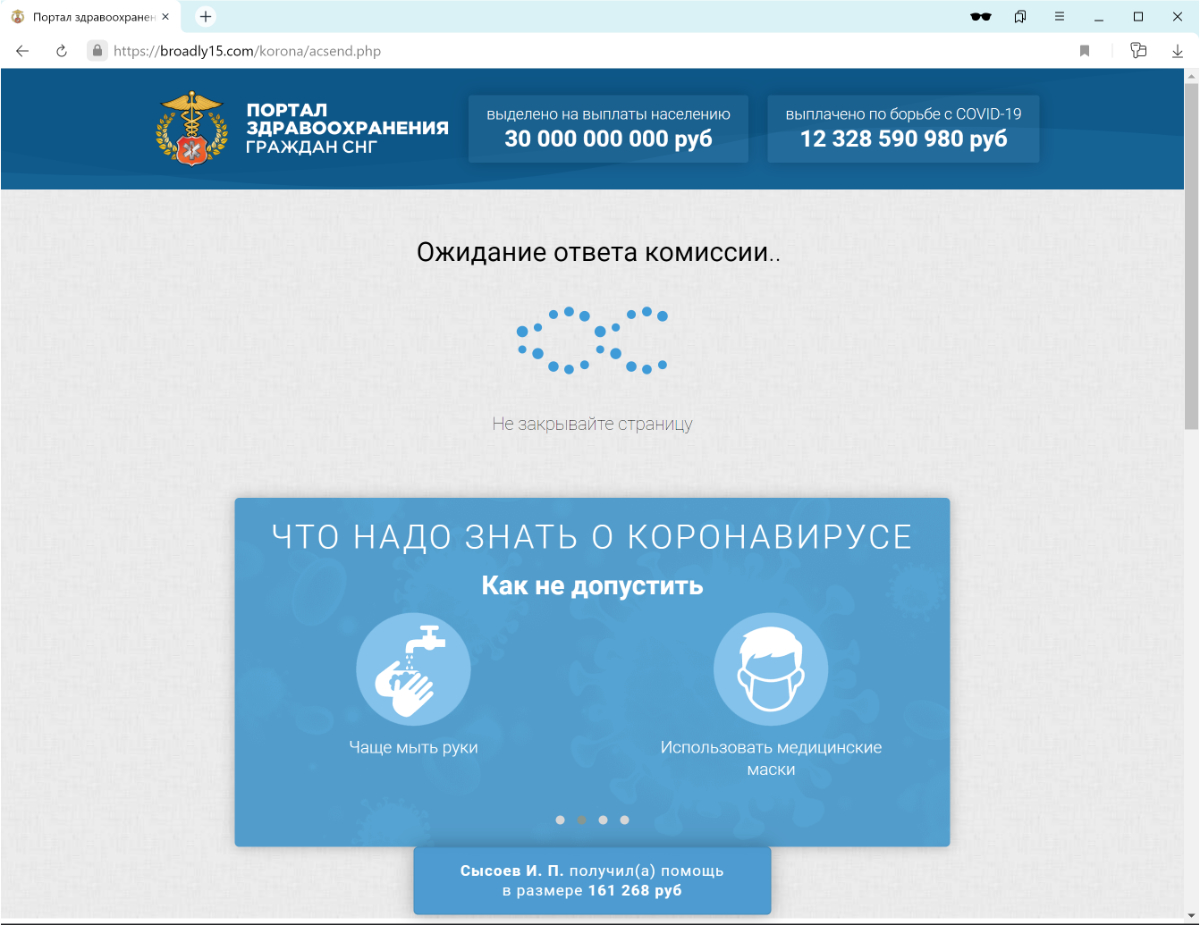

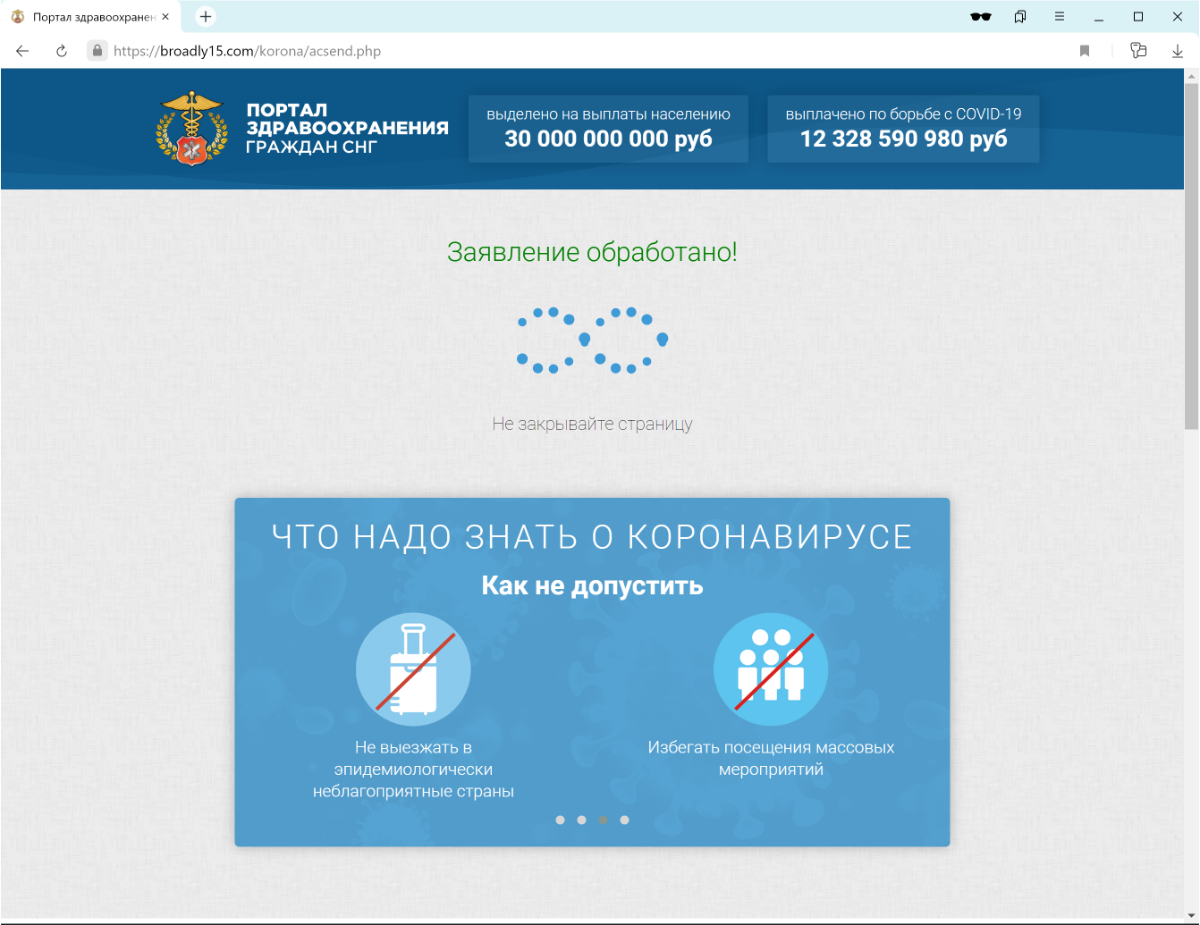

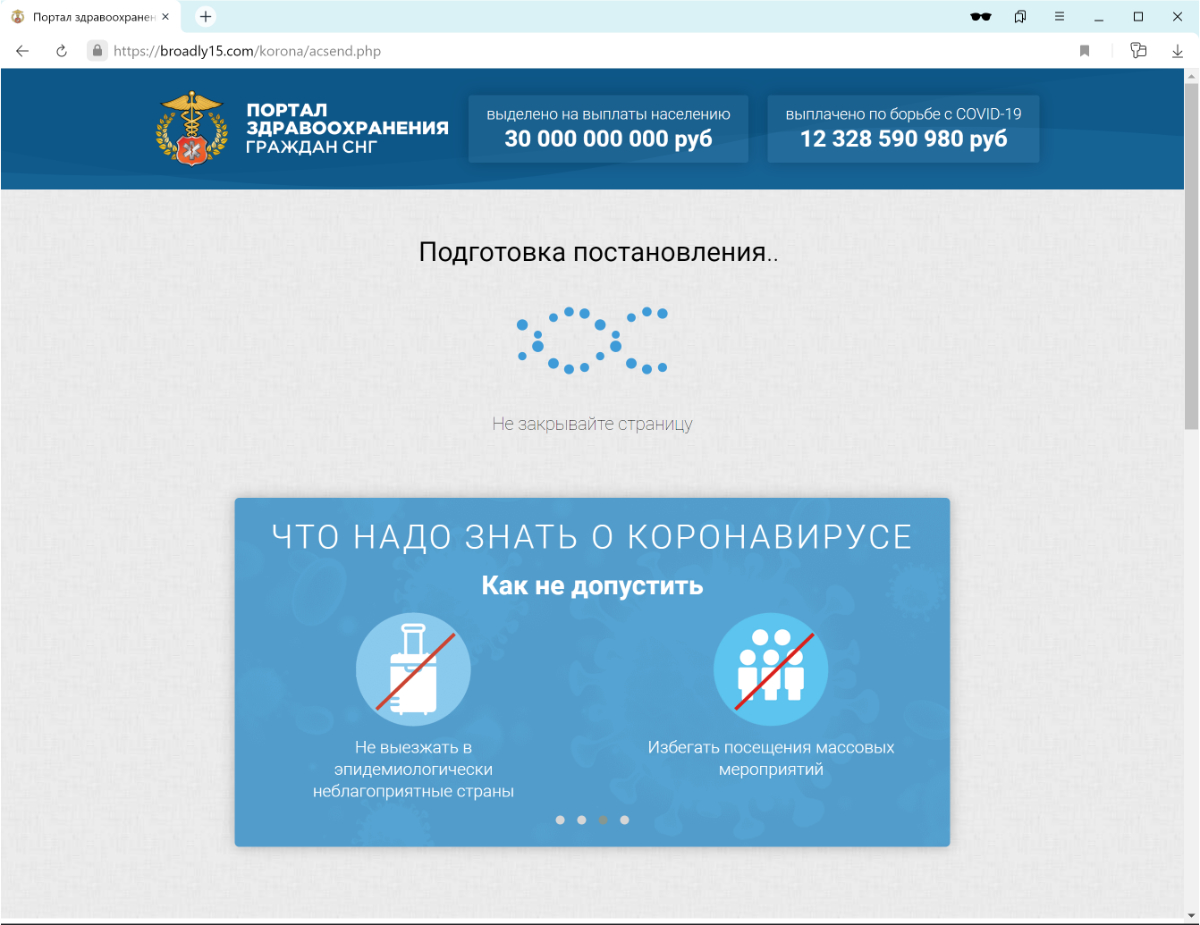

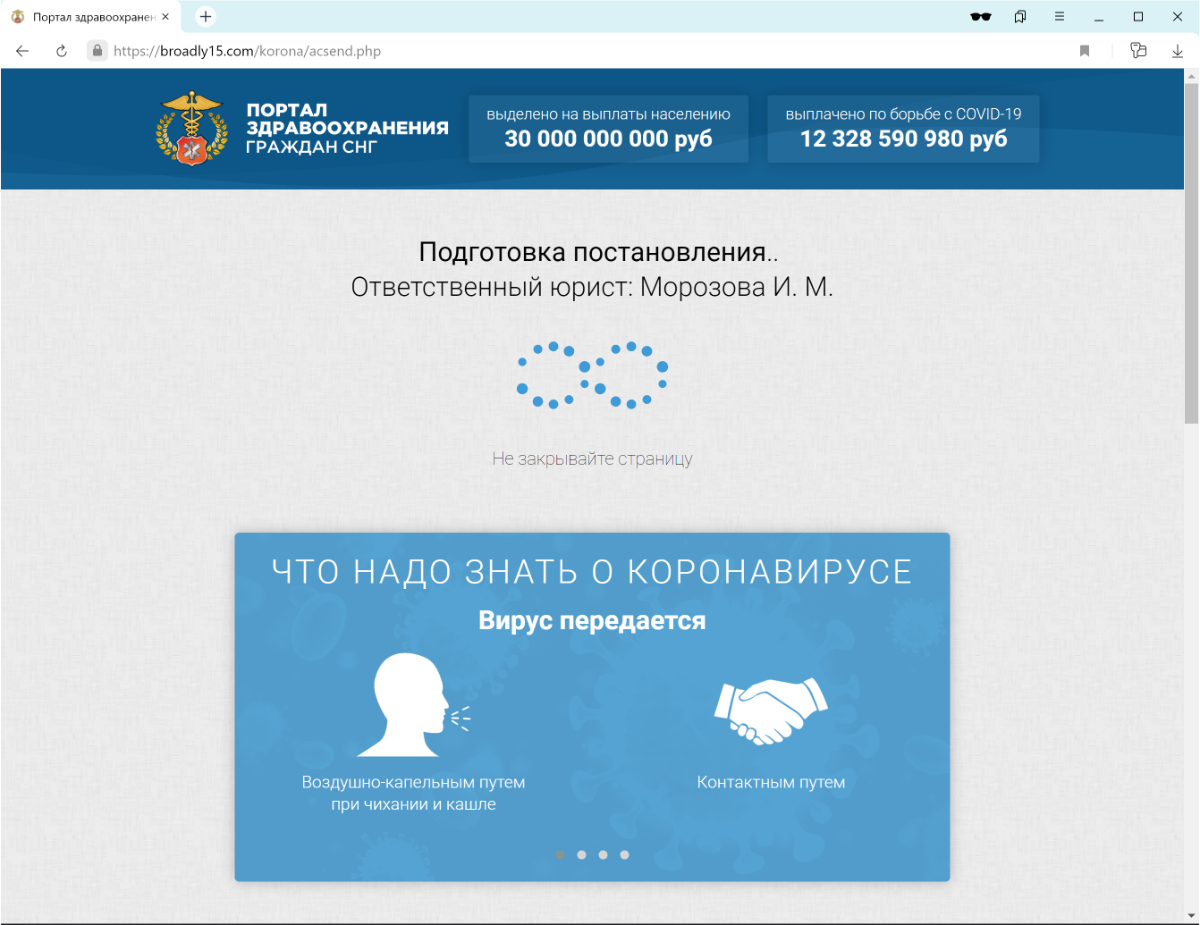

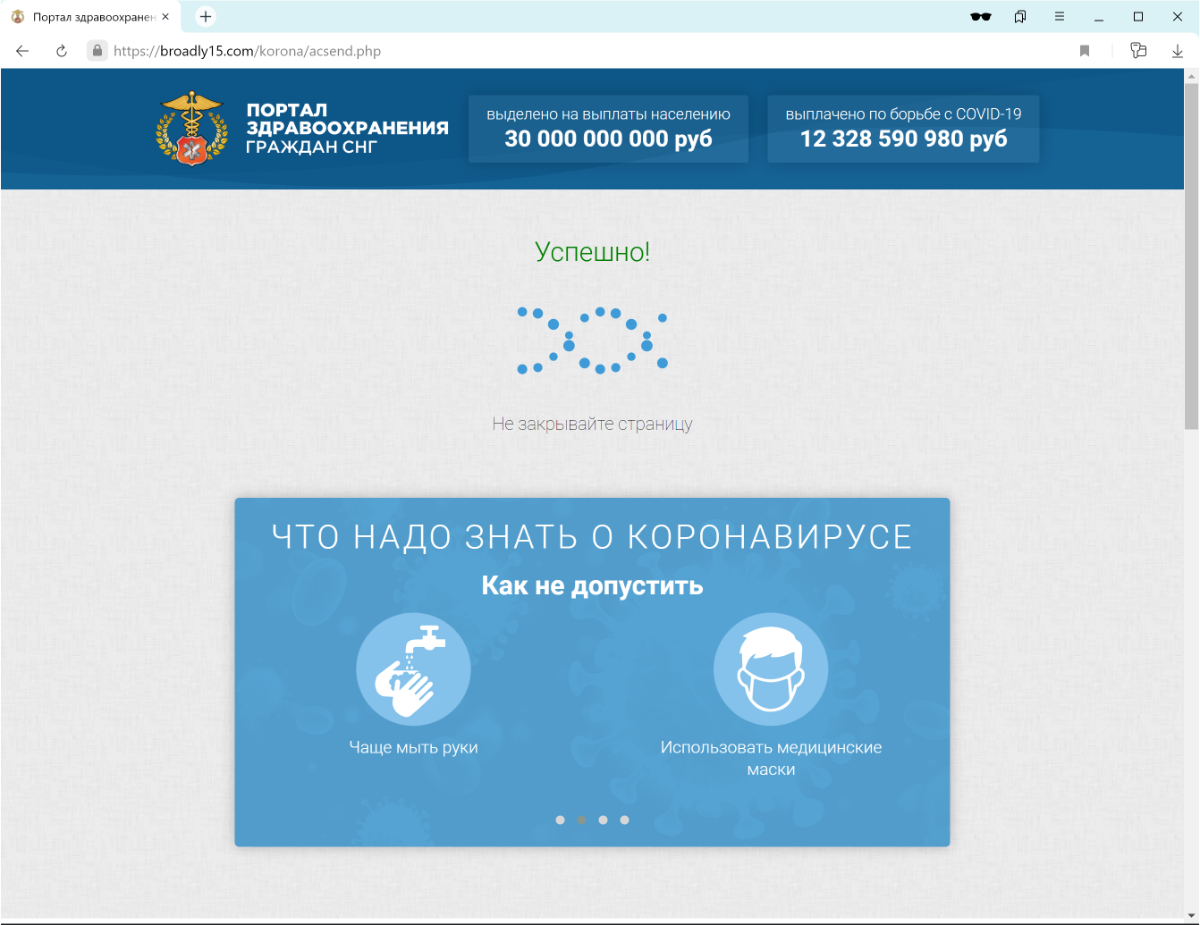

Сайт имитирует выполнение запросов к базе данных и отображает информацию о происходящем:

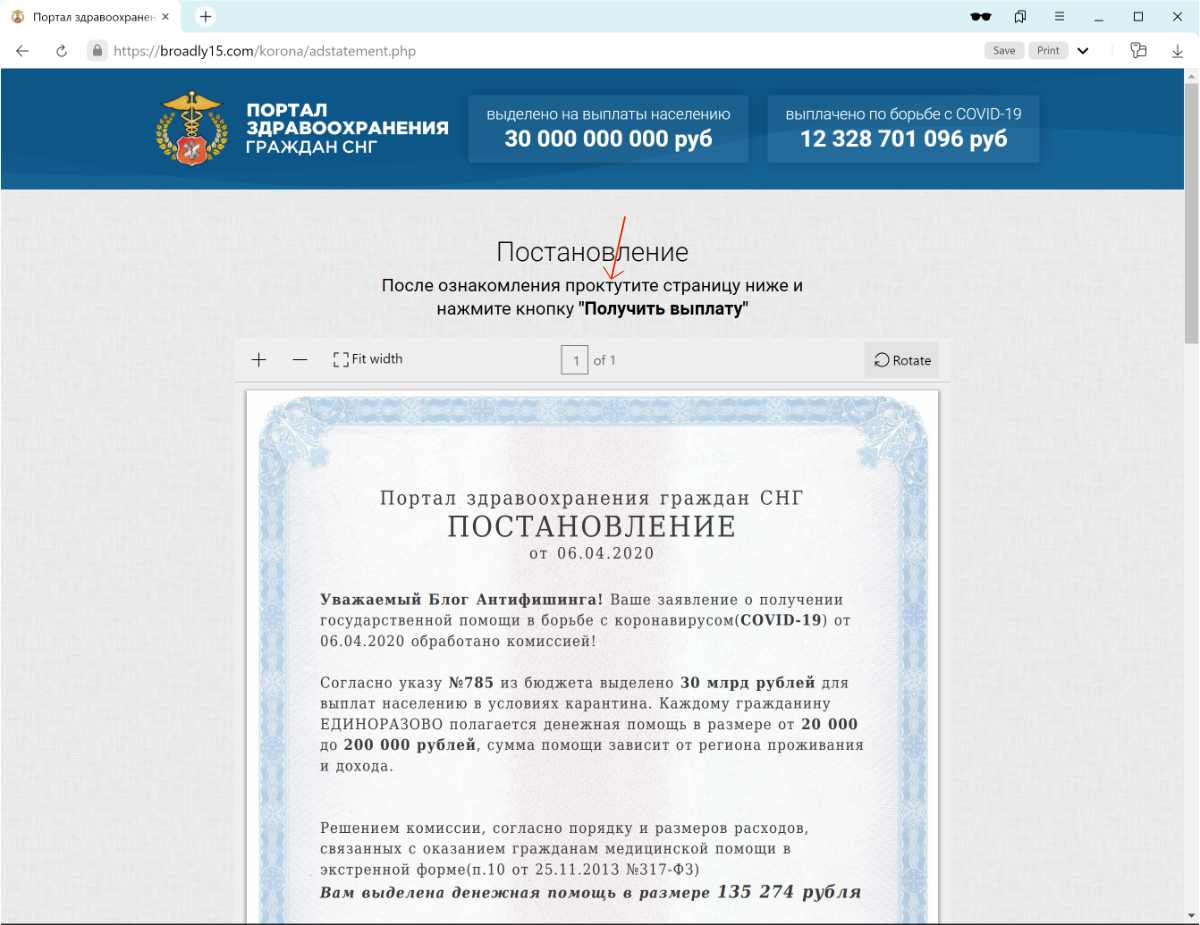

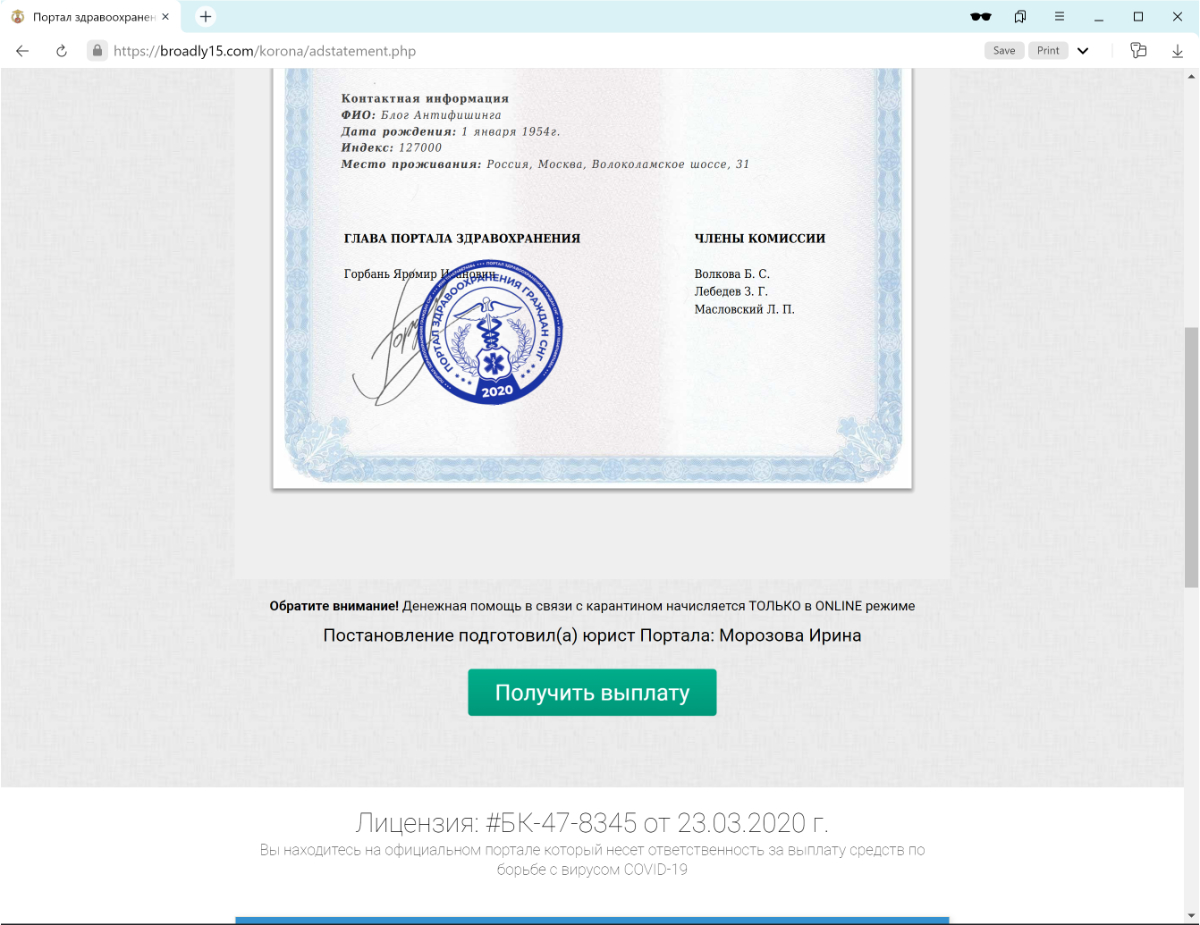

После прохождения всех этапов «проверки» выводится «Постановление» о выплате компенсации. Печать, подписи — выглядит убедительно за исключением одной опечатки в верхней части страницы:

Получение компенсации производится только в режиме ONLINE. Нажимаем кнопку:

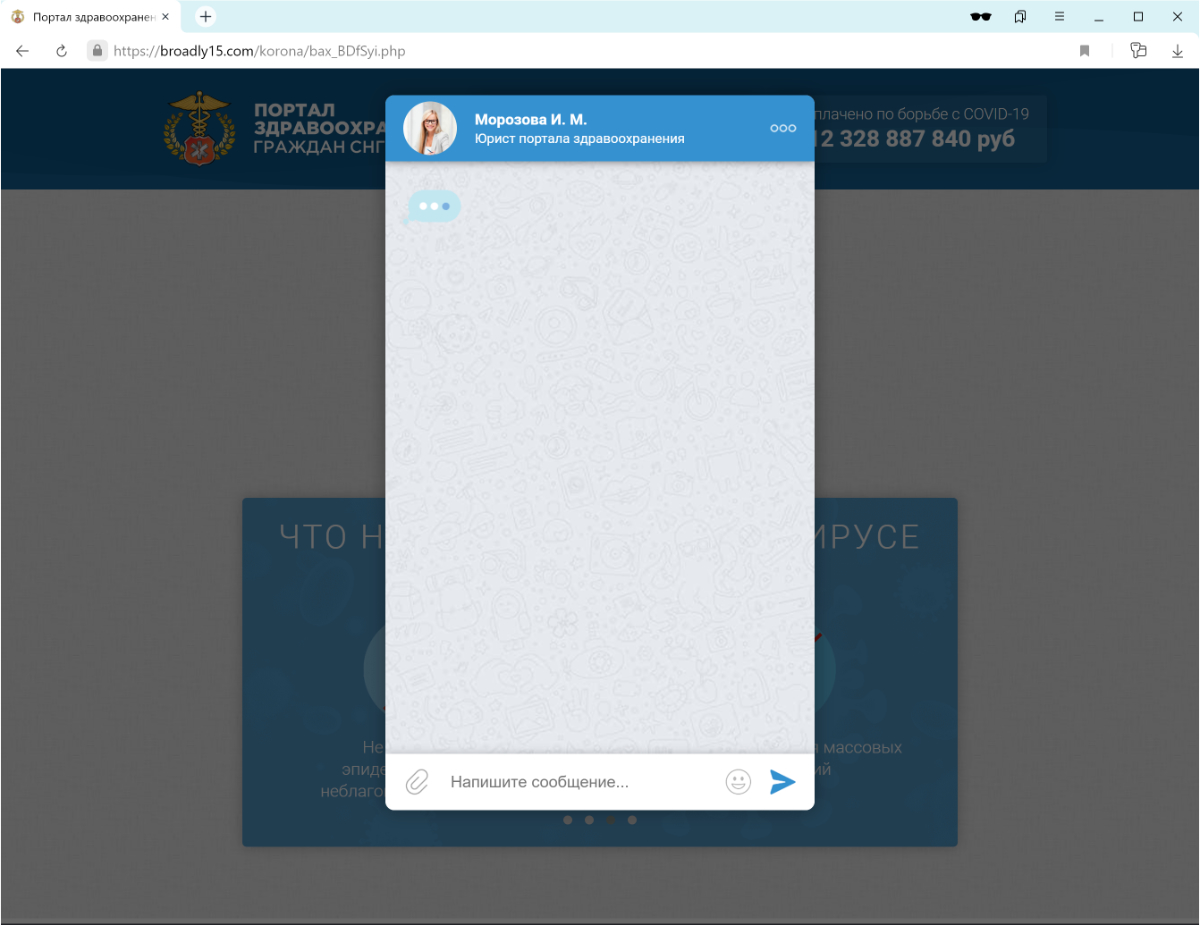

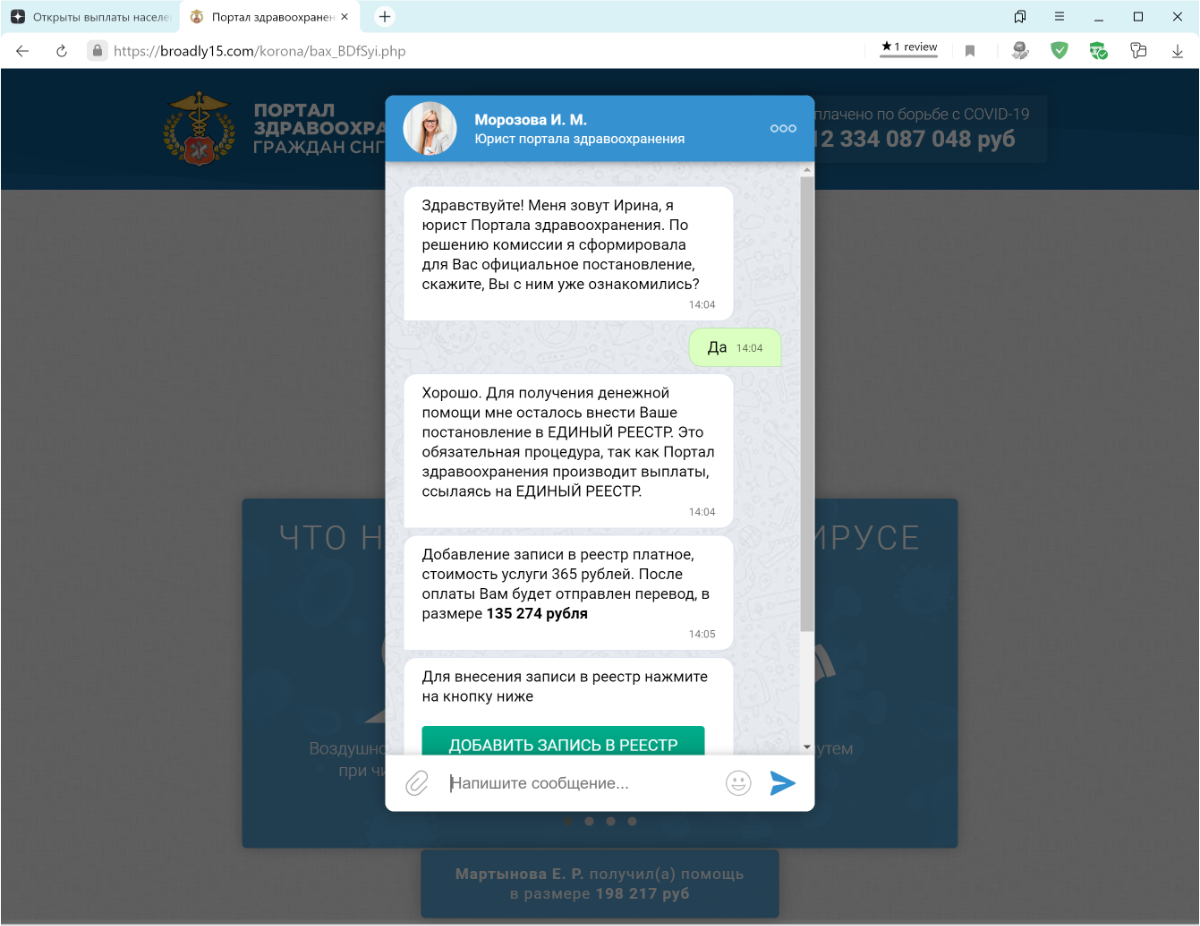

Появляется окно чата, в котором «юрист» что-то набирает.

Мошенники стремятся создать иллюзию диалога с живым человеком, однако ответы пользователя не анализируются.

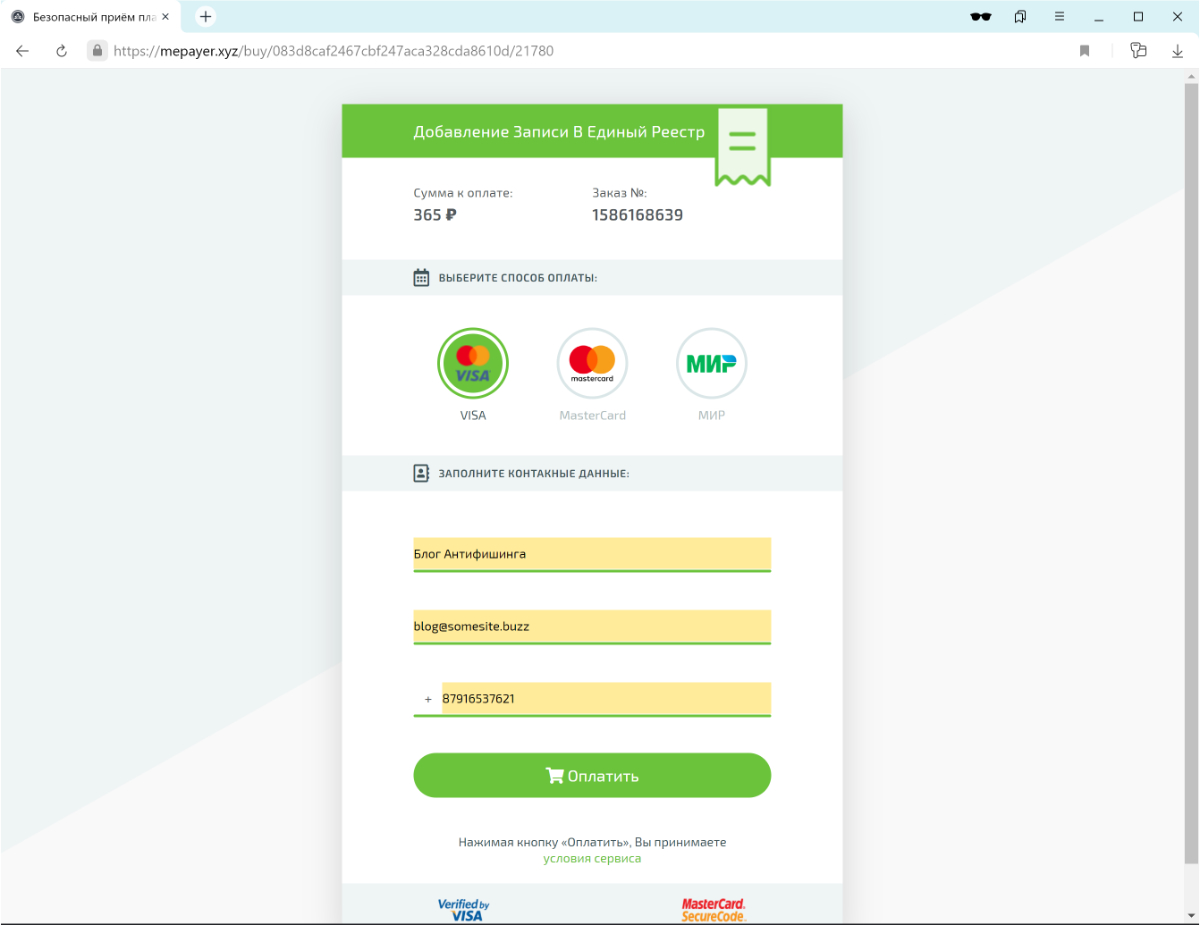

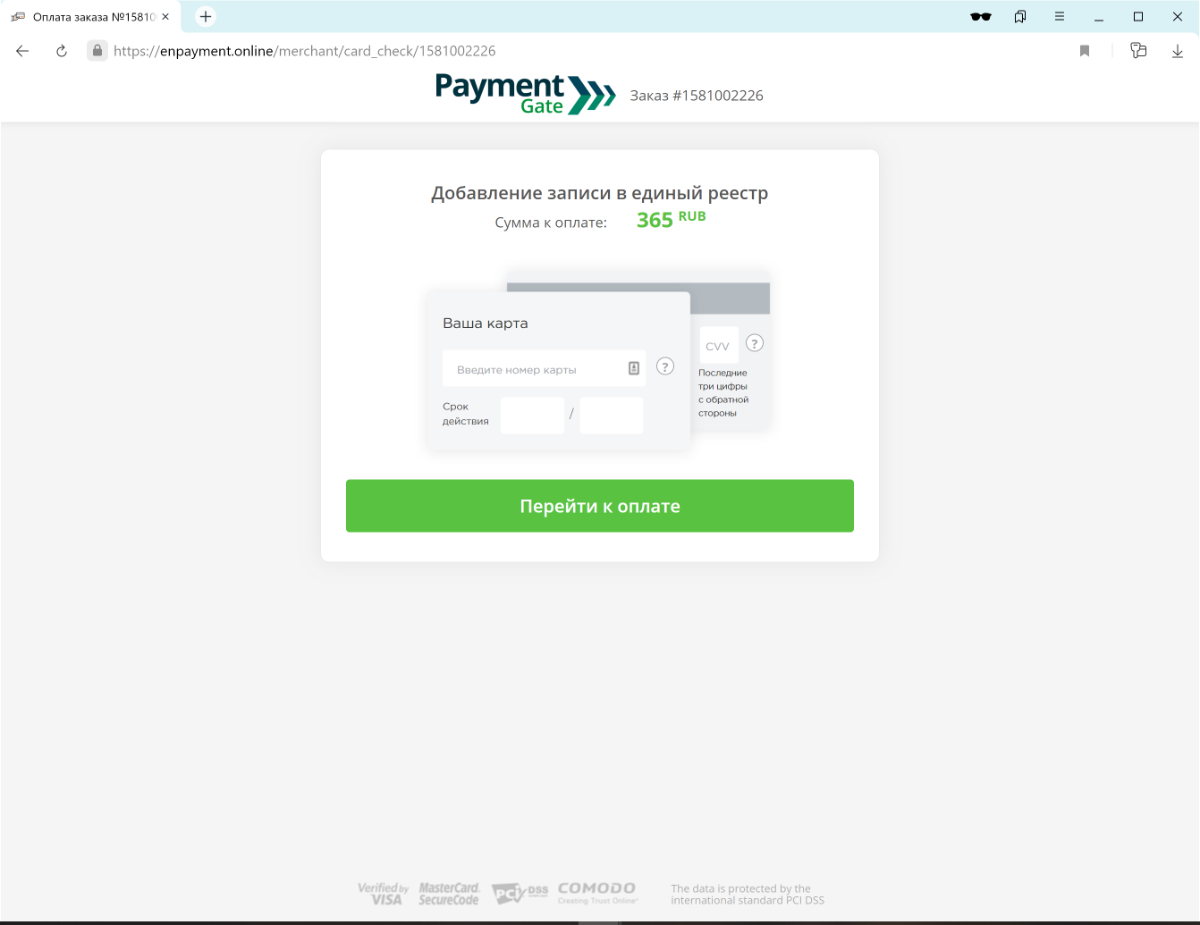

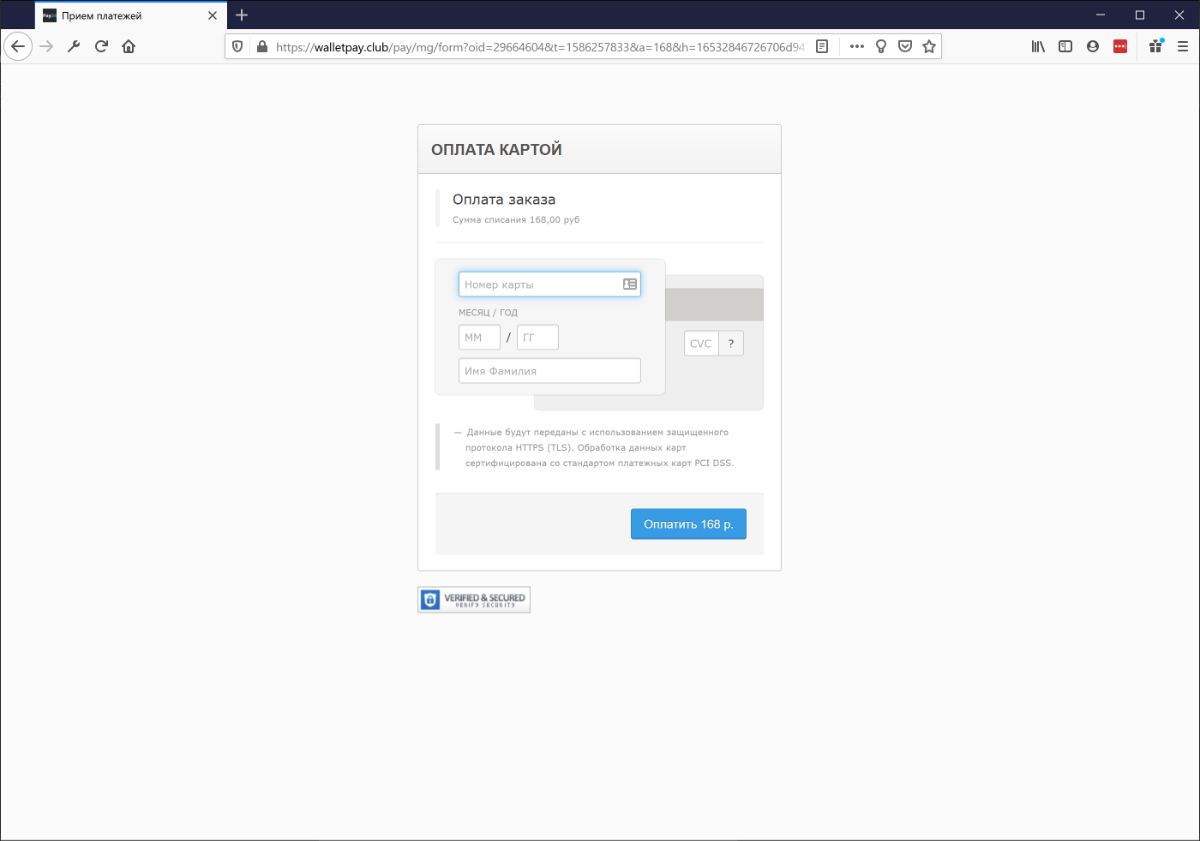

Как и на других сайтах с «компенсациями» для получения крупной суммы нужно заплатить мелкую. В этом случае — 365 рублей. После нажатия кнопки «Добавить запись в реестр» происходит переход на форму оплаты:

На этот раз страх связан не столько с заражением, сколько с возможностью выжить, лишившись работы и постоянного дохода. Когда на горизонте маячит крупная выплата, подпитанная этим страхом жадность перехватывает инициативу у разума и заставляет людей снова и снова отправлять небольшие суммы мошенникам, которые именно на такой вариант развития событий и рассчитывают.

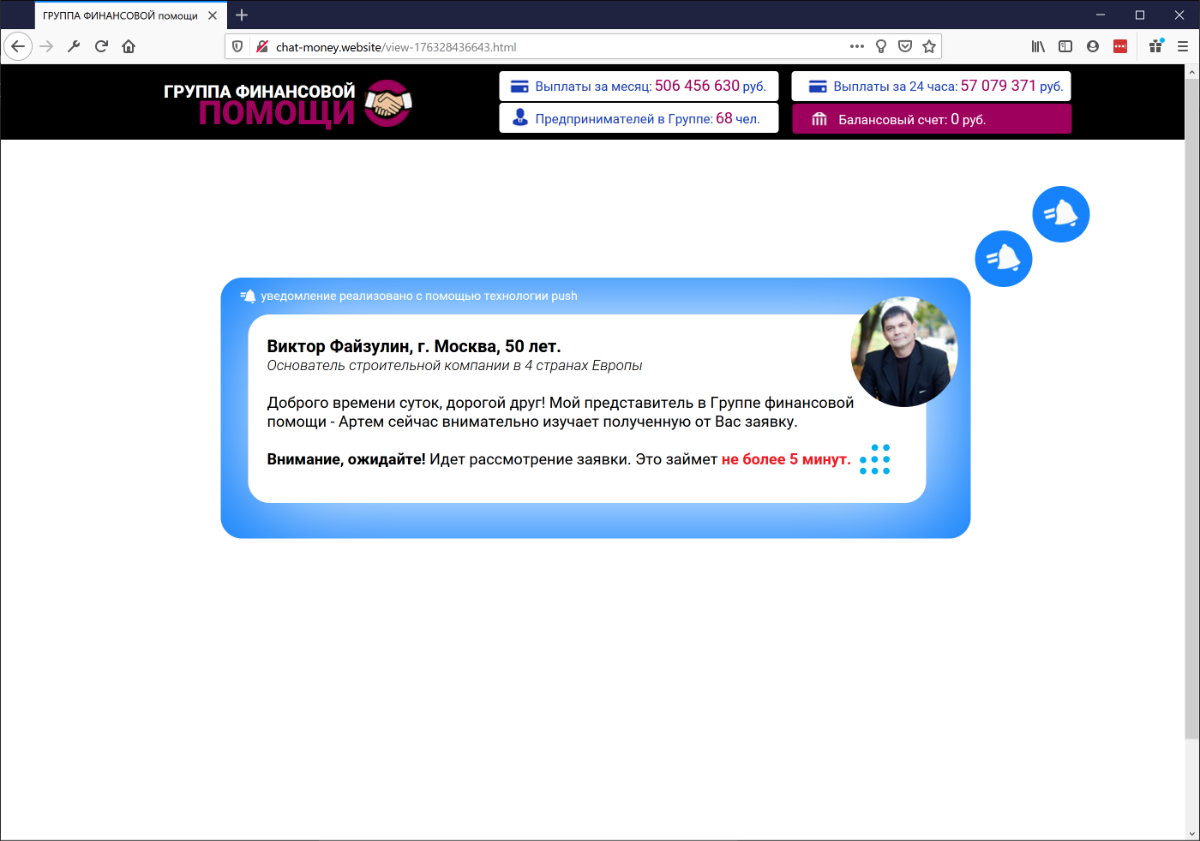

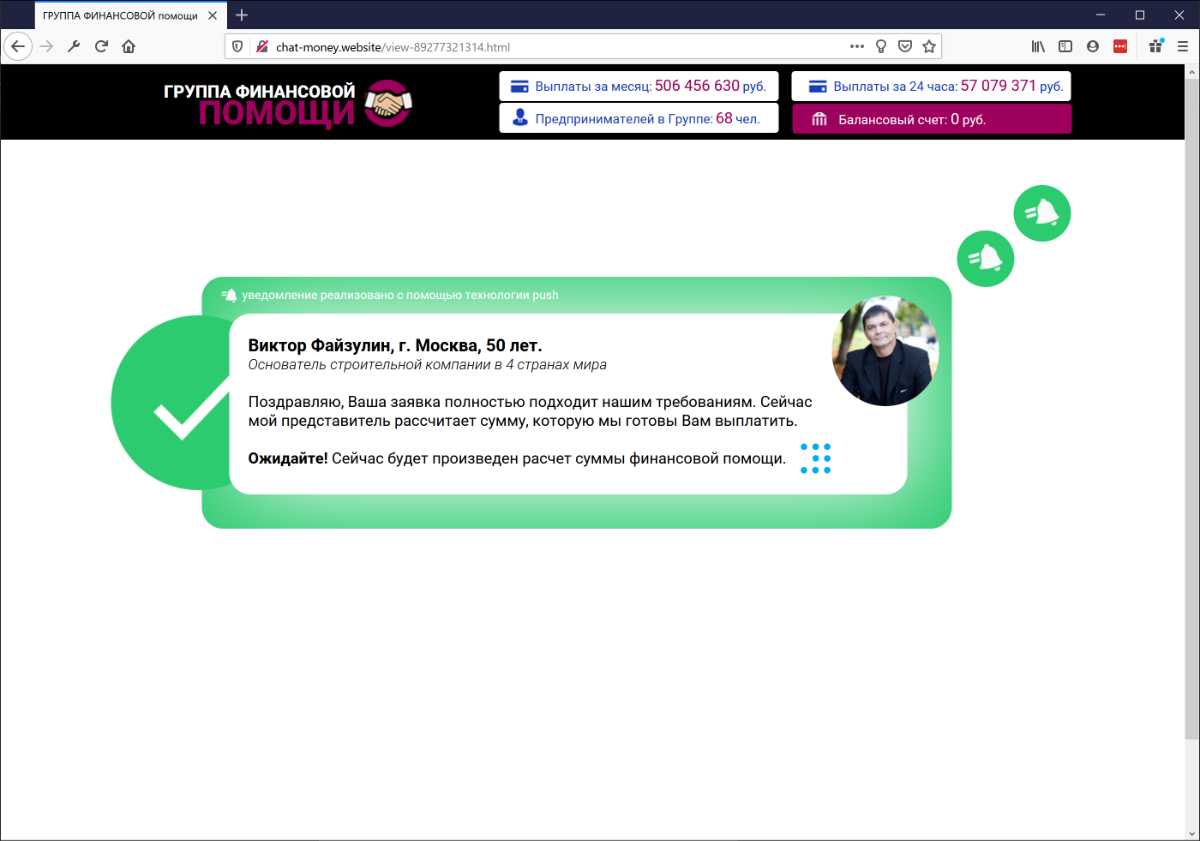

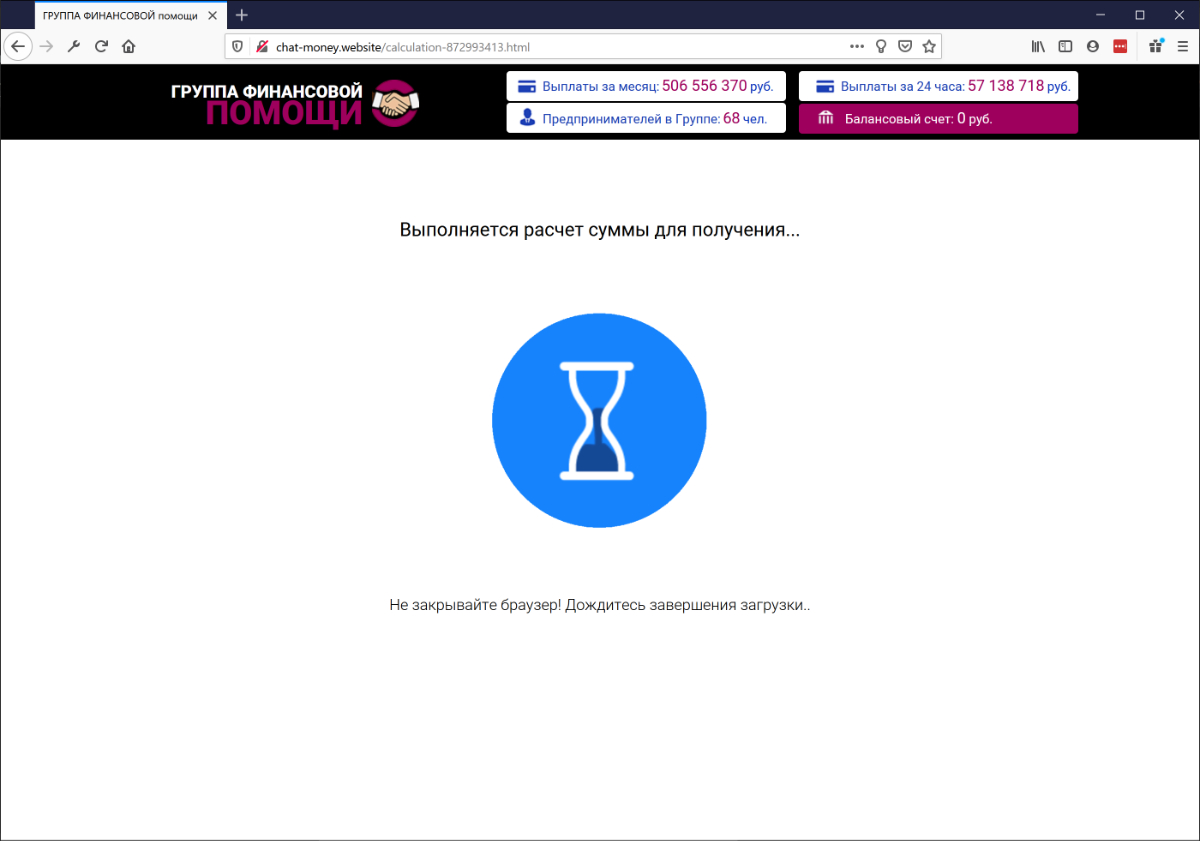

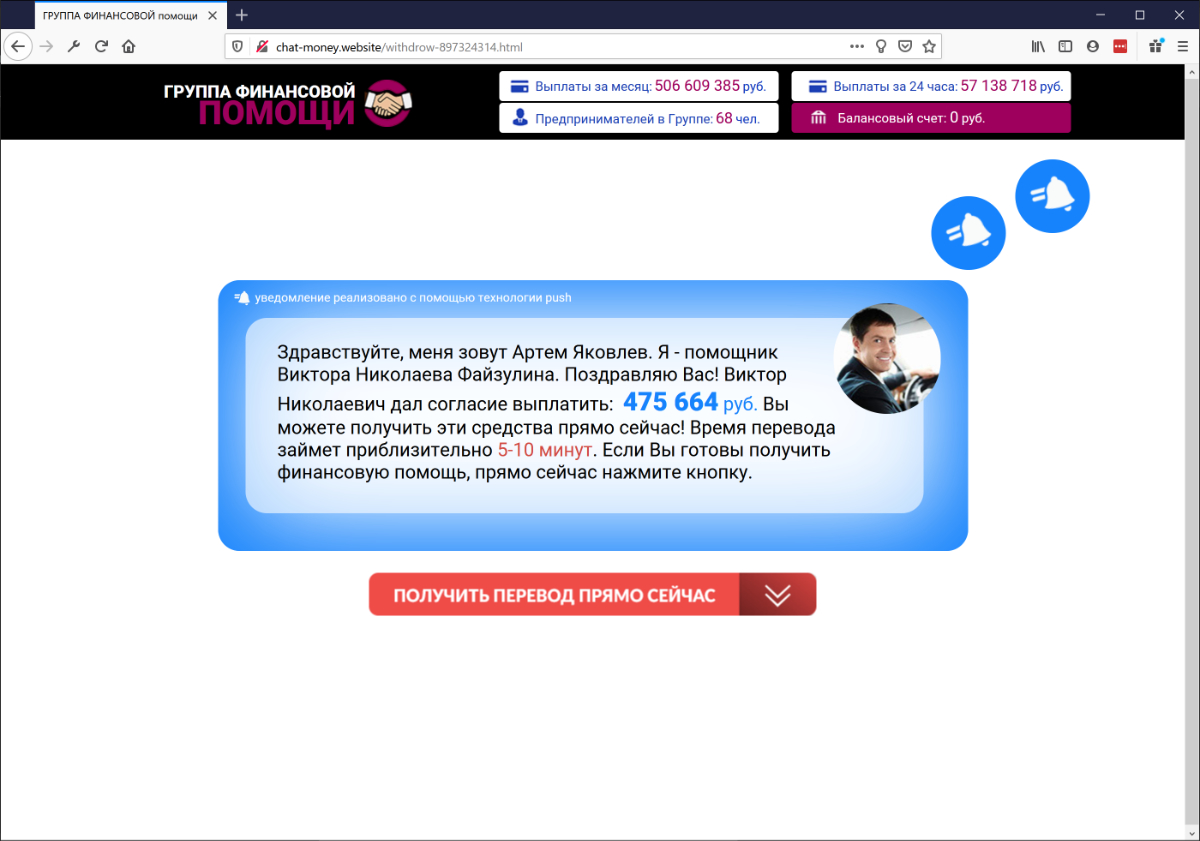

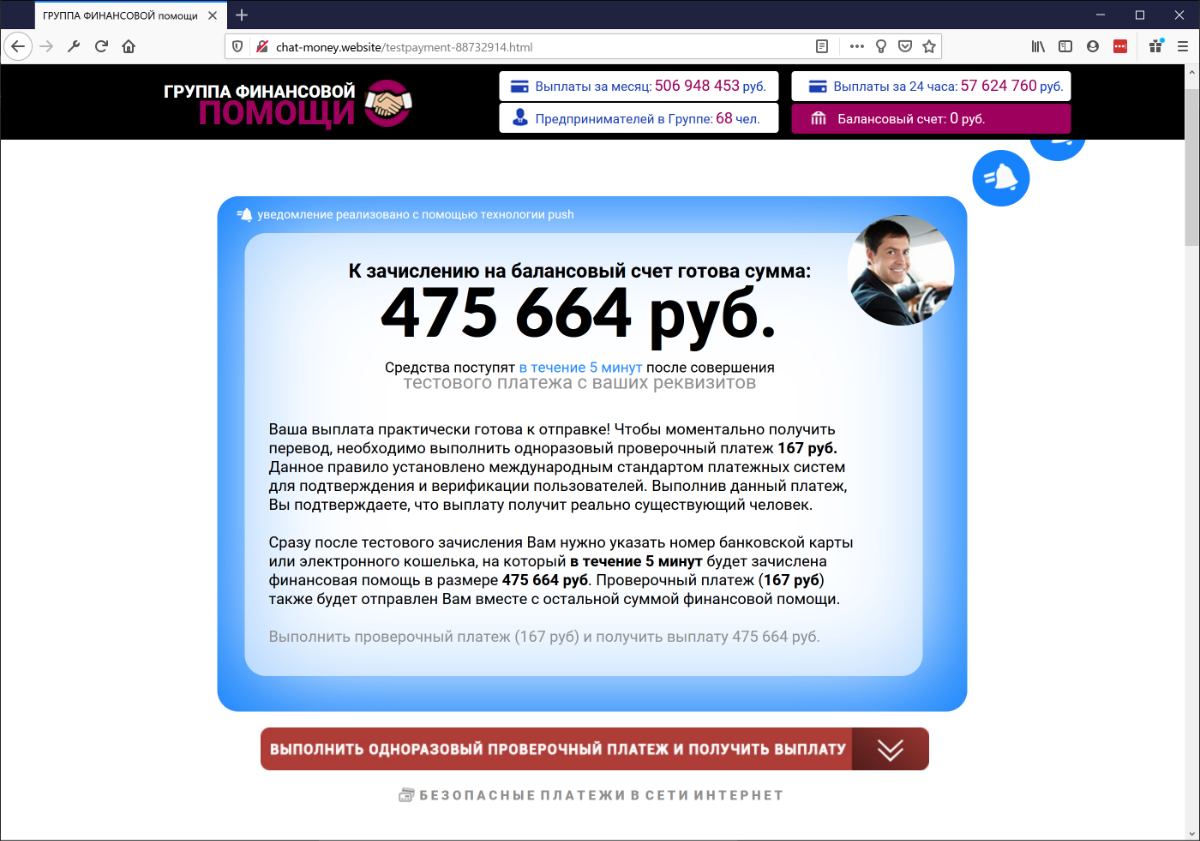

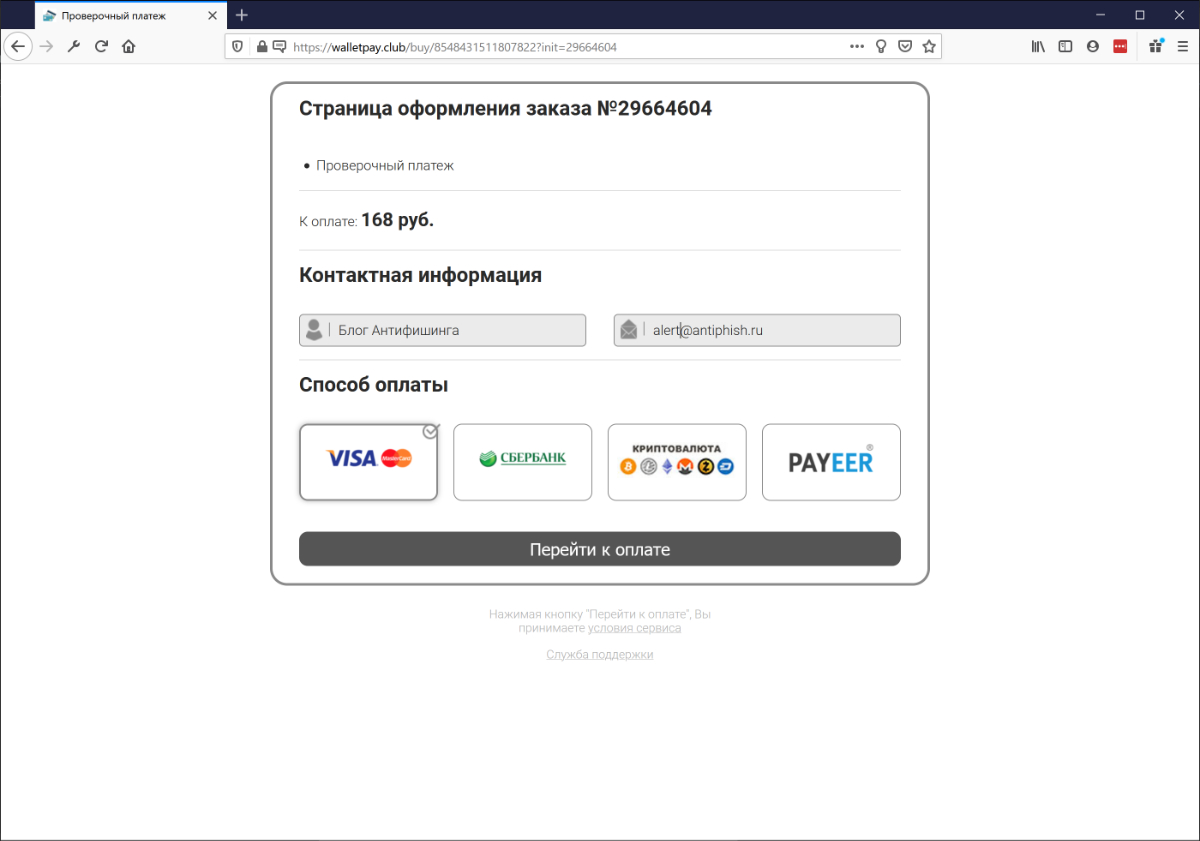

Мошенники № 3. Группа финансовой помощи

В качестве исходного ресурса для кампании используется уже знакомый нам мошеннический Дзен-канал «России Сегодня». Согласно публикации, каждый россиянин гарантированно может получить финансовую помощь от китайских бизнесменов:

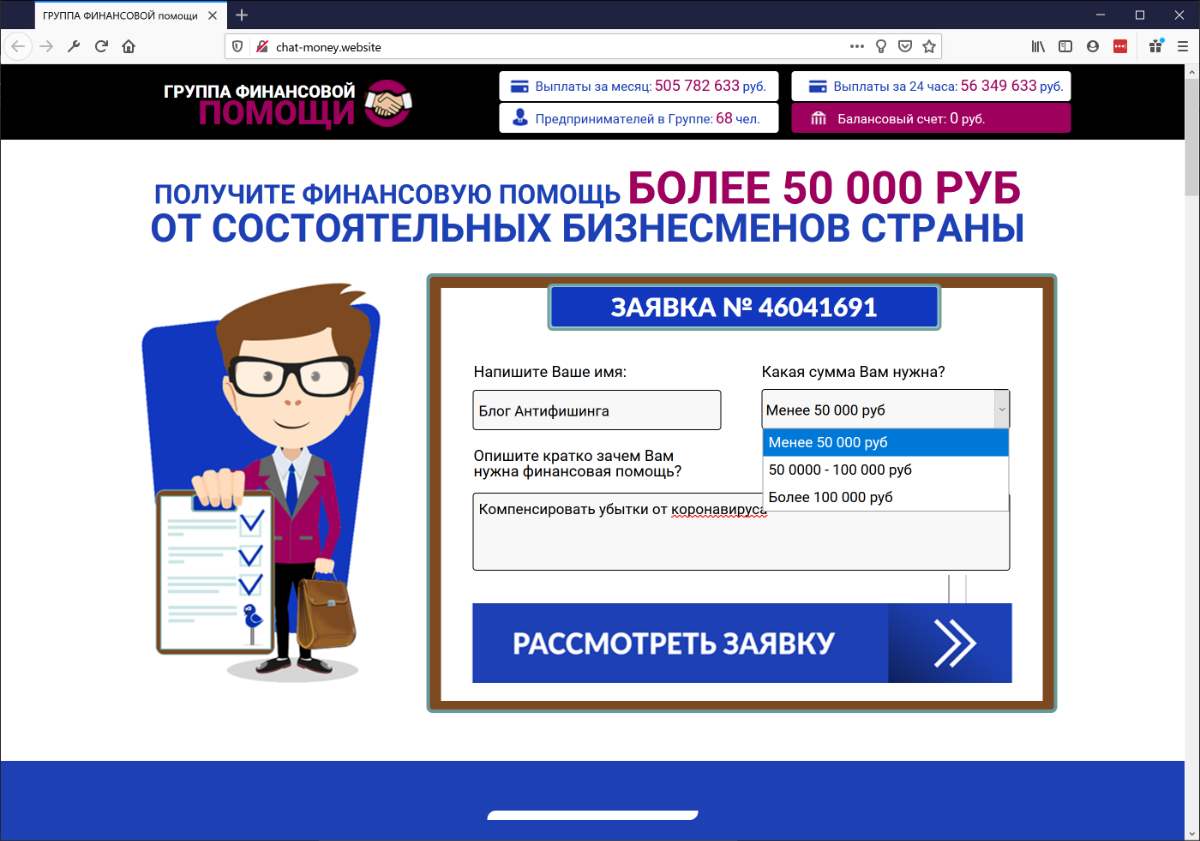

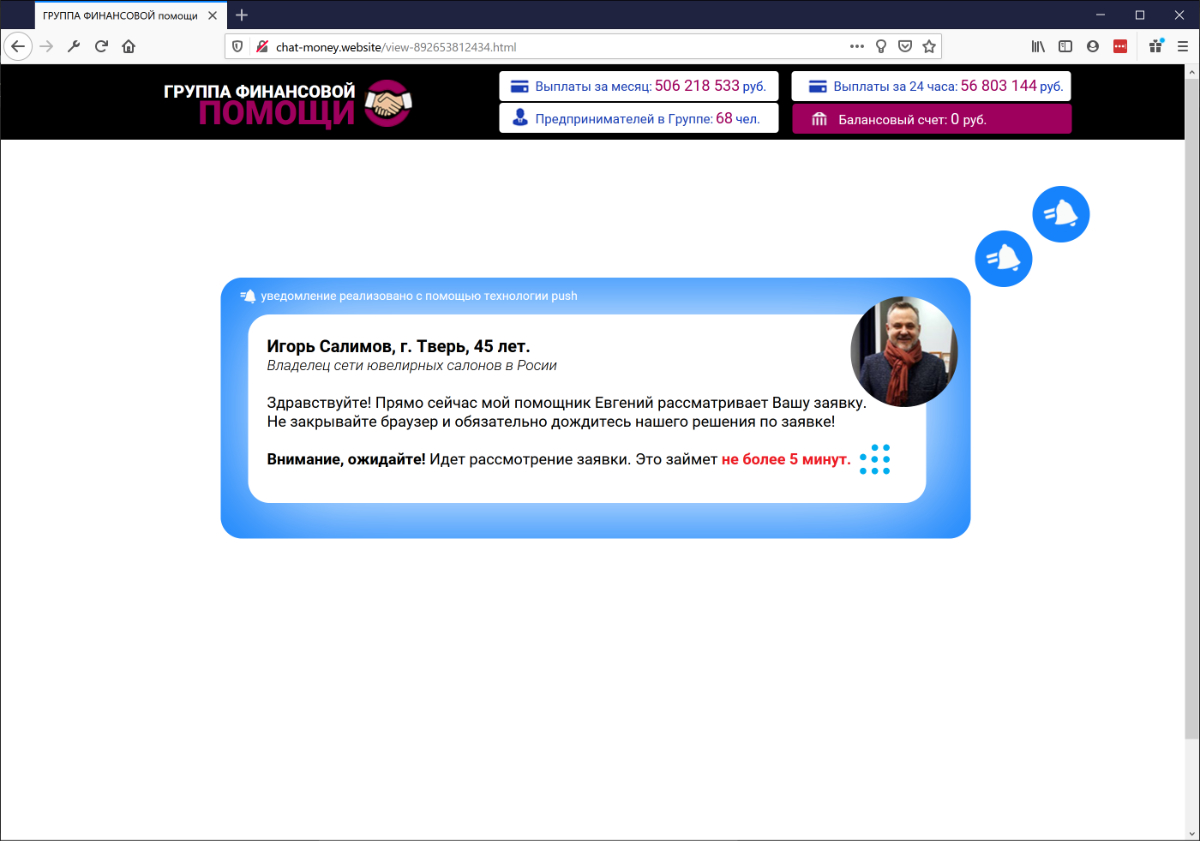

После перехода на сайт оказывается, что помощь оказывают российские бизнесмены, но к этому моменту о Китае уже никто не вспоминает, потому что на горизонте замаячили деньги:

Факторы для повышения доверия и вовлечения в процесс:

- праведный гнев на Китай, ставший источником пандемии;

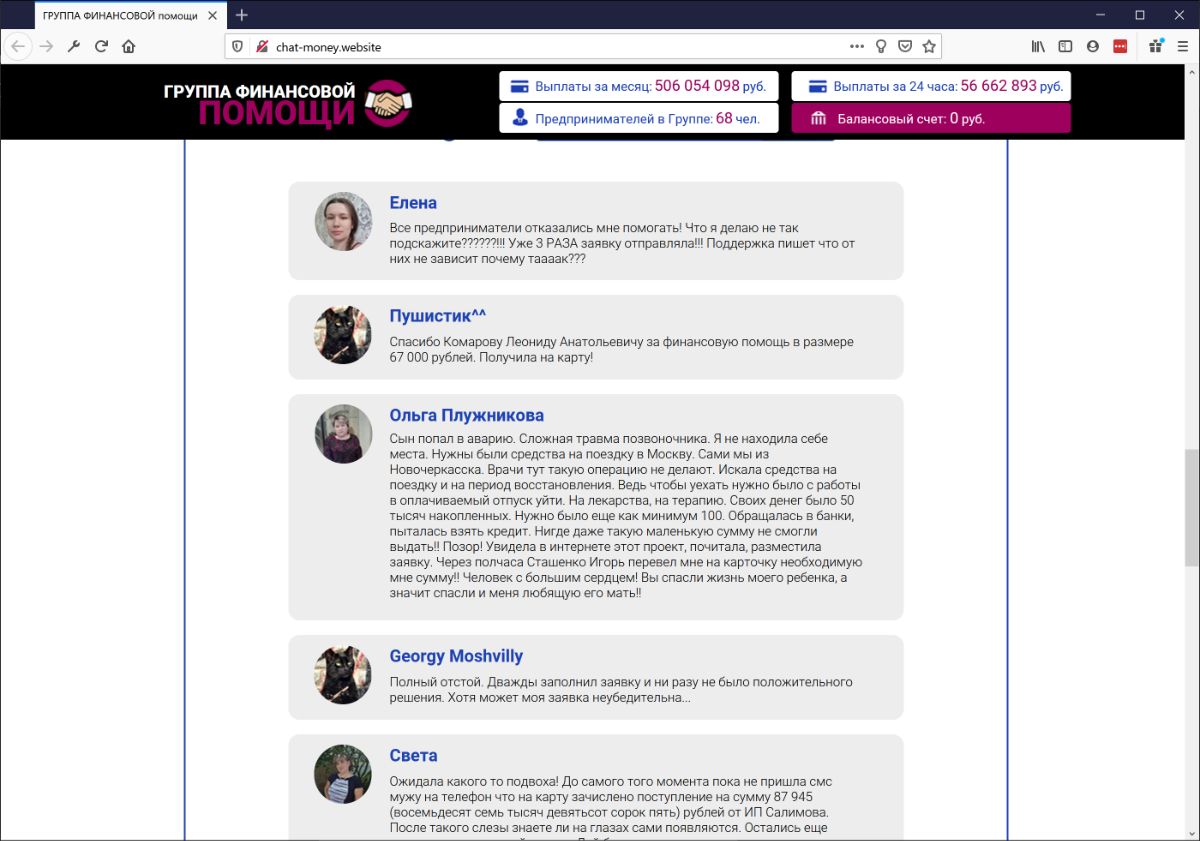

- положительные комментарии в подвале сайта;

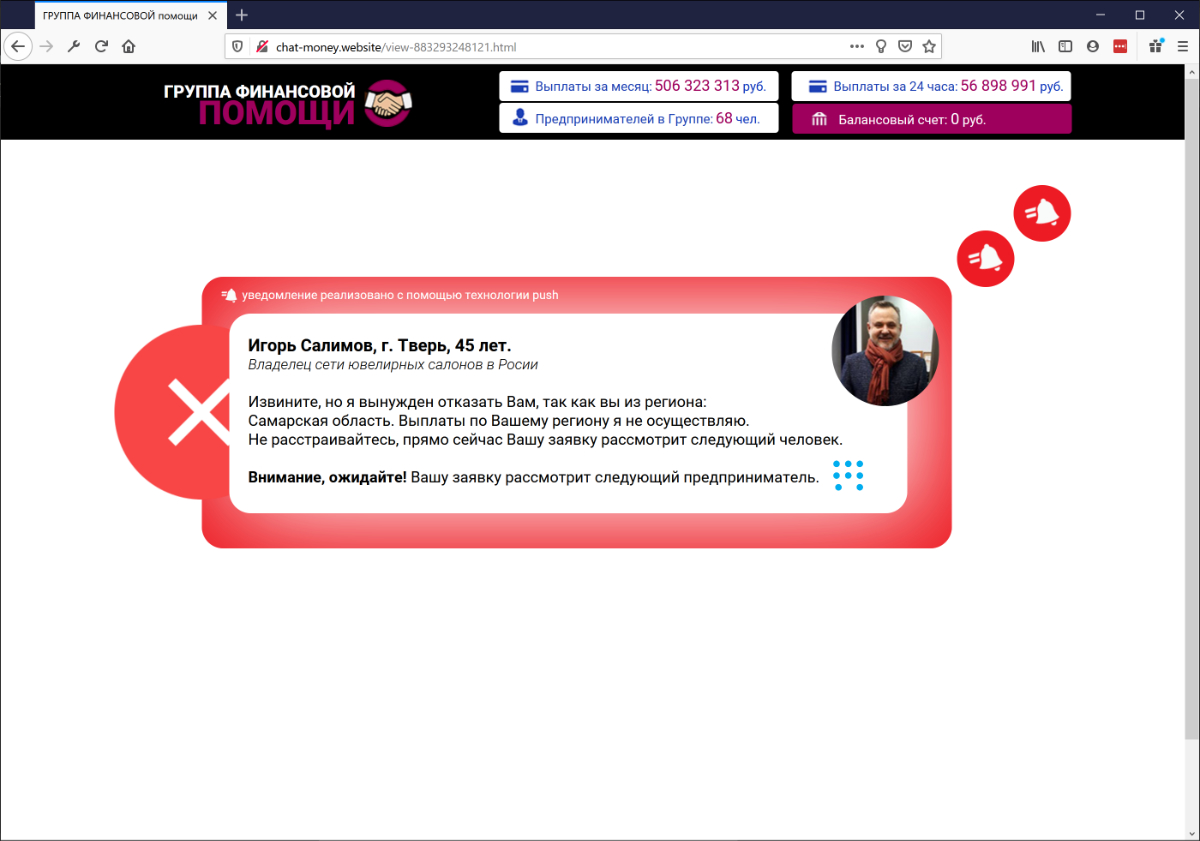

- неудача на первом этапе «рассмотрения» заявки, после которой «наконец-то» принимается положительное решение о крупной выплате.

Наши рекомендации

- Выдержите паузу прежде чем переходить по ссылке, открывать вложение или нажимать на кнопку оплаты. Встаньте с рабочего места, отложите в сторону смартфон, закройте глаза и досчитайте от 10 до 1.

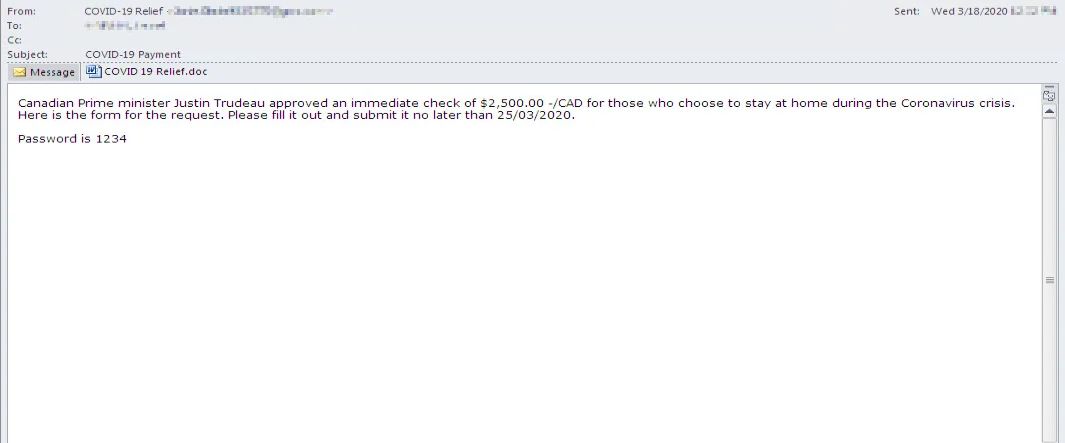

- Перечитайте ещё раз. Обратите внимания на адрес отправителя, оформление письма и стиль написания.

- Сделайте завтра. Во всех сомнительных ситуациях откажитесь от немедленных действий, которых от вас добиваются авторы сообщений или незнакомые собеседники. Отложите их на завтра, чтобы обдумать или даже обсудить с кем-то из знакомых.

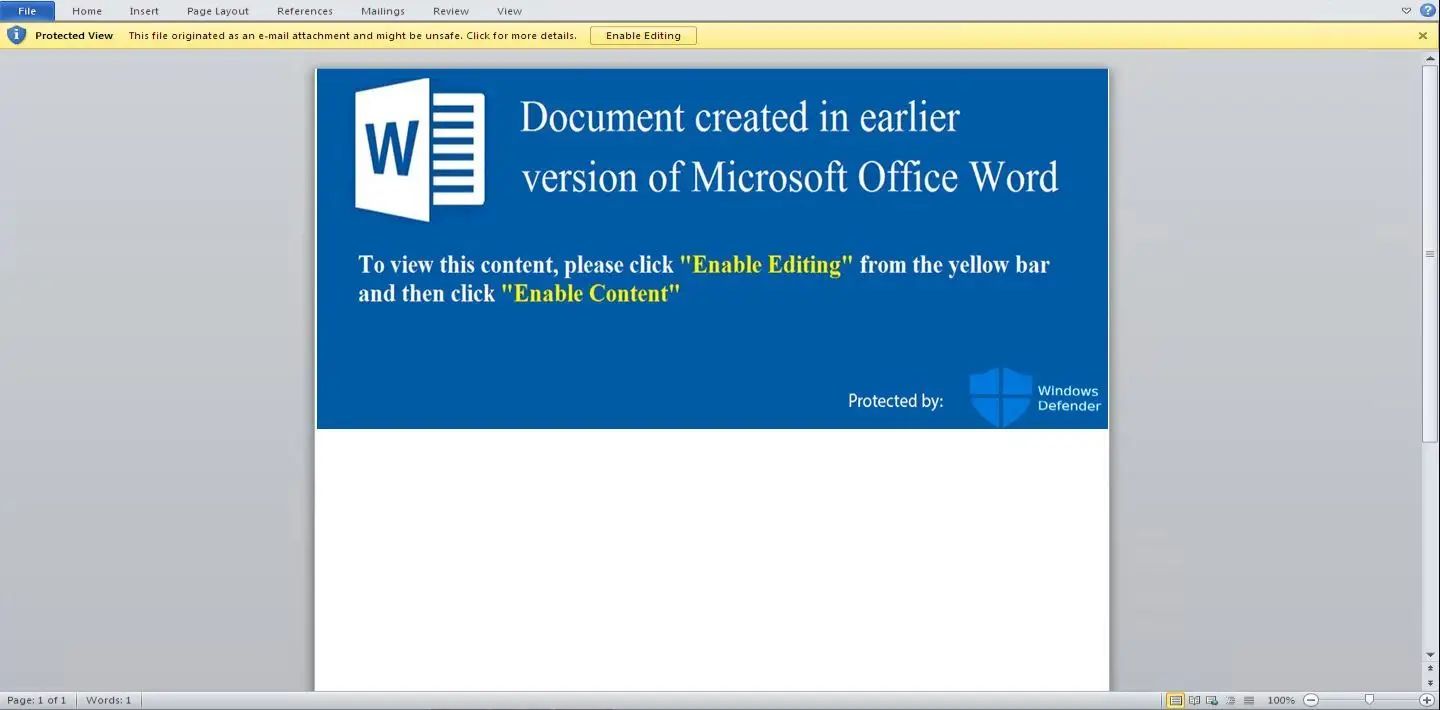

О компании «Антифишинг»

Наша платформа помогает обучить сотрудников, измерять и тренировать их навыки с помощью имитированных атак. Ведём исследования, используем собственную методологию, создаем реалистичные сценарии и актуальные примеры мошенничества для тренировки навыков.

Заполните форму на сайте или напишите нам, чтобы обучить и проверить своих сотрудников.

Подпишитесь на рассылку, чтобы знать об актуальных технологиях фишинга и других атаках на человека.