Антифишинг-дайджест № 315

Обзор новостей информационной безопасности с 17 по 23 марта 2023 года

Андрей Жаркевич

редактор

Артемий Богданов

технический директор

Сергей Волдохин

выпускающий редактор

Киберкампании

Как действуют мошенники

- Сотруднику приходит стандартное уведомление SharePoint о том, что кто-то поделился с ним файлом.

- Сотрудник кликает на ссылку и попадает на реальный сервер SharePoint, на котором действительно открывается заявленный файл OneNote.

- Внутри он выглядит как еще одно извещение о файле и содержит здоровенную иконку PDF. Получатель воспринимает это как еще один шаг для скачивания данных и кликает на ссылку — а вот она уже фишинговая.

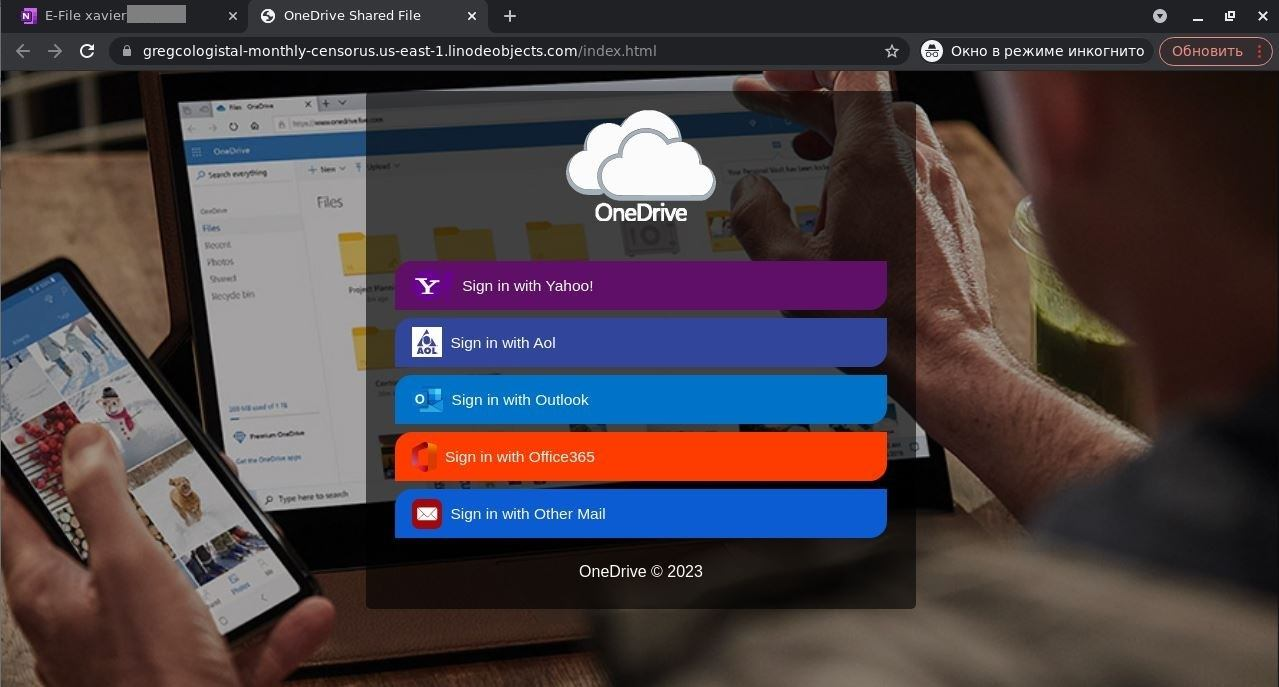

- По ссылке открывается стандартный фишинговый сайт, имитирующий вход на OneDrive, на котором злоумышленники готовы украсть учетные данные для Yahoo!, Aol, Outlook, Office 365 или любого другого типа почтового ящика.

Особая опасность данной кампании заключается в том, что злоумышленники не просто спрятали фишинговую ссылку на сервере SharePoint, но и распространяют ее при помощи родного механизма для рассылки нотификаций. Все, что нужно сделать злоумышленникам, это получить доступ к чьему-то серверу SharePoint (при помощи аналогичной или любой другой фишинговой уловки).

После этого они могут загрузить туда свой файл со ссылкой и добавить список адресов людей, с которыми этой ссылкой следует поделиться. А дальше SharePoint сам услужливо разошлет нотификации. Причем письма с нотификациями будут иметь безупречную репутацию — ведь они придут от имени легитимного сервиса настоящей компании.

Как действуют преступники

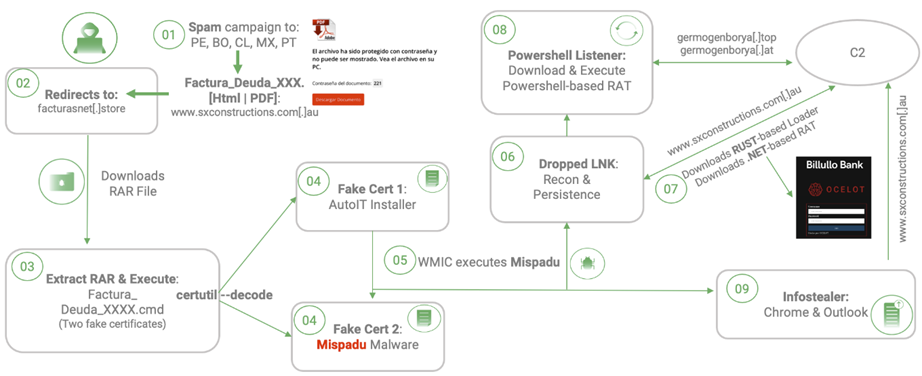

- Цепочка атак включает в себя электронные письма, призывающие получателя открыть поддельные просроченные счета.

- Когда жертва открывает HTML-вложение, Mispadu проверяет, что файл был открыт с настольного компьютера, а затем перенаправляет жертву на удаленный сервер для загрузки вредоносного архива.

- Архив RAR или ZIP использует поддельные цифровые сертификаты, один из которых представляет собой вредоносное ПО Mispadu, а другой — установщик AutoIT для декодирования и запуска трояна с использованием легитимной утилиты командной строки certutil.

- Mispadu собирает список установленных антивирусных решений, перехватывает учетные данные из Google Chrome и Microsoft Outlook и загружает дополнительные вредоносные программы, среди которых обфусцированный VBS-дроппер, предназначенный для доставки полезной нагрузки с жестко закодированного домена.

- Доставляемая полезная нагрузка представляет из себя:

- инструмент удаленного доступа на основе .NET, который может выполнять команды, получаемые с C2-сервера;

- загрузчик, написанный на Rust, который запускает PowerShell-загрузчик для запуска файлов непосредственно из памяти.

Использование «certutil» позволил Mispadu обойти обнаружение широким спектром антивирусов и собрать более 90 000 учетных данных онлайн-банков с более 17 500 уникальных веб-сайтов.

Атаки и уязвимости

«Околоультразвуковой бесшумный троян» («Near-Ultrasound Inaudible Trojan», NUIT) наглядно демонстрирует, как хакеры могут использовать самую обычную экосистему умного дома против её владельца.

Для проведения атаки с использованием NUIT злоумышленник может использовать обычное видео, загруженное на YouTube, или даже онлайн-созвон через условный Zoom. Главное, чтобы звук выводился на колонки и воспринимался голосовым ассистентом.

В ходе атаки на динамики жертвы передаётся обычная команда для голосового ассистента, многократно ускоренная для мгновенного выполнения. Она воспроизводится в близком к ультразвуку частотном диапазоне, чтобы человеческое ухо её не зафиксировало. Таких команд может быть несколько, и наиболее эффективными они являются как раз при последовательном выполнении.

Например, «OK, Google, установи громкость мультимедиа на 0» (чтобы жертва не услышала ответов ассистента), затем «ОК, Google, выключи свет во всей квартире» или «OK, Google, открой входную дверь» и т. д.

Чтобы от подобной атаки был реальный вред, квартира потенциальной жертвы должна быть буквально напичкана умными устройствами

Инциденты

Структура второго «слива» совпадает с первой утечкой, опубликованной в начале марта 2023 года. В дампе содержатся номера телефонов, даты рождения, регистрации в сервисе, дата последнего входа, а также хэшированные номера карт.

По информации DLBI, новый файл содержит:

- телефоны (4,5 млн уникальных номеров);

- хешированные (SHA1 без соли) номера банковских карт (основной карты и дополнительных);

- даты рождения;

- даты создания и обновления записи (с 05 июня 2022 по 22 января 2023);

Теперь в общей сложности были обнародованы 51 977 405 уникальных номеров телефонов и 3 298 456 уникальных email-адресов.

Выборочная проверка номеров банковских карт (через переводы с карты на карту) показала, что часть карт действительны, и перевод на них возможен, а на часть карт, видимо, уже неактивны, так как перевод на них невозможен.

Журналист и ведущий Ecuavisa был ранен, после того как получил по почте USB-флешку, а она взорвалась при подключении к компьютеру. Такие же устройства были отправлены еще как минимум пяти эквадорским журналистам.

В результате взрыва USB-накопителя пострадавший журналист Ecuavisa, Ленин Артиеда (Lenin Artieda), получил травмы рук и лица, больше никто не пострадал. По данным полиции, взорвалась только половина заложенного в USB-накопитель заряда, и исход мог быть более печальным, если бы все прошло, как планировали злоумышленники.

Также сообщается, что активация взрывного устройства могла произойти от электрического заряда, который флешка получила при подключении. По словам Льерены, накопитель мог содержать гексоген, хотя это пока не подтверждено лабораторным анализом.

Организация по защите интересов прессы и свободы слова, Fundamedios, осудила это нападение и сообщила в официальном заявлении, что еще минимум трое журналистов, в том числе из TC Televisión, Teleamazonas и радио Exa FM, получили по почте такие USB-накопители и письмами с угрозами.

У медиакомпании Lionsgate произошла утечка данных.

Нарушение касается платформы потокового видео Lionsgate Play, которая оставила открытым экземпляр базы данных ElasticSearch с пользовательскими данными. Эксперты обнаружили 20 ГБ незащищенных журналов сервера (логи), которые содержали почти 30 млн. записей, самая старая из которых датирована маем 2022 года.

Записи содержали:

- IP-адреса пользователей сервиса и информация об их устройствах, операционной системе и веб-браузере;

- данные об использовании платформы, которые обычно используются для аналитики и отслеживания производительности;

- URL-адреса, содержащие заголовки и идентификаторы контента, который пользователи просматривали на платформе, а также поисковые запросы, введенные пользователями;

- неопознанные хэши с зарегистрированными HTTP GET запросами. Поскольку эти хэши были включены в HTTP-запросы, они могли использоваться в качестве секретов для аутентификации или просто идентификаторов пользователей.

Неизвестный хакер украл личные данные клиентов Ferrari и требует выкуп.

Компания объявила об инциденте на своём сайте 20 марта и отметила, что не уступит требованиям хакера:

«Согласно политике, Ferrari не будет платить выкуп, поскольку выкуп финансирует преступную деятельность и позволяет злоумышленникам увековечивать свои атаки».

Вместо уплаты выкупа Ferrari уведомила клиентов о потенциальном раскрытии данных. Компания заявила, что после получения требования выкупа Ferrari начала расследование в сотрудничестве со сторонней ведущей глобальной фирмой по кибербезопасности. Автопроизводитель заявил, что инцидент не повлиял на операции компании.

Ferrari сообщила, что раскрытая информация включает имя, адрес проживания, адрес электронной почты и номер телефона. Компания не нашла доказательств того, что финансовая информация и данные о купленных автомобилях были скомпрометированы.

Инцидент вынудил Latitude Financial отключить свои сети и прекратить обслуживание клиентов, а также приостановить торговлю своими акциями. Latitude Financial до сих пор не удалось определить пострадавшего поставщика.

В ходе утечки были раскрыты учетные данные сотрудников, которые использовались для входа в систему двух других поставщиков услуг, которых Latitude использует для проверки личности. Учетные данные использовались для доступа к более 100 000 идентификационных документов от одного поставщика услуг и более 225 000 клиентских записей от другого. Учетные данные позволяют получить доступ к информации о водительских правах, паспортах и картах медицинского страхования клиентов.

Latitude Financial сообщила , что атака продолжается и что она вывела сервисы компании из строя, сделав невозможным обслуживание клиентов и торговых партнеров. Компания надеется постепенно восстановить системы и свою работу в ближайшие дни.

Хакеры воспользовались уязвимостью нулевого дня, которая теперь получила идентификатор BATM-4780, для удаленной загрузки Java-приложения через главный служебный интерфейс банкомата и последующего запуска приложения с привилегиями пользователя batm.

Группа Play взломала морскую логистическую компанию Royal Dirkzwager.

Группировка объявила о краже украденных личных и конфиденциальных данных, в том числе данные сотрудников, их паспортов и контрактов. Хакеры опубликовали 5 ГБ архив в качестве доказательства взлома и пригрозили выложить полный дамп, если компания не заплатит выкуп.

Генеральный директор компании Джоан Блаас заявил, что атака программы-вымогателя не повлияла на деятельность компании. Компания уведомила Управление по защите данных Нидерландов и подтвердила, что ведет переговоры с киберпреступниками.

Хакеры эксплуатировали уязвимость нулевого дня в Fortra GoAnywhere MFT CVE-2023-0669 (CVSS: 7.2). Hitachi отключила затронутую систему (GoAnywhere MFT) и начала внутреннее расследование, чтобы определить влияние нарушения и количество украденных данных.

Все затронутые сотрудники, соответствующие органы по защите данных и правоохранительные органы были проинформированы об инциденте.