Антифишинг-дайджест № 280 с 1 по 7 июля 2022 года

Андрей Жаркевич

редактор

Артемий Богданов

технический директор

Сергей Волдохин

выпускающий редактор

Киберкампании

Схема действий мошенников

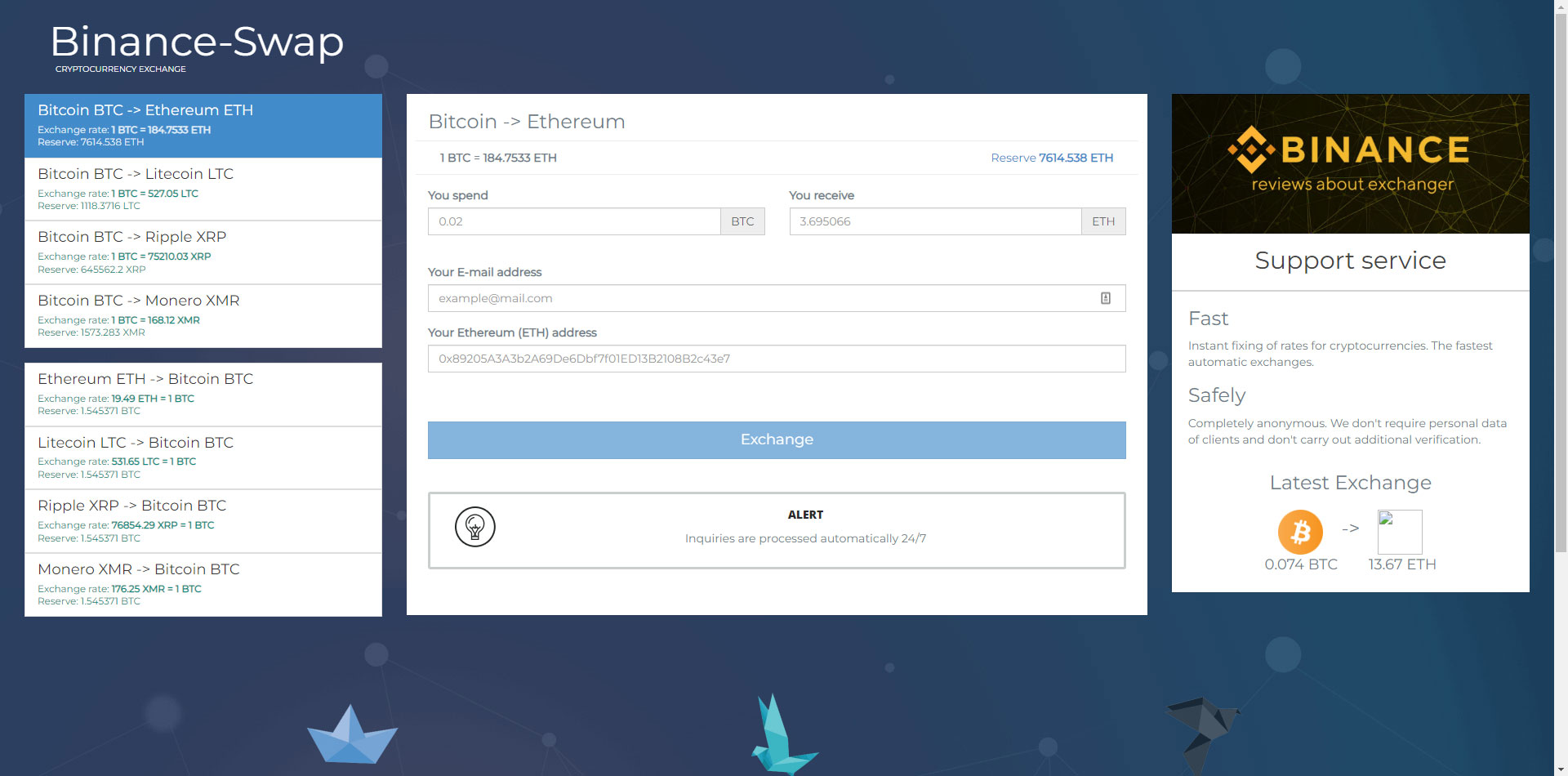

1. Мошенники создают канал на YouTube, где размещают видео с описанием «хитрого» метода обогащения, которым они хотят поделиться с криптосообществом.

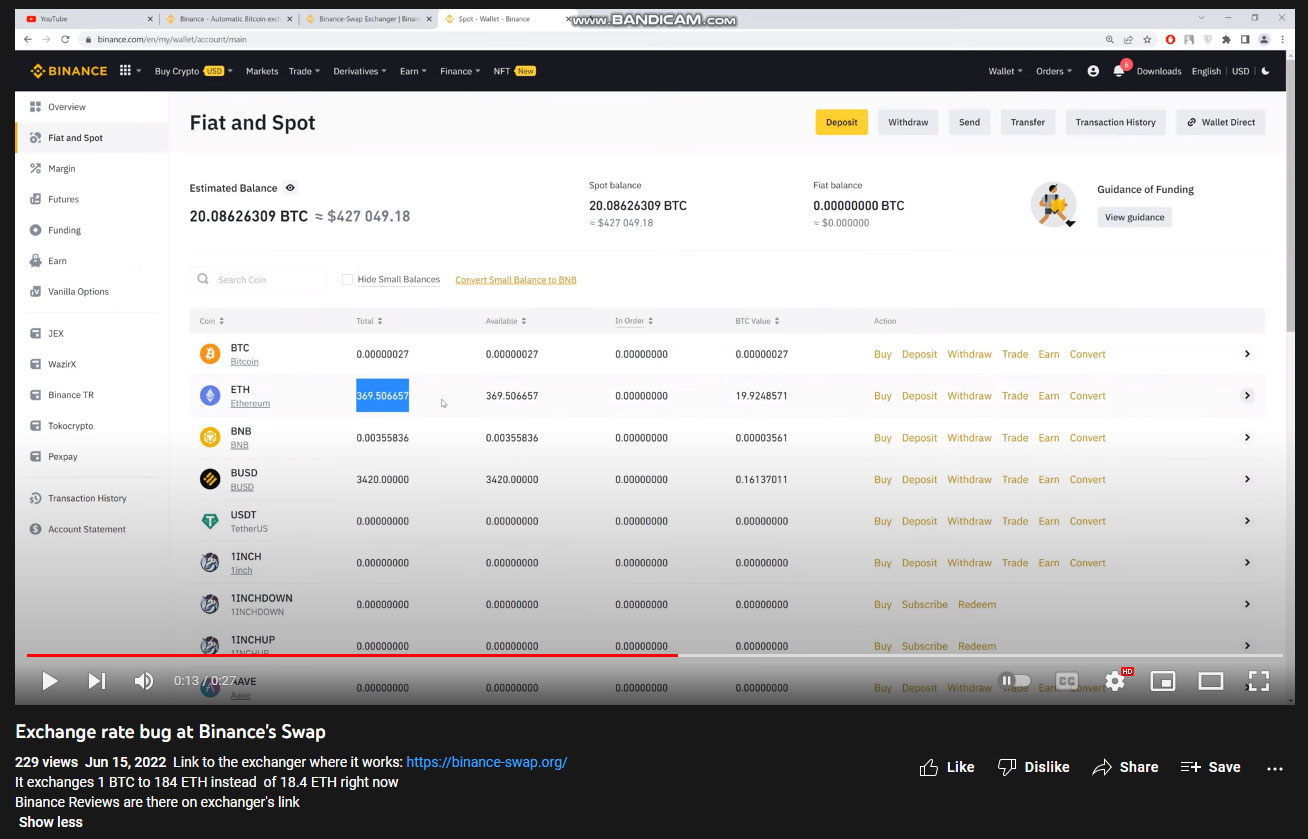

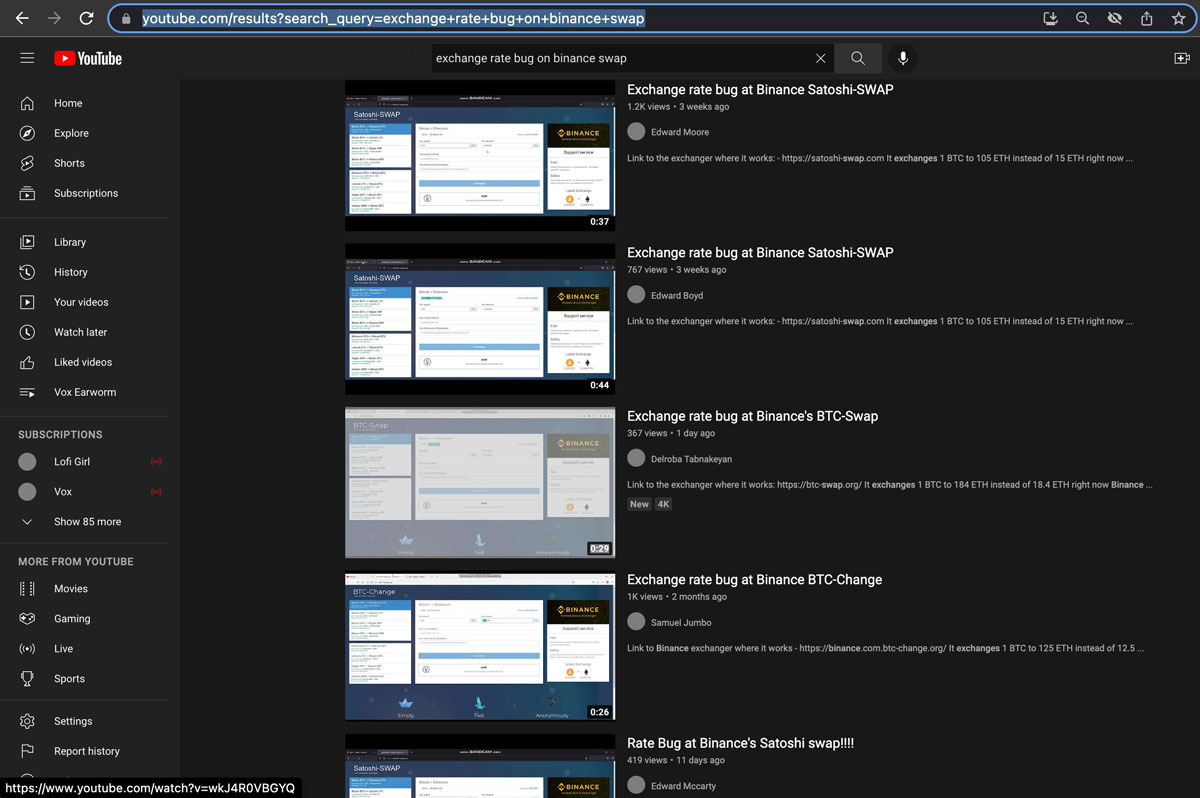

2. В единственном ролике они утверждают, что нашли баг в одном из автоматических обменных пунктов: в нем по счастливой случайности за 1 биткоин дают 184 эфира, в то время как на Binance курс составляет 18,4 — получается, можно получить в 10 раз больше. Все из-за «убежавшей» десятичной точки!

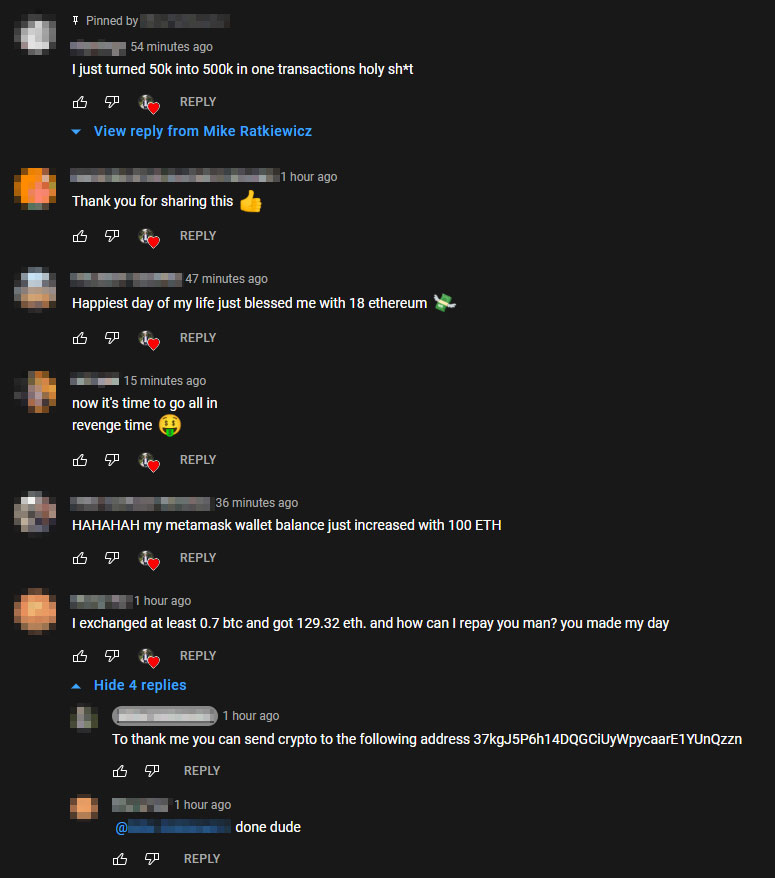

3. Чтобы подогреть азарт пользователей и отвлечь их от мысли проверить факты, мошенники щедро приправляют ролик накрученными комментариями, в которых боты наперебой благодарят создателей канала за подсказку.

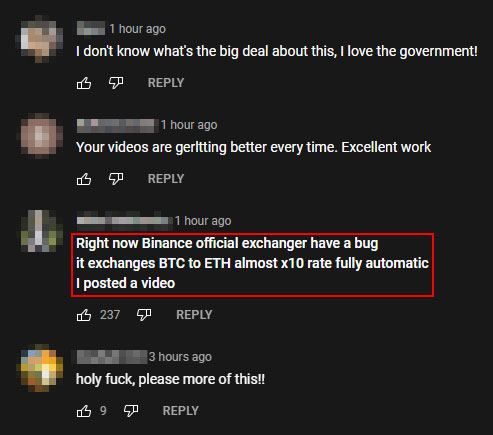

4. Для продвижения своего канала злоумышленники начинают оставлять под чужими популярными видео — часто свежеопубликованными, где идет активное обсуждение — комментарии, в которых пишут о баге в криптообменнике и приглашают посмотреть об этом ролик. Чтобы комментарий не потерялся среди прочих, боты накручивают ему лайки, продвигая на видное место.

5. В описании к видео есть ссылка на мошеннический сайт с «выгодным обменным курсом».

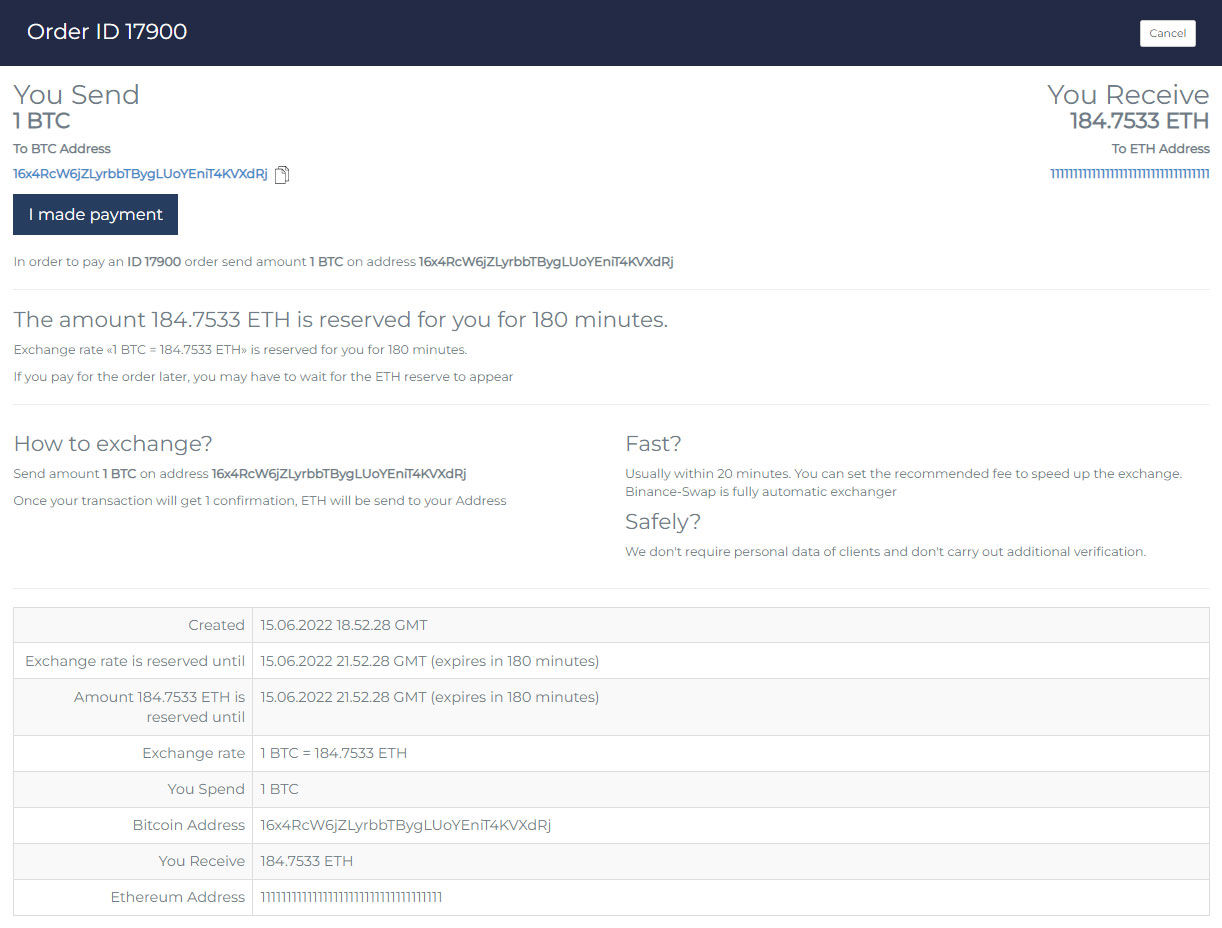

6. При попытке обменять валюту на этом ресурсе жертва увидит сообщение о том, что текущий курс действует только 180 минут. В течение этого времени предлагается перевести на указанный адрес криптокошелька ту сумму в биткоинах, которую гость сайта хочет обменять на эфиры.

7. Если жертва отправит монеты, они попадут к преступникам.

8. Мошенники создают фальшивые обменники и YouTube-каналы и для других криптовалют. Они рассчитывают, что пользователи будут искать информацию по названиям тех токенов, которые покупают сами. Адреса и названия ресурсов могут отличаться, но в каждом случае речь идет об ошибке в курсе обмена.

Инциденты

Неназванная хакерская группировка заявила, что похитила 20 гигабайт данных сети отелей Marriott.

Сведения о кредитных картах, персональные данные 300-400 гостей и работников были украдены у сотрудника отеля BWI Airport Marriott в Балтиморе, которого обманом убедили предоставить доступ к компьютеру.

Компания подтвердила факт утечки данных, но заявила, что инцидент не настолько значительный, каким его выставляют хакеры, ведь были украдены только маловажные внутренние бизнес-файлы.

Хакеры давили на Marriott, угрожая слить украденные данные в сеть, если выкуп не будет выплачен. Однако компания не стала ничего выплачивать. Сумма выкупа не разглашается. Но, по словам хакеров, она была очень высокой.

Marriott утверждает, что специалисты компании обнаружили утечку данных еще до того, как с ними связались злоумышленники, и сумели устранить ее в течение шести часов.

Пророссийская хакерская группировка RaHDit опубликовала персональные данные тысячи сотрудников главного управления разведки (ГУР) министерства обороны Украины, а также «лиц, напрямую подчиняющихся» этой структуре».

Среди опубликованных данных имена, даты рождения, адреса регистрации, номера телефонов и паспортов сотрудников ГУР. «Мы считаем, что украинская военная разведка непосредственно участвует в развитии национализма, а их диверсанты угрожают нашей стране», — пояснила свои мотивы RaHDit.

RaHDit прокомментировала, что данные получены благодаря непрофессионализму администраторов сетей ГУР.

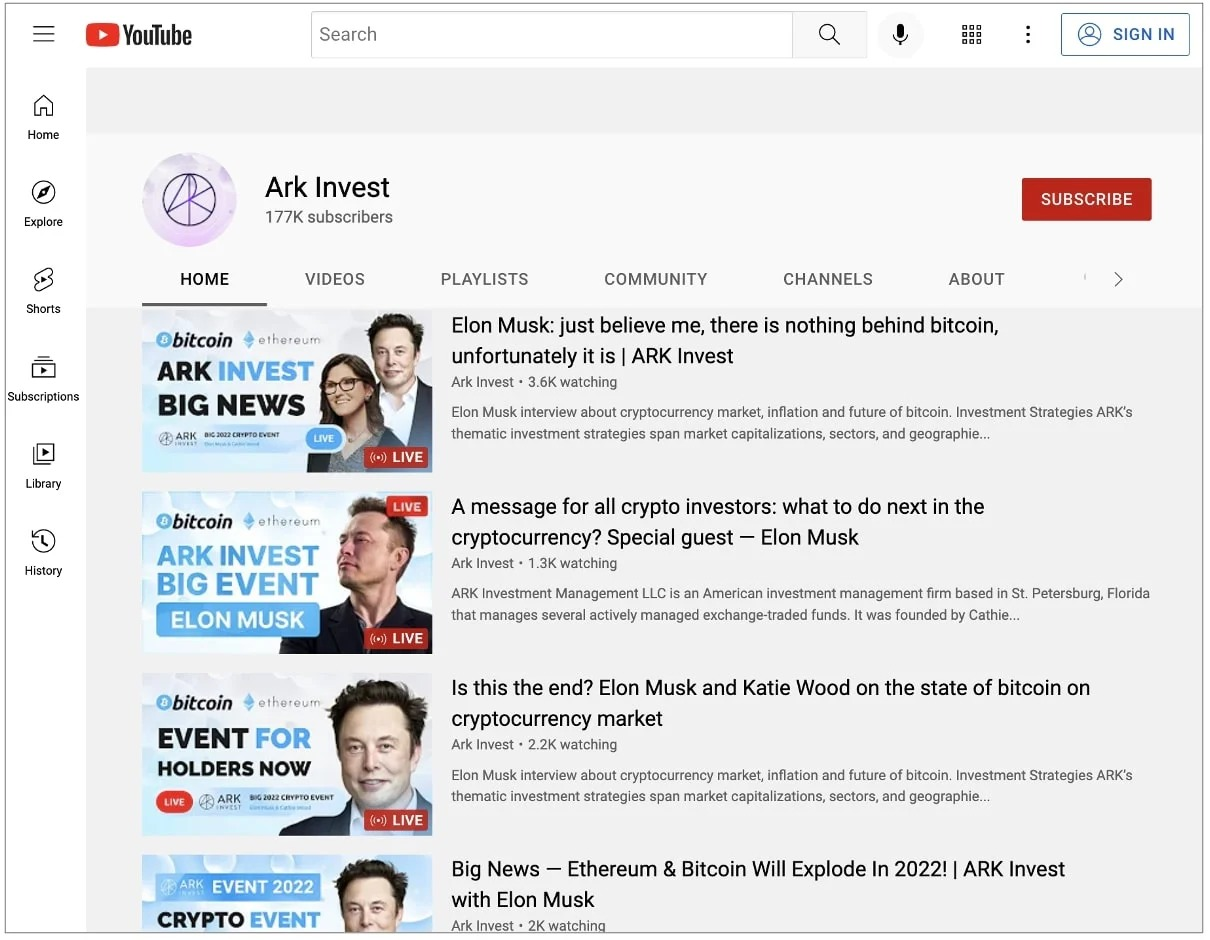

Верифицированная учетная запись в Twitter рекламировала фейковые NFT и раздачу криптовалюты. На YouTube канал был переименован в «Ark Invest» и транслировал старые клипы с участием Илона Маска и основателя Twitter Джека Дорси, чтобы ввести пользователей в заблуждение.

Аккаунт британской армии в Twitter был переименован в «pssssd», при этом также изменились заглавное изображение и аватар профиля. Злоумышленники, контролировавшие учетную запись, активно постили и ретвитили ссылки на мошеннические сайты, связанные с криптовалютами.

Министерство обороны Великобритании официально подтвердило взлом, но заявило, что контроль над учетными записями в Twitter и на YouTube уже восстановлен, и ведется расследование произошедшего. Детали атак пока неизвестны, поскольку Минобороны заявило, что «пока расследование не будет завершено, дальнейшие комментарии неуместны».

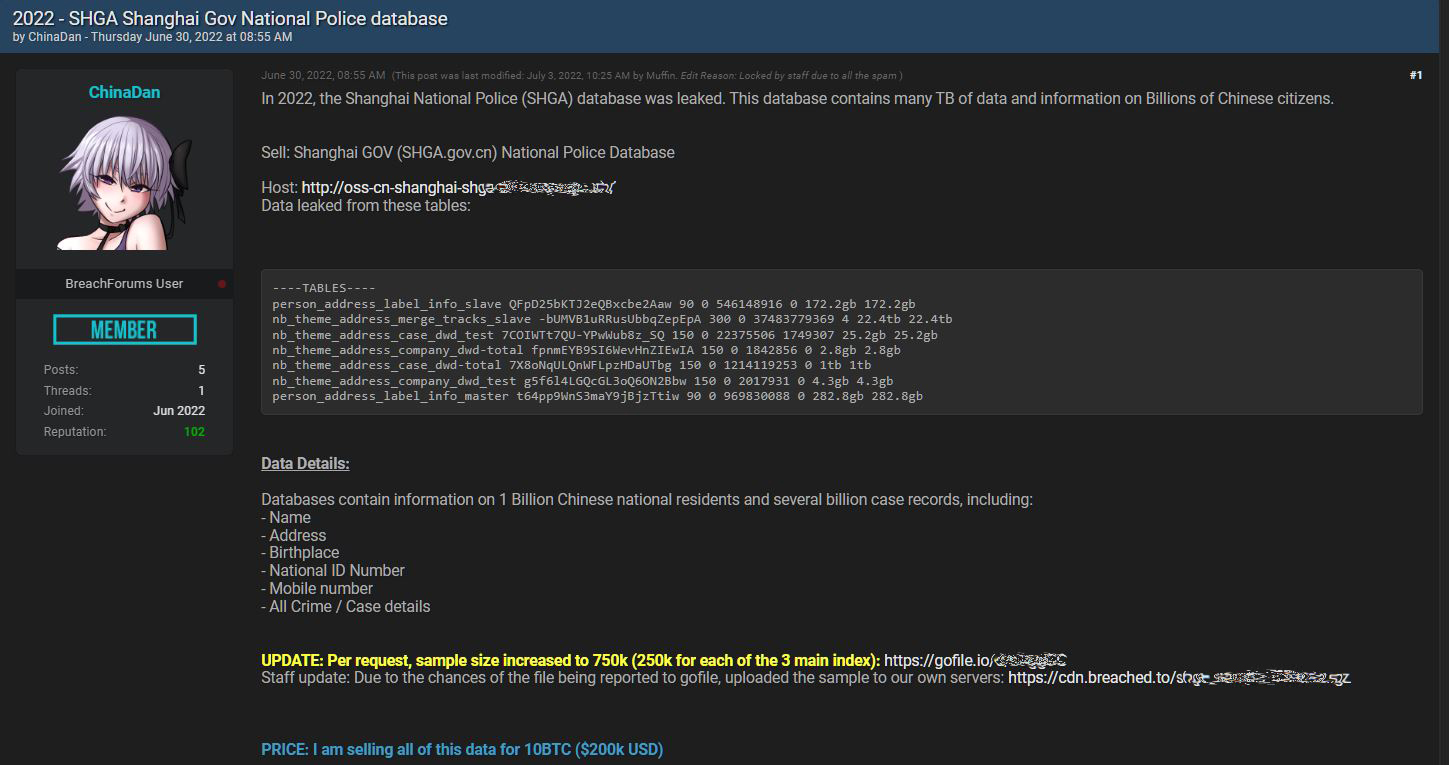

Хакер утверждает, что данные были похищены у Шанхайской национальной полиции (SHGA), и БД содержит имена, адреса, номера национальных удостоверений личности, контактные телефоны и информацию о нескольких миллиардах судимостей.

В доказательство своих слов хакер уже опубликовал в открытом доступе образец данных, содержащий 750 тыс. записей. Помимо перечисленной выше информации, в образце можно найти даже сведения о перевозке задержанных и инструкции для водителей.

По словам злоумышленника, данные были украдены из локального частного облака Aliyun (Alibaba Cloud), которое является частью китайской полицейской сети.

Предположительно атака произошла из-за того, что некий правительственный разработчик написал технический пост в блоге на CSDN и случайно забыл скрыть в посте учетные данные.

Из-за кибератаки вымогательского ПО на провайдера Geographic Solutions госдепартаменты труда в американских штатах Калифорния, Луизиана и Теннесси были вынуждены отключить свои онлайн-службы по безработице.

Geographic Solutions заявила, что недавно «обнаружила аномальную активность» в сети компании. Однако, министерство труда Луизианы предоставило более подробную информацию и заявило, что компания действительно обнаружила «попытку атаки вредоносного ПО», которая вынудила Geographic Solutions отключить свои системы.

«Отключение в результате атаки также затронуло 40 других штатов и Вашингтон, округ Колумбия, которые используют GSI», — добавили в министерстве труда Луизианы.

Кибератака может помешать тысячам американцев вовремя получить пособие по безработице. По словам Департамента труда Луизианы, 11 000 человек в настоящее время полагаются на онлайн-систему для подачи заявлений на пособие по безработице. Департамент труда сможет выдать выплаты только после восстановления системы подачи заявок.

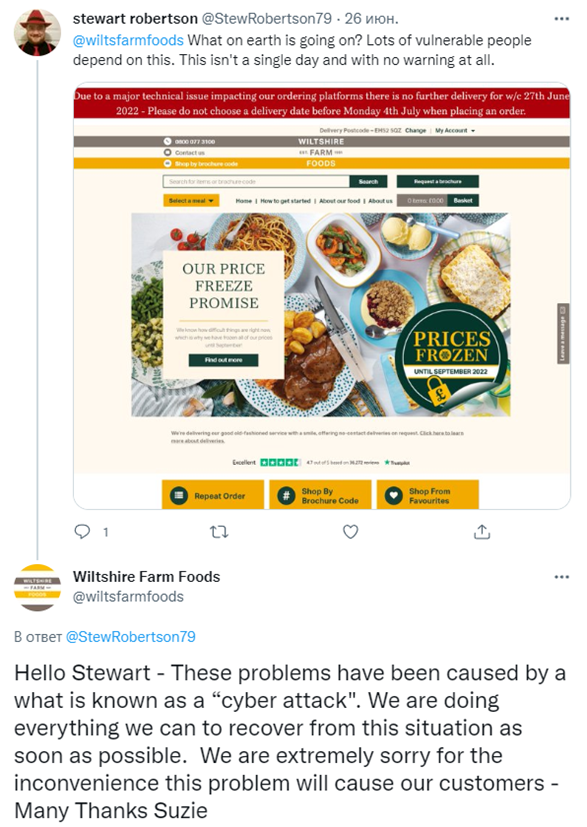

Компания заявила, что «в настоящее время испытывает проблемы с IT-системой. Эти проблемы были вызваны кибератакой. Обратите внимание: мы уверены, что данные платежных карт не были украдены, поскольку они не хранятся в наших системах».

Клиентов оповестили, что системы в настоящее время не работают, поэтому компания не сможет осуществить поставки в ближайшие несколько дней и связаться с клиентами лично, поскольку доступа к их номерам телефонов заблокирован.

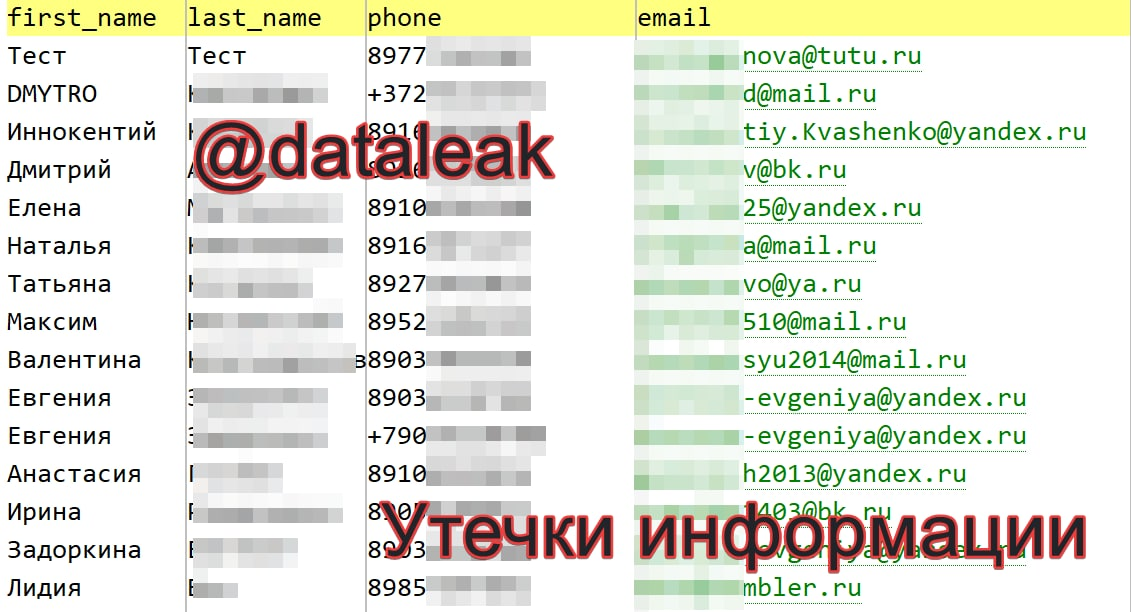

В публичном доступе появилась часть базы данных сервиса покупки билетов «Туту.ру» (tutu.ru). В компании подтвердили факт взлома и уже занимаются расследованием инцидента.

Эксперты DLBI сообщают, что за кражу базы ответственен тот же источник, который недавно распространял дампы «Школы управления Сколково», службы доставки Delivery Club и образовательного портала Geek Brains.

Судя по названию файла (TutuBusorders), который опубликовал хакер, в нем содержатся данные покупателей билетов на автобус — 2 627 166 строк, включая имена и фамилии, телефоны (2,29 млн уникальных номеров) и адрес электронной почты (более 2 млн уникальных адресов).

Хакер утверждает, что кроме этого списка, ему также удалось получить дампы таблиц зарегистрированных пользователей (7 млн строк с хешированными паролями) и заказов билетов (32 млн строк с паспортными данными). Однако никаких доказательств он не предоставил.

Cреди основных версий этой утечки названы следующие:

- Сопоставление данных пользователей с утечками крупных сервисов (вроде «Яндекса», Delivery Club, «Пикабу») и взломами почт. Эту версию разработчики считают маловероятной, так как «в таблице есть технические учетные записи».

Слить данные мог один из внешних технических контрагентов, связанных с эквайрингом. - Дамп могли сделать собственные разработчики или члены инфраструктурной команды. Подчеркивается, что «эту версию нельзя исключать никогда, ни на каком проекте, ни при каких условиях».

- Направленная атака на неизвестный баг.

Вскоре после обнаружения взлома протокола Crema Finance приостановила услуги ликвидности, чтобы не дать хакеру возможность истощить резервы ликвидности, которые включают в себя средства поставщика услуг и инвесторов.

Сообщается, что хакер похитил 90% общей ликвидности некоторых пулов Crema Finance. Генри Дю, соучредитель Crema Finance, также подтвердил, что все функции протокола приостановлены на неопределенный срок, и попросил инвесторов следить за новостями.

По словам Macmillan, компания столкнулась с «киберинцидентом, который связан с шифрованием определенных файлов в сети». Сотрудники издательства потеряли доступ к своим системам, электронной почте и файлам.

На данный момент Macmillan уже начал восстанавливать системы, и теперь сотрудники могут получить доступ к своей электронной почте. Пока не известно, какая группа вымогателей стоит за атакой и были ли украдены данные.